Operación internacional desmantela red de fraude de criptomonedas dirigida a víctimas estadounidenses

Introducción

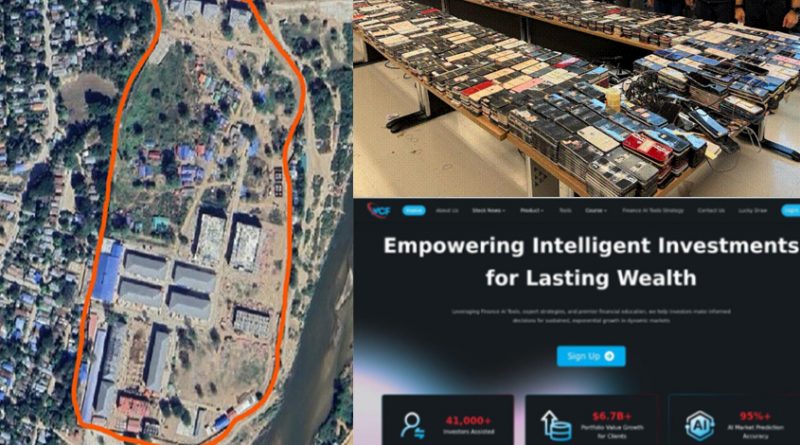

En una acción sin precedentes, fuerzas de seguridad de Estados Unidos, China y los Emiratos Árabes Unidos (EAU) han logrado desarticular una sofisticada red de fraude de inversión en criptomonedas. La operación coordinada ha culminado con la detención de al menos 276 sospechosos y el cierre de nueve centros de operaciones fraudulentas que, según las investigaciones, estaban dedicados a la captación ilícita de capitales de ciudadanos estadounidenses mediante esquemas de inversión falsos en activos digitales. El impacto económico de estas estafas asciende a varios millones de dólares, en un contexto donde el fraude relacionado con criptomonedas sigue registrando un crecimiento exponencial a nivel global.

Contexto del Incidente

El epicentro de la operación ha sido Dubái, bajo el liderazgo de la Policía local y el Ministerio del Interior de los EAU, en estrecha colaboración con el Buró Federal de Investigaciones (FBI) de Estados Unidos y las autoridades chinas especializadas en delitos tecnológicos y financieros. El operativo, planificado durante meses, responde al marcado incremento de campañas de fraude dirigidas a inversores estadounidenses, una tendencia que se ha intensificado aprovechando la volatilidad y la falta de regulación homogénea del mercado cripto.

Los centros de estafa, identificados y desmantelados en Dubái, funcionaban como verdaderos hubs del cibercrimen: desde allí se orquestaban campañas de ingeniería social y phishing, dirigidas a víctimas en Estados Unidos, con el objetivo de captar fondos bajo la promesa de rentabilidades imposibles en inversiones con criptomonedas.

Detalles Técnicos

Las investigaciones han revelado que los grupos criminales empleaban técnicas muy avanzadas de ingeniería social, aprovechando la información personal obtenida mediante campañas de spear phishing y el uso de data breaches previos. Los atacantes utilizaban plataformas fraudulentas que emulaban exchanges legítimos y servicios de inversión en criptomonedas, con interfaces clonadas y certificados SSL válidos para aumentar la credibilidad ante las víctimas.

En cuanto a los vectores de ataque, se han detectado múltiples CVE explotados para comprometer sistemas de mensajería y redes sociales utilizados como canales iniciales de contacto. Entre los TTP identificados, destacan:

– T1566.001 (Phishing: Spearphishing Attachment) y T1566.002 (Phishing: Spearphishing Link) del marco MITRE ATT&CK, empleados para enviar enlaces maliciosos o archivos adjuntos que redirigían a plataformas clonadas.

– T1192 (Spearphishing Link) para obtener credenciales y datos personales.

– T1078 (Valid Accounts) mediante el uso de credenciales robadas para acceder a cuentas legítimas y aumentar la confianza de las víctimas.

Indicadores de compromiso (IoC) compartidos por las autoridades incluyen direcciones IP asociadas a servidores de comando y control en los EAU, China y Rusia, así como hashes de archivos maliciosos utilizados en las campañas de phishing.

Impacto y Riesgos

El impacto de esta operación se traduce, según fuentes policiales, en la interrupción temporal de una de las mayores redes de fraude cripto detectadas en los últimos años. Los millones de dólares sustraídos a inversores, en su mayoría estadounidenses, representan solo una fracción de las pérdidas globales atribuibles a este tipo de esquemas.

Más allá del perjuicio económico inmediato, las víctimas se enfrentan al riesgo de que sus datos personales y bancarios sean reutilizados en futuras campañas de fraude o vendidos en mercados clandestinos. Además, la sofisticación de los métodos empleados sugiere que estos grupos cuentan con acceso a herramientas avanzadas, como frameworks de automatización de phishing y explotación de vulnerabilidades (incluyendo variantes personalizadas de Metasploit y Cobalt Strike).

Medidas de Mitigación y Recomendaciones

A raíz de la operación, los expertos en ciberseguridad recomiendan a las organizaciones y usuarios:

– Implementar sistemas de detección de phishing basados en inteligencia artificial y análisis de comportamiento.

– Realizar campañas periódicas de concienciación y simulacros de phishing dirigidos a empleados.

– Verificar siempre la legitimidad de las plataformas de inversión mediante fuentes oficiales y evitar enlaces recibidos por canales no verificados.

– Adoptar políticas de autenticación multifactor (MFA) y monitorizar el uso de credenciales en servicios externos.

– Compartir y consultar IoC en plataformas como MISP y Threat Intelligence Feeds.

Opinión de Expertos

Consultores de ciberseguridad y analistas SOC coinciden en que este tipo de operaciones policiales, aunque disruptivas, solo abordan una parte del problema. «El crecimiento del fraude cripto está directamente relacionado con la falta de regulación y la complejidad técnica inherente al ecosistema blockchain», señala Javier Gómez, CISO de una entidad financiera española. Además, recalca la importancia de la colaboración internacional y el intercambio de inteligencia para anticipar futuras amenazas.

Implicaciones para Empresas y Usuarios

Para las empresas, especialmente aquellas del sector financiero y fintech, la operación constituye una llamada de atención sobre la necesidad de actualizar sus estrategias de prevención y respuesta ante fraudes de ingeniería social y suplantación de identidad. El cumplimiento normativo, bajo marcos como el GDPR y la directiva NIS2, exige la implementación de controles más estrictos y la notificación inmediata de incidentes que puedan afectar a datos de clientes europeos.

En el ámbito de los usuarios, la recomendación principal es la desconfianza ante promesas de rentabilidades elevadas y el uso de canales oficiales para cualquier inversión en criptomonedas.

Conclusiones

La desarticulación de esta red internacional de fraude de criptomonedas supone un avance significativo, pero insuficiente ante la magnitud y el dinamismo de los cibercriminales en este ámbito. La sofisticación de los ataques y la globalización del cibercrimen requieren estrategias de defensa y cooperación internacional cada vez más avanzadas, así como una mayor concienciación y formación de los usuarios y empleados.

(Fuente: feeds.feedburner.com)