### Nueva variante del botnet Mirai ‘xlabs_v1’ explota ADB en dispositivos expuestos a Internet

#### Introducción

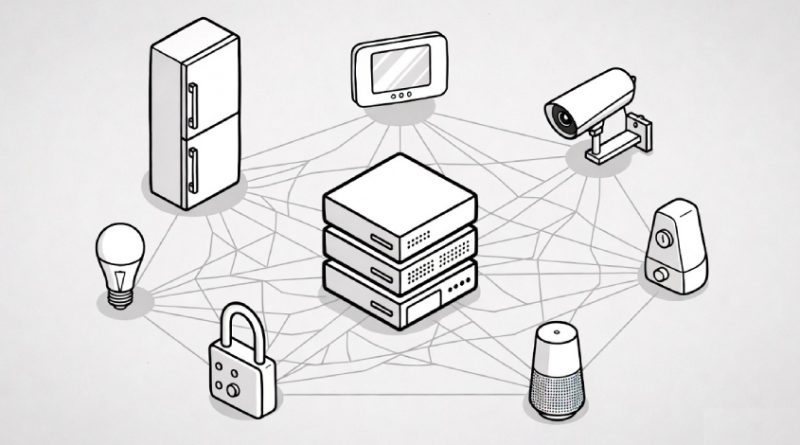

Durante las últimas semanas, investigadores de ciberseguridad han identificado una nueva variante de la familia de botnets Mirai, denominada ‘xlabs_v1’, que ha comenzado a comprometer dispositivos conectados a Internet mediante la explotación de la interfaz Android Debug Bridge (ADB). Esta campaña, documentada por el equipo de Hunt.io, pone en jaque la seguridad de infraestructuras expuestas y añade una capa adicional de complejidad a la ya extensa problemática de los ataques de denegación de servicio distribuido (DDoS) basados en botnets IoT.

#### Contexto del Incidente

La detección de ‘xlabs_v1’ se produjo tras el hallazgo de un directorio expuesto en un servidor ubicado en los Países Bajos. Este recurso, sin protección adecuada, permitió a los investigadores acceder a muestras del malware, evidenciando la reciente actividad de propagación. La botnet, heredera directa de Mirai —un referente histórico en ataques DDoS masivos desde 2016—, pone el foco ahora en dispositivos que ejecutan ADB y que, por fallo de configuración o desconocimiento, permanecen accesibles desde el exterior.

Según datos de Shodan y Censys, existen actualmente más de 30.000 dispositivos con ADB expuesto en Internet, un vector tradicionalmente desatendido y que sigue representando una amenaza crítica.

#### Detalles Técnicos

‘xlabs_v1’ se distribuye principalmente mediante el escaneo automatizado de rangos IP en busca de dispositivos con el puerto TCP/5555 abierto, correspondiente a ADB. Una vez detectado un objetivo vulnerable, el malware ejecuta comandos remotos sin necesidad de autenticación previa, aprovechando la configuración por defecto de ADB.

– **CVE relevante**: No existe un CVE específico para la exposición de ADB sin autenticación, aunque esta mala práctica es ampliamente documentada en el sector.

– **Vectores de ataque**: Escaneo masivo, explotación de ADB abierto (TCP/5555), ejecución remota de payloads.

– **TTP MITRE ATT&CK**: T1210 (Exploitation of Remote Services), T1071.001 (Application Layer Protocol: Web Protocols), T1095 (Non-Application Layer Protocol).

– **Indicadores de Compromiso (IoC)**:

– Hashes de las muestras detectadas (SHA256): disponible en los repositorios de Hunt.io.

– URLs de descarga de payloads alojados en infraestructura de comando y control (C2) principalmente en Europa occidental.

– **Herramientas y frameworks**: Analistas han detectado intentos de empaquetar ejecutables para arquitectura ARM, MIPS y x86, ampliando el alcance de la amenaza. No se han utilizado frameworks públicos como Metasploit en la fase de propagación, pero se observa código derivado directamente del original de Mirai, adaptado para ADB.

#### Impacto y Riesgos

La principal finalidad de ‘xlabs_v1’ es la creación de una red distribuida de dispositivos zombis capaces de lanzar ataques DDoS de alta magnitud. Empresas de telecomunicaciones, servicios de streaming, banca online y plataformas de gaming están especialmente expuestas a estos ataques, que pueden alcanzar hasta 500 Gbps en campañas coordinadas.

El uso de dispositivos Android con ADB expuesto amplía el espectro de víctimas, ya que abarca desde set-top boxes hasta routers residenciales y sistemas embebidos en IoT industrial. Además, la presencia de dispositivos comprometidos dentro de redes corporativas puede facilitar movimientos laterales y el despliegue de cargas adicionales, incrementando el riesgo de incidentes de mayor alcance.

#### Medidas de Mitigación y Recomendaciones

– **Deshabilitar ADB en dispositivos de producción** si no es estrictamente necesario, especialmente en entornos expuestos a Internet.

– **Filtrar el puerto TCP/5555** mediante firewalls perimetrales y segmentar el acceso a herramientas de administración remota.

– **Actualizar firmwares** de dispositivos IoT y Android a las últimas versiones disponibles, priorizando aquellos con vulnerabilidades conocidas.

– **Monitorizar logs y tráfico de red** en busca de patrones anómalos, como conexiones entrantes inesperadas hacia ADB.

– **Implementar detección de tráfico DDoS** y sistemas de mitigación automáticos en el edge de la red.

– **Auditar periódicamente la exposición de servicios** mediante herramientas como Nmap, Shodan o Censys.

#### Opinión de Expertos

Varios analistas SOC y consultores de ciberseguridad han advertido que la falta de controles en dispositivos IoT y la exposición innecesaria de servicios de administración remota siguen siendo los principales vectores de entrada para botnets de nueva generación. “La automatización de la explotación de ADB pone de manifiesto la importancia de la gestión de la superficie de ataque”, comenta Javier Gómez, CISO de una operadora europea. “La adaptación continua del malware Mirai demuestra que la industria aún no ha resuelto los problemas básicos de configuración segura”.

#### Implicaciones para Empresas y Usuarios

El resurgimiento de botnets como ‘xlabs_v1’ evidencia la necesidad de reforzar las políticas de seguridad, tanto para proveedores de dispositivos como para empresas usuarias. Bajo marcos regulatorios como el GDPR y, próximamente, NIS2, la exposición de servicios vulnerables podría acarrear sanciones económicas y reputacionales. Además, la participación involuntaria en ataques DDoS puede derivar en bloqueos de IP, pérdida de conectividad y daños operativos significativos.

Para los usuarios finales, la falta de actualizaciones o la configuración inadecuada de dispositivos puede convertir su infraestructura doméstica en parte de redes de ataque globales.

#### Conclusiones

La aparición de ‘xlabs_v1’ subraya la persistencia y evolución de las amenazas basadas en botnets Mirai y la urgencia de adoptar una gestión proactiva de la superficie de ataque. Las organizaciones deben reforzar la visibilidad y el control sobre los servicios expuestos, implementar medidas de mitigación robustas y concienciar a los usuarios sobre las mejores prácticas de configuración y actualización. Solo así será posible reducir el impacto y la frecuencia de incidentes de este tipo, que continúan afectando a empresas e infraestructuras críticas a escala global.

(Fuente: feeds.feedburner.com)