PamDOORa: Nuevo backdoor PAM para Linux emerge en foros rusos y amenaza la seguridad SSH

Introducción

En el panorama actual de la ciberseguridad, las amenazas dirigidas a sistemas Linux continúan evolucionando en sofisticación y sigilo. Recientemente, investigadores han sacado a la luz los detalles de un backdoor inédito denominado PamDOORa, detectado en foros clandestinos de cibercrimen rusos y que ya está siendo comercializado por 1.600 dólares bajo el alias de “darkworm”. El backdoor destaca por su integración como módulo PAM (Pluggable Authentication Module) y su orientación a la persistencia en entornos comprometidos, especialmente a través de SSH, lo que plantea retos significativos para los equipos de defensa y respuesta ante incidentes.

Contexto del Incidente o Vulnerabilidad

PamDOORa fue identificado tras su promoción en el foro Rehub, uno de los mercados digitales más activos del cibercrimen de habla rusa. Su oferta por parte de “darkworm” se dirige claramente a actores maliciosos especializados en operaciones post-explotación y ciberespionaje, ofreciendo acceso persistente y encubierto a sistemas Linux ya comprometidos. La amenaza se suma a la tendencia creciente de backdoors PAM, como Skimmer y PAMPy, que buscan eludir controles de acceso tradicionales y persisten incluso tras reinicios o cambios de credenciales legítimos.

Detalles Técnicos

PamDOORa se distribuye como un módulo PAM malicioso que, una vez instalado en la cadena de autenticación de Linux (normalmente mediante manipulación de /etc/pam.d/sshd), intercepta los intentos de inicio de sesión SSH. Su funcionalidad principal reside en la validación de una “contraseña mágica” combinada con la conexión a un puerto TCP específico, permitiendo a los atacantes autenticarse exitosamente, independientemente de las credenciales legítimas configuradas en el sistema.

– **Vectores de ataque**: Para la instalación del backdoor se requiere acceso root, habitualmente conseguido tras una explotación inicial (por ejemplo, mediante vulnerabilidades conocidas en servicios públicos o escalada de privilegios locales).

– **Persistencia**: El módulo permanece activo incluso tras actualizaciones o cambios de contraseñas, ya que la lógica de autenticación maliciosa reside en el propio PAM.

– **Técnicas MITRE ATT&CK relevantes**:

– T1055 (Process Injection)

– T1546.006 (Event Triggered Execution: Pluggable Authentication Modules)

– T1078 (Valid Accounts)

– **Indicadores de compromiso (IoC)**:

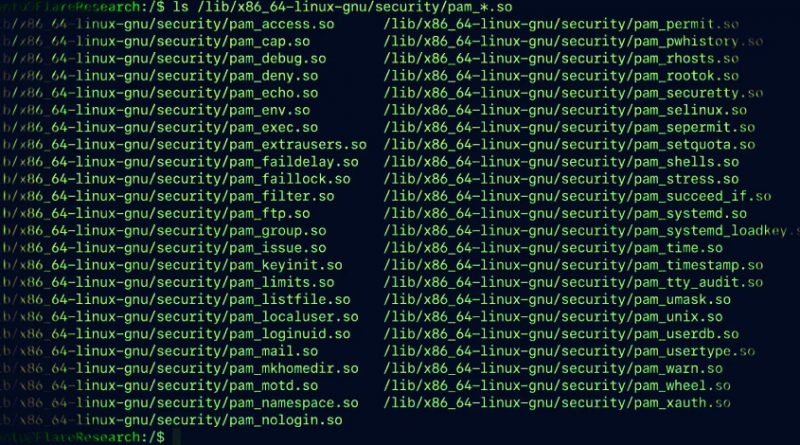

– Presencia de archivos PAM no estándar en /lib/security o /usr/lib/security

– Modificaciones anómalas en /etc/pam.d/sshd

– Conexiones inusuales a puertos TCP definidos por el atacante

– **Exploits y frameworks**: Aunque todavía no se ha reportado la integración directa con frameworks como Metasploit o Cobalt Strike, el diseño modular de PamDOORa facilita su uso en cadenas de ataque automatizadas.

Impacto y Riesgos

El riesgo principal de PamDOORa reside en su capacidad de eludir controles de acceso y establecer canales de acceso persistentes y encubiertos a sistemas críticos. Organizaciones que dependen de Linux para infraestructuras clave (servicios financieros, telecomunicaciones, cloud providers) corren el riesgo de brechas prolongadas, exfiltración de datos y sabotaje operativo. Dada la naturaleza sigilosa del backdoor, su detección puede retrasarse, permitiendo a los atacantes mantener acceso durante semanas o meses. Según estimaciones recientes, el 15% de las intrusiones en entornos Linux detectadas en 2023 involucraron alguna forma de manipulación de PAM.

Medidas de Mitigación y Recomendaciones

– **Auditoría de módulos PAM**: Revisar periódicamente los módulos cargados en /etc/pam.d y los directorios correspondientes en busca de archivos no estándar o recientes.

– **Integridad de archivos**: Implementar herramientas de monitorización de integridad (AIDE, Tripwire) para detectar cambios no autorizados en los archivos de configuración PAM.

– **Hardening SSH**: Restringir el acceso SSH mediante listas blancas de IP, autenticación por llave pública y deshabilitación de contraseñas donde sea posible.

– **Detección de anomalías**: Monitorizar logs de SSH y PAM para detectar intentos de acceso sospechosos, especialmente mediante contraseñas no autorizadas o desde puertos no habituales.

– **Respuesta ante incidentes**: Ante la sospecha de compromiso, realizar un análisis forense y considerar la reinstalación limpia del sistema afectado.

– **Cumplimiento normativo**: Revisar políticas de seguridad en consonancia con GDPR y NIS2, asegurando la protección de datos personales y la resiliencia operativa.

Opinión de Expertos

Especialistas en ciberseguridad consultados destacan que el auge de backdoors PAM como PamDOORa refleja la sofisticación de los actores de amenazas en el ecosistema Linux. “La manipulación de la cadena de autenticación es especialmente peligrosa porque explota la confianza inherente de los administradores en los métodos estándar de acceso”, señala un analista de un SOC europeo. Además, alertan sobre la facilidad de integración de este tipo de módulos en campañas de ransomware o APT, dada su baja huella y alta persistencia.

Implicaciones para Empresas y Usuarios

Para las empresas, la aparición de PamDOORa subraya la necesidad urgente de fortalecer los controles de acceso y la monitorización continua en entornos Linux. Los usuarios finales, especialmente aquellos con privilegios de administración, deben ser conscientes de los riesgos asociados a la cadena de autenticación y evitar el uso de contraseñas débiles o compartidas. La adopción de políticas de zero trust y la segmentación de red son recomendadas para limitar el movimiento lateral en caso de intrusión.

Conclusiones

PamDOORa representa una evolución significativa en las técnicas de persistencia y acceso encubierto en sistemas Linux, aprovechando la flexibilidad (y a la vez debilidad estructural) de los módulos PAM. Su comercialización en foros especializados y su diseño orientado a la evasión subrayan la importancia de una defensa en profundidad, la monitorización proactiva y la actualización constante de las políticas de seguridad. Las organizaciones deben priorizar evaluaciones regulares de su superficie de ataque y el endurecimiento de sus mecanismos de autenticación para mitigar amenazas de este tipo.

(Fuente: feeds.feedburner.com)