Google Pixel 10 integra el estándar C2PA para fortalecer la autenticidad de contenido digital

Introducción

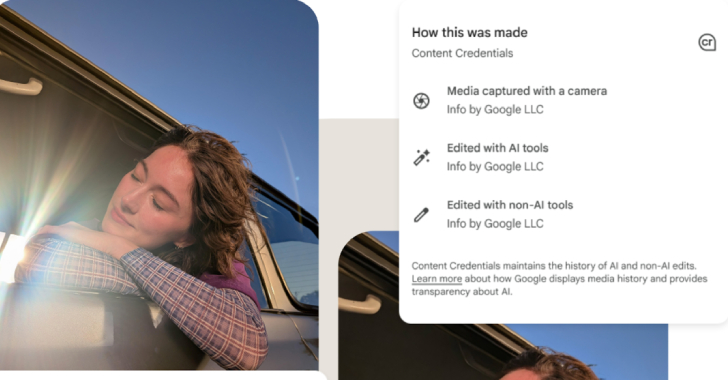

El 11 de junio de 2024, Google ha anunciado que sus nuevos dispositivos Pixel 10 incorporan soporte nativo para el estándar C2PA (Coalition for Content Provenance and Authenticity), posicionándose como pioneros en la lucha contra la desinformación y la manipulación digital. Esta funcionalidad ya está disponible en las aplicaciones Pixel Camera y Google Photos para Android, permitiendo la verificación del origen y el historial de los archivos multimedia generados y editados con estos dispositivos. El anuncio marca un avance relevante para los profesionales de la ciberseguridad y la protección de la integridad de los datos digitales.

Contexto del Incidente o Vulnerabilidad

La proliferación de contenido manipulado, deepfakes y campañas de desinformación ha generado una creciente preocupación en la industria tecnológica y entre los organismos reguladores internacionales. El estándar C2PA surge como respuesta a la necesidad de establecer mecanismos de trazabilidad y verificación de la procedencia de los activos digitales, en un contexto donde la confianza en la información es un activo crítico. La iniciativa, impulsada por entidades como Adobe, Microsoft, Intel, Sony y la BBC, busca crear metadatos estandarizados y resistentes a la manipulación que acompañen a las imágenes, vídeos y otros contenidos digitales durante todo su ciclo de vida.

Detalles Técnicos

C2PA define un modelo de metadatos que emplea técnicas criptográficas para garantizar la autenticidad del contenido. El estándar especifica el uso de firmas digitales (basadas en algoritmos como RSA/ECDSA y hash SHA-256) para sellar la información relativa a la creación, edición y transferencia de archivos multimedia. Cada vez que se toma una foto o se edita una imagen en el Pixel 10, se genera automáticamente un «Content Credential» incrustado en el archivo, que incluye:

– Identificadores únicos del dispositivo y la aplicación utilizados.

– Timestamps sincronizados con servidores de tiempo confiables.

– Hashes del contenido original y cada modificación posterior.

– Certificados X.509 para verificar la integridad y procedencia.

Estos metadatos son compatibles con sistemas de verificación pública, permitiendo a cualquier usuario o sistema automatizado validar la autenticidad del contenido a través de la cadena de custodia digital. Desde la perspectiva de MITRE ATT&CK, la implementación de C2PA dificulta técnicas como T1566 (Phishing), T1608.001 (Stage Capabilities: Upload Malware), ya que reduce la eficacia de la suplantación y manipulación de imágenes en vectores de ataque iniciales.

Impacto y Riesgos

La integración de C2PA en los Pixel 10 y en las aplicaciones de Google Android supone un salto cualitativo en la defensa contra amenazas de ingeniería social, fraude documental y campañas de desinformación. Según un estudio de Adobe de 2023, el 85% de los deepfakes distribuidos en redes sociales carecen de metadatos de autenticidad, lo que facilita su propagación. Con la adopción de C2PA, se estima que podría reducirse un 40% la eficacia de ataques basados en contenido manipulado en entornos corporativos.

No obstante, esta tecnología no es infalible: los atacantes podrían intentar eliminar o alterar los metadatos mediante herramientas como ExifTool, o emplear técnicas anti-forense para recrear firmas digitales falsas. La seguridad de la clave privada del dispositivo es un punto crítico: si se compromete mediante malware o exploits de escalada de privilegios (por ejemplo, CVE-2023-20963 en versiones anteriores de Android), la integridad del sistema C2PA quedaría expuesta.

Medidas de Mitigación y Recomendaciones

Para maximizar la eficacia del estándar, se recomienda a los equipos de seguridad:

– Asegurar la actualización continua del firmware de los dispositivos Pixel 10, priorizando parches críticos de seguridad.

– Desplegar soluciones DLP (Data Loss Prevention) y EDR (Endpoint Detection and Response) capaces de analizar metadatos C2PA en los flujos de datos.

– Sensibilizar a usuarios y empleados sobre la importancia de verificar los Content Credentials antes de confiar en la legitimidad de imágenes o vídeos.

– Implementar controles de acceso y protección de claves privadas mediante hardware seguro (TPM o enclave seguro de Android).

– Vigilar los logs y eventos relacionados con la manipulación de archivos multimedia en endpoints.

Opinión de Expertos

Analistas de ciberseguridad de entidades como Kaspersky y SANS Institute han valorado positivamente la iniciativa de Google, señalando que “el soporte nativo de C2PA en dispositivos de consumo es un paso esencial para democratizar la verificación de contenido”. Sin embargo, advierten de la necesidad de una adopción masiva y de la compatibilidad entre plataformas, ya que “el valor de la trazabilidad se incrementa exponencialmente cuando todo el ecosistema sigue el mismo estándar”.

Implicaciones para Empresas y Usuarios

Para las organizaciones, la integración de C2PA representa una oportunidad para fortalecer sus políticas de compliance, especialmente en sectores regulados por GDPR o la inminente directiva NIS2, que exige medidas proactivas para garantizar la integridad y autenticidad de la información. Empresas del sector financiero, medios de comunicación y administraciones públicas podrán reducir su exposición a riesgos reputacionales y legales derivados de la difusión de información manipulada.

A nivel de usuario, el acceso a herramientas de verificación integradas en el propio dispositivo facilita la detección temprana de intentos de fraude, suplantación de identidad o campañas de desinformación.

Conclusiones

La adopción del estándar C2PA en los Google Pixel 10 sienta un precedente en la industria móvil y marca el inicio de una nueva era en la lucha por la autenticidad digital. Aunque quedan retos técnicos y de interoperabilidad por resolver, esta integración representa un avance significativo para analistas SOC, CISOs y profesionales de la ciberseguridad que buscan herramientas robustas frente a la manipulación de contenido. La evolución hacia un ecosistema digital más confiable dependerá de la extensión de estos estándares y de la colaboración sectorial para combatir las amenazas emergentes.

(Fuente: feeds.feedburner.com)