Nueva campaña KongTuke utiliza extensiones maliciosas de Chrome para desplegar ModeloRAT

Introducción

En las últimas semanas, investigadores de ciberseguridad han destapado una campaña activa, bautizada como KongTuke, que emplea una extensión de Google Chrome maliciosa disfrazada de bloqueador de anuncios para comprometer los sistemas de sus víctimas. El ataque, que representa una evolución de la táctica conocida como ClickFix, aprovecha la ingeniería social y técnicas avanzadas de evasión para inducir al usuario a ejecutar comandos arbitrarios, facilitando así la instalación de un nuevo troyano de acceso remoto (RAT) denominado ModeloRAT. Este artículo analiza en profundidad los aspectos técnicos de la campaña, sus riesgos, el impacto para las organizaciones y las medidas recomendadas para su mitigación.

Contexto del Incidente o Vulnerabilidad

La campaña KongTuke fue identificada tras un aumento en los reportes sobre caídas anómalas de navegadores Chrome y la aparición de extensiones no autorizadas en entornos corporativos. El vector de ataque inicial es una extensión de Chrome que se promociona como un bloqueador de anuncios legítimo, lo que le permite burlar controles de seguridad y entrar en sistemas tanto de usuarios particulares como de empresas. Al instalarse, la extensión maliciosa provoca intencionadamente el fallo del navegador y despliega mensajes engañosos que incitan al usuario a seguir instrucciones para «arreglar» el problema, utilizando técnicas similares a las de ClickFix, pero con una sofisticación superior.

Detalles Técnicos

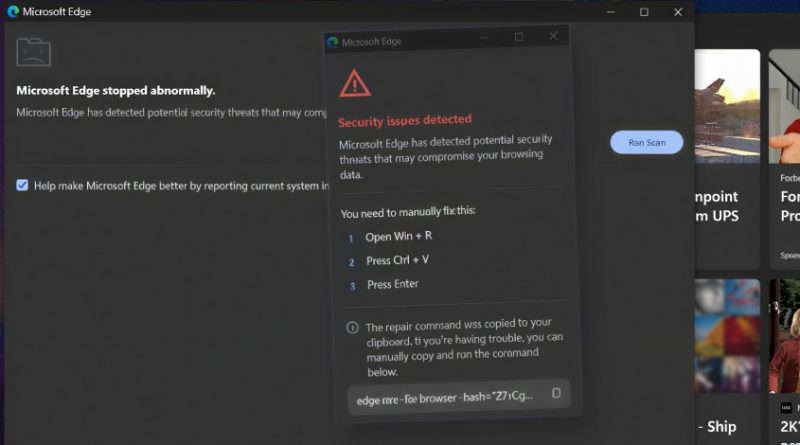

La extensión maliciosa identificada en la campaña KongTuke se distribuye principalmente a través de sitios web falsos y campañas de phishing, y se hace pasar por un popular ad blocker. Una vez instalada, manipula la memoria de Chrome para forzar un «crash» controlado, generando mensajes de error personalizados que simulan ser advertencias legítimas del navegador.

Estos mensajes redirigen al usuario a páginas diseñadas para parecerse al soporte técnico oficial de Google, donde se le indica ejecutar comandos específicos en la consola del sistema o descargar supuestas herramientas de reparación. En realidad, estas acciones instalan el malware ModeloRAT.

El RAT ModeloRAT, hasta ahora desconocido en la comunidad, permite a los atacantes:

– Mantener persistencia mediante modificaciones en el registro y tareas programadas.

– Exfiltrar información sensible (credenciales, cookies, historiales de navegación).

– Controlar el sistema de forma remota.

– Ejecutar scripts arbitrarios y descargar payloads adicionales.

No se ha asignado aún un CVE específico, pero el ataque se alinea con las técnicas MITRE ATT&CK T1204 (User Execution), T1176 (Browser Extensions), T1059 (Command and Scripting Interpreter) y T1071 (Application Layer Protocol).

Como IoC, los analistas han detectado dominios maliciosos utilizados para la distribución, hashes MD5/SHA256 de la extensión y el binario de ModeloRAT, así como patrones de tráfico asociados a C2 basados en HTTP y WebSocket.

Impacto y Riesgos

El despliegue de ModeloRAT implica un riesgo crítico para la confidencialidad, integridad y disponibilidad de los sistemas afectados. Según los datos preliminares, al menos un 2% de los usuarios corporativos de Chrome en Europa han estado expuestos al ataque, con especial incidencia en sectores financiero, educativo y administración pública.

El RAT ofrece a los atacantes un control total sobre el endpoint, abriendo la puerta a fraudes financieros, robo de propiedad intelectual, movimiento lateral y despliegue de ransomware. La capacidad de eludir soluciones EDR y la rápida propagación mediante perfiles de sincronización de Chrome aumentan el potencial de daño.

El coste medio estimado por brecha de este tipo puede superar los 300.000€ en daños directos e indirectos, sin contar las posibles sanciones por incumplimiento de normativas como GDPR o la próxima NIS2.

Medidas de Mitigación y Recomendaciones

– Restringir la instalación de extensiones de Chrome a fuentes verificadas mediante políticas de grupo (GPO).

– Monitorizar y bloquear los IoC conocidos asociados a la campaña (dominios, hashes, patrones de tráfico).

– Revisar y auditar regularmente las extensiones instaladas en los navegadores corporativos.

– Desplegar soluciones de EDR capaces de detectar actividad anómala asociada a la ejecución de scripts y conexiones C2.

– Formar a los usuarios sobre ingeniería social y riesgos de extensiones no autorizadas.

– Aplicar parches y actualizaciones de seguridad tanto al navegador como al sistema operativo.

Opinión de Expertos

Varios analistas han subrayado la sofisticación de la campaña y el uso de técnicas poco habituales en ataques basados en extensiones de navegador. “La explotación de la confianza en extensiones populares y la combinación de ingeniería social con manipulación técnica representa una tendencia preocupante”, advierte Miguel Contreras, analista senior en un SOC nacional. “El hecho de que el RAT sea modular y difícil de detectar complica la respuesta y contención, especialmente en entornos BYOD y de trabajo híbrido”.

Implicaciones para Empresas y Usuarios

Las organizaciones deben revisar urgentemente sus políticas de seguridad en navegadores y reforzar la monitorización de endpoints. Este tipo de ataques demuestra la necesidad de controles más estrictos sobre el software instalado y de una rápida capacidad de respuesta ante incidentes. Para los usuarios, el principal riesgo reside en la ejecución inadvertida de comandos que comprometen la seguridad de todo el entorno corporativo.

Conclusiones

KongTuke es un ejemplo claro de la evolución en las tácticas de los actores de amenazas, combinando ingeniería social avanzada y abusos de extensiones de navegador para desplegar RATs novedosos como ModeloRAT. La detección temprana, la restricción de extensiones y la concienciación del usuario son claves para mitigar campañas similares en el futuro. Las empresas deben prepararse para un escenario donde los navegadores representan un vector de ataque crítico.

(Fuente: feeds.feedburner.com)