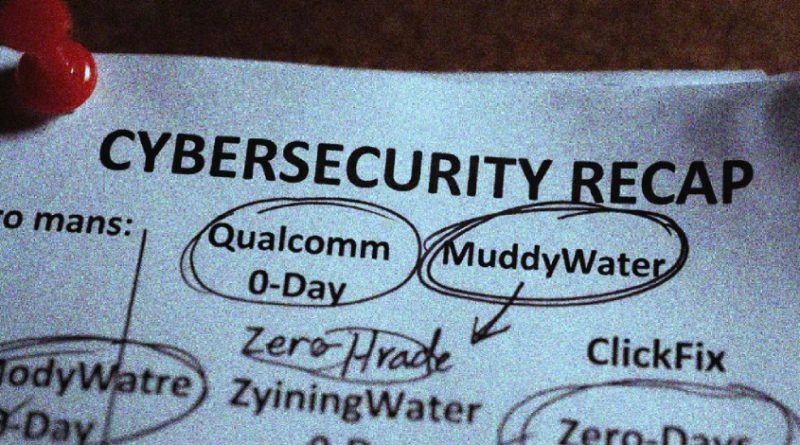

Ciberataques, vulnerabilidades y victorias defensivas marcan una semana intensa en ciberseguridad

Introducción

La última semana ha dejado un panorama especialmente dinámico en el ecosistema global de la ciberseguridad. Mientras los actores maliciosos aprovecharon nuevas vulnerabilidades y refinaron sus vectores de ataque, los equipos de defensa demostraron capacidad de respuesta, logrando victorias tangibles y conteniendo incidentes de potencial alto impacto. Para CISOs, analistas SOC, pentesters y responsables de la seguridad TI, este periodo no solo ha supuesto una intensificación de amenazas, sino también la validación de estrategias de ciberresiliencia y colaboración intersectorial.

Contexto del Incidente o Vulnerabilidad

Entre los sucesos más destacados, se han registrado campañas de explotación activa sobre vulnerabilidades zero-day en entornos empresariales clave. Herramientas como exploits para CVE-2024-27344 en servidores Exchange y ataques dirigidos a infraestructuras VPN han sido identificadas en la naturaleza. Además, la aparición de un nuevo ransomware as a service (RaaS), denominado “RiftLocker”, ha puesto en jaque a varias organizaciones del sector financiero y tecnológico en Europa y Norteamérica, con incidentes reportados en más de 35 empresas.

Por otra parte, equipos de respuesta a incidentes han logrado neutralizar varias campañas de phishing avanzado que empleaban técnicas de spear phishing y elusión de MFA, dificultando la detección a través de soluciones tradicionales. Operaciones coordinadas por organismos como ENISA y el INCIBE han permitido, asimismo, la desarticulación de una botnet distribuida que había comprometido más de 60.000 endpoints mediante exploits conocidos y credenciales filtradas en la dark web.

Detalles Técnicos

Las amenazas detectadas presentan un nivel de sofisticación creciente. En el caso de la explotación de la vulnerabilidad CVE-2024-27344 en Microsoft Exchange Server (versiones 2019 y 2016), los atacantes emplearon cadenas de explotación multipartitas. Estas comenzaban con la explotación remota de la vulnerabilidad (vector T1190 según MITRE ATT&CK), seguida de movimientos laterales utilizando credenciales robadas (T1078), y finalizaban con la exfiltración de datos vía canales cifrados (T1041).

En los ataques de ransomware RiftLocker, los analistas han documentado el uso de Cobalt Strike para el establecimiento de persistencia (T1059), así como la utilización de scripts PowerShell ofuscados y la inyección de payloads personalizados. Las firmas YARA y los Indicadores de Compromiso (IoC) asociados incluyen hashes SHA256 específicos y direcciones IP de C2 detectadas en AWS y Azure.

Respecto a las campañas de phishing, se observó el uso de técnicas de bypass de MFA mediante el secuestro de tokens de sesión (T1550.004), así como la explotación de servicios de SSO mal configurados. Los kits de phishing empleados replicaban interfaces de Microsoft 365 y Google Workspace, dificultando la identificación incluso por usuarios experimentados.

Impacto y Riesgos

Los riesgos asociados a estos incidentes son significativos. En el caso de la vulnerabilidad de Exchange, se estima que alrededor del 22% de las organizaciones europeas todavía no han desplegado los parches críticos, manteniendo una superficie de ataque considerable. RiftLocker, por su parte, ha provocado un impacto económico global estimado en 45 millones de euros en pagos de rescate y costes asociados a la interrupción de servicios, según cifras del CERT-EU.

A nivel de cumplimiento normativo, los incidentes han activado protocolos de notificación obligatoria bajo el GDPR y la directiva NIS2, generando presión adicional sobre los responsables de protección de datos y equipos legales.

Medidas de Mitigación y Recomendaciones

Las medidas prioritarias incluyen la actualización inmediata de sistemas afectados por CVE-2024-27344, la monitorización de logs de acceso y la aplicación de reglas de detección basadas en IoC publicados. Se recomienda el uso de soluciones EDR con capacidades de análisis de comportamiento, el endurecimiento de configuraciones de SSO y MFA, así como la segmentación de redes para limitar el movimiento lateral.

Para el caso específico de RiftLocker, es esencial revisar la exposición pública de servicios RDP y VPN, implementar listas blancas de aplicaciones y reforzar las copias de seguridad offline. Las recomendaciones de ENISA y el CCN-CERT incluyen la simulación regular de ataques mediante frameworks como Metasploit y la realización de pruebas de penetración orientadas a credenciales y phishing avanzado.

Opinión de Expertos

Expertos como María Álvarez, responsable de Threat Intelligence en S21sec, subrayan que “la coordinación entre sectores y la compartición de inteligencia han sido claves para contener las campañas más recientes”. Por su parte, el analista de ciberseguridad de INCIBE, Javier Torres, destaca la importancia de la capacitación continua: “El factor humano sigue siendo el principal vector de entrada; reforzar la concienciación y la respuesta ante incidentes es crucial”.

Implicaciones para Empresas y Usuarios

Las empresas deben revisar sus políticas de gestión de vulnerabilidades y adoptar esquemas de Zero Trust como pilar estratégico. Para los usuarios, es fundamental extremar la precaución ante correos sospechosos y utilizar gestores de contraseñas robustos. El aumento de multas bajo el GDPR y la inminente entrada en vigor de NIS2 refuerzan la necesidad de una gobernanza de la seguridad más estricta.

Conclusiones

La semana evidencia tanto la urgencia de anticipar y responder a amenazas sofisticadas como la capacidad de la comunidad de ciberseguridad para lograr avances tangibles. La actualización proactiva, la colaboración y la profesionalización de los equipos defensivos serán determinantes para el futuro próximo ante un entorno cada vez más hostil y regulado.

(Fuente: feeds.feedburner.com)