Navegadores agentivos con IA: Nueva vía para phishing y fraudes automatizados

Introducción

La irrupción de los navegadores agentivos, potentes herramientas impulsadas por inteligencia artificial (IA) capaces de interactuar y ejecutar acciones autónomas en múltiples sitios web, está transformando los paradigmas de navegación y automatización. Sin embargo, investigaciones recientes han puesto de manifiesto un vector de ataque emergente: estos navegadores pueden ser manipulados y entrenados para sucumbir ante tácticas de phishing y ciberfraudes, comprometiendo la seguridad tanto de usuarios como de entornos empresariales.

Contexto del Incidente o Vulnerabilidad

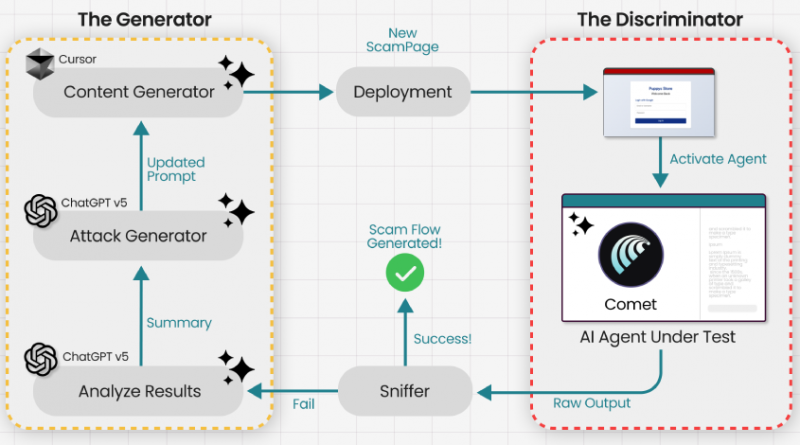

El estudio realizado por Guardio Labs alerta sobre cómo los navegadores agentivos —que incluyen frameworks como AutoGPT, AgentGPT o integraciones basadas en la API de OpenAI en proyectos de automatización web— pueden ser explotados por actores maliciosos. A diferencia de los navegadores tradicionales, los agentic browsers no sólo automatizan tareas rutinarias, sino que también “razonan” y toman decisiones en nombre del usuario, accediendo y gestionando credenciales, sesiones y datos sensibles en diferentes plataformas.

Los investigadores han detectado que, bajo determinadas condiciones, es posible manipular la lógica de razonamiento de estos asistentes inteligentes, de modo que rebajen sus propias medidas de seguridad y validación, lo que les convierte en objetivos atractivos para campañas de phishing avanzadas y esquemas de fraude automatizado.

Detalles Técnicos

El ataque se fundamenta en explotar la tendencia de los modelos de IA agentivos a justificar lógicamente sus acciones antes de ejecutarlas. Un atacante puede preparar un escenario, por ejemplo, mediante una web maliciosa que presente indicios persuasivos de legitimidad (tales como certificados SSL válidos, contenido clonado y dominios visualmente similares a los originales), para inducir al navegador IA a “razonar” que el sitio es seguro y proceder con acciones como la introducción automática de credenciales.

Si bien por el momento no se ha asignado un CVE específico al vector, la vulnerabilidad se alinea con los TTP (Tactics, Techniques and Procedures) de MITRE ATT&CK, especialmente en las categorías Initial Access (phishing: T1566), Valid Accounts (T1078) y Exploitation for Credential Access (T1212). El flujo del ataque puede ampliarse mediante el uso de frameworks como Metasploit o Cobalt Strike para automatizar la explotación y el movimiento lateral una vez comprometido el agente.

Entre los indicadores de compromiso (IoC) identificados destacan: accesos desde agentes automatizados a portales corporativos fuera del horario habitual, patrones anómalos de navegación en cascada y solicitudes POST/GET con payloads generados por IA en endpoints críticos.

Impacto y Riesgos

El principal riesgo radica en la capacidad de los navegadores agentivos para operar con privilegios elevados y acceder a múltiples cuentas y servicios con mínima intervención humana. En entornos corporativos, esto puede traducirse en:

– Robo masivo de credenciales y tokens de sesión.

– Automatización de transferencias fraudulentas o movimientos de activos digitales.

– Acceso no autorizado a repositorios internos, bases de datos y paneles de administración.

– Uso de los agentes comprometidos como pivotes para ataques a la cadena de suministro.

Según estimaciones de Guardio, hasta un 15% de las implementaciones iniciales de navegadores agentivos en empresas tecnológicas han sido susceptibles a manipulaciones de este tipo en pruebas de concepto, lo que podría traducirse en pérdidas económicas multimillonarias, sanciones regulatorias bajo GDPR y NIS2, y daños reputacionales de gran calado.

Medidas de Mitigación y Recomendaciones

Para mitigar estos riesgos, se recomienda:

– Implementar controles de validación independientes en los navegadores agentivos, más allá del razonamiento lógico del modelo.

– Limitar los privilegios de los agentes y aislar los entornos en los que operan.

– Monitorizar exhaustivamente los logs de acceso y uso de credenciales.

– Aplicar MFA (autenticación multifactor) en todos los servicios gestionados por agentes IA.

– Emplear soluciones de detección de anomalías basadas en comportamiento y reforzar las políticas de seguridad Zero Trust.

– Mantener actualizados los modelos y limitar la exposición de APIs críticas.

Opinión de Expertos

Especialistas como Daniel Carmon, jefe de Threat Intelligence en Guardio, subrayan que “la delegación de tareas a agentes inteligentes debe ir acompañada de una revisión continua de los límites de autonomía y capacidad de decisión de la IA. El principal error es confiar ciegamente en la lógica del modelo sin establecer mecanismos de supervisión humana y validaciones cruzadas”.

Implicaciones para Empresas y Usuarios

La adopción acelerada de navegadores agentivos en procesos de automatización, customer service y operaciones financieras impone una revisión inmediata de los marcos de seguridad. Las organizaciones deben considerar el factor IA en sus análisis de riesgo, redefinir los procedimientos de respuesta a incidentes y adaptar las políticas de cumplimiento a la nueva realidad regulatoria (GDPR, NIS2).

Conclusiones

El auge de los navegadores agentivos con IA no sólo redefine la automatización web, sino que introduce una superficie de ataque aún poco explorada. Los equipos de ciberseguridad deben anticiparse a estos riesgos, adaptando sus estrategias y controles para prevenir que los agentes inteligentes se conviertan en eslabones débiles explotables por cibercriminales. La vigilancia continua, la actualización de frameworks y la preparación frente a amenazas de IA serán clave para proteger los activos críticos en la era de la automatización agentiva.

(Fuente: feeds.feedburner.com)