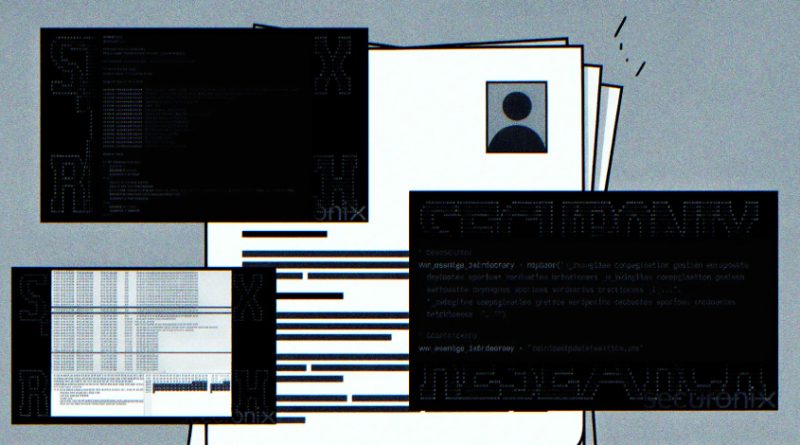

Campaña de phishing dirigida a empresas francófonas distribuye mineros y stealers con CVs falsos

Introducción

En las últimas semanas, se ha detectado una sofisticada campaña de phishing dirigida específicamente a entornos corporativos francófonos. El vector de ataque principal son correos electrónicos que simulan la entrega de currículums vitae (CVs) o solicitudes de empleo, pero que en realidad distribuyen cargas maliciosas orientadas al minado de criptomonedas y al robo de información confidencial. Investigadores de Securonix, entre ellos Shikha Sangwan, Akshay Gaikwad y Aaron Beardslee, han publicado un análisis técnico detallado sobre el modus operandi de estos ataques.

Contexto del Incidente

Este tipo de campañas no es nuevo, pero la actual destaca por su enfoque dirigido a empresas que operan en francés, aprovechando la temporada alta de contratación en diversos sectores. Los atacantes emplean técnicas de ingeniería social para aumentar la tasa de apertura de los correos, haciéndolos pasar por candidatos legítimos que buscan empleo. Al abrir el archivo adjunto, los usuarios se convierten en víctimas de infecciones silenciosas que pueden comprometer tanto estaciones de trabajo individuales como infraestructuras corporativas completas.

Cabe señalar que esta tendencia sigue la evolución observada en el panorama de amenazas de 2024, donde los ataques de phishing se han vuelto más personalizados y orientados a objetivos específicos, en consonancia con el modelo de ataques dirigidos (spear phishing) y la creciente profesionalización de los grupos de ciberdelincuentes.

Detalles Técnicos

La carga maliciosa inicial se presenta en forma de archivos VBScript altamente ofuscados, disfrazados como documentos de CV. Estos scripts suelen estar comprimidos en archivos ZIP o directamente adjuntos en el correo electrónico de phishing. Al ejecutar el VBScript, se desencadena una cadena de infección multietapa:

1. Descarga de Payload: El script conecta con servidores remotos controlados por los atacantes para descargar binarios adicionales, que pueden incluir mineros de criptomonedas (principalmente variantes de XMRig para Monero) y stealers como RedLine o Raccoon.

2. Persistencia: Se han observado técnicas de persistencia mediante la creación de claves en el registro de Windows y la utilización de tareas programadas (Scheduled Tasks).

3. Evasión y Ofuscación: El uso de VBScript ofuscado dificulta la detección por parte de soluciones tradicionales de antivirus y EDR. Las muestras analizadas emplean cadenas codificadas en base64 y fragmentación de código para evadir análisis estáticos.

4. TTPs y MITRE ATT&CK: Los TTPs observados corresponden a las técnicas T1566 (Phishing), T1059.005 (Command and Scripting Interpreter: VBScript), T1105 (Ingress Tool Transfer) y T1027 (Obfuscated Files or Information).

5. Indicadores de Compromiso (IoC): Dominios de C2, nombres de archivos sospechosos como “CV_Nom_Prenom.vbs” y hashes de los ejecutables descargados.

Se han identificado variantes que utilizan frameworks de explotación como Metasploit para establecer sesiones de control remoto, aunque el objetivo principal sigue siendo la monetización vía minería y el robo de credenciales.

Impacto y Riesgos

El impacto potencial de esta campaña es elevado, especialmente para organizaciones con una superficie de ataque extensa y procesos de recursos humanos descentralizados. Los riesgos incluyen:

– Pérdida de recursos computacionales debido al minado no autorizado.

– Robo de credenciales corporativas, facilitando movimientos laterales y ataques posteriores.

– Exfiltración de información sensible, con posibles sanciones bajo el GDPR si se ven afectados datos personales.

– Daños reputacionales y económicos derivados de la exposición pública de la brecha, con costes de remediación que pueden superar los 150.000 euros en casos de afectaciones masivas.

Según estimaciones recientes, cerca del 8% de las empresas europeas han recibido ataques similares en el primer trimestre de 2024, con una prevalencia mayor en entornos que utilizan correo electrónico en francés.

Medidas de Mitigación y Recomendaciones

Para minimizar la exposición y el impacto de este tipo de amenazas, los expertos recomiendan:

– Bloqueo proactivo de archivos ejecutables y scripts adjuntos en correos electrónicos provenientes de remitentes no verificados.

– Despliegue de soluciones EDR avanzadas capaces de detectar y bloquear scripts ofuscados.

– Formación continua a empleados sobre la detección de correos fraudulentos y la importancia de no ejecutar archivos sospechosos.

– Implementación de reglas YARA y firmas específicas para los IoCs identificados.

– Monitorización de tráfico saliente para detectar conexiones a dominios de C2 asociados.

Opinión de Expertos

Analistas de Securonix han subrayado que la sofisticación de la ofuscación en los VBScript utilizados representa un reto significativo incluso para sistemas de defensa avanzados. “La personalización lingüística y la integración de técnicas de evasión convierten estos ataques en una amenaza persistente, especialmente en sectores donde la recepción de CVs es parte del flujo diario de trabajo”, afirman.

Implicaciones para Empresas y Usuarios

Las organizaciones deben reforzar sus políticas de gestión de correo electrónico y considerar la adopción de tecnologías de sandboxing para analizar adjuntos antes de su entrega. Los usuarios, por su parte, deben estar alerta ante cualquier archivo no solicitado y reportar inmediatamente cualquier incidente sospechoso al equipo de IT o al SOC.

Conclusiones

La campaña de phishing dirigida a empresas francófonas mediante currículums falsos demuestra la capacidad de adaptación de los actores de amenazas, que combinan ingeniería social, ofuscación avanzada y herramientas automatizadas para maximizar el alcance de sus operaciones. El refuerzo de las medidas técnicas y la sensibilización del personal son esenciales para mitigar el impacto de estas amenazas en el entorno corporativo actual.

(Fuente: feeds.feedburner.com)