## Cibercriminales aprovechan la campaña de la renta en EE.UU. para lanzar ataques de phishing y malware

### Introducción

El inicio de la campaña fiscal en Estados Unidos ha vuelto a situar en el punto de mira a empresas y particulares ante una oleada de ataques de ingeniería social. Microsoft ha alertado recientemente sobre nuevas campañas de amenazas que explotan la urgencia y la sensibilidad asociadas a la temporada de declaración de impuestos, con el objetivo de recopilar credenciales y distribuir malware. Este fenómeno, que se repite cada año con distintas variantes, pone de manifiesto la sofisticación creciente de los atacantes y la necesidad de reforzar las medidas de seguridad en torno al correo electrónico y la autenticación de usuarios.

### Contexto del Incidente

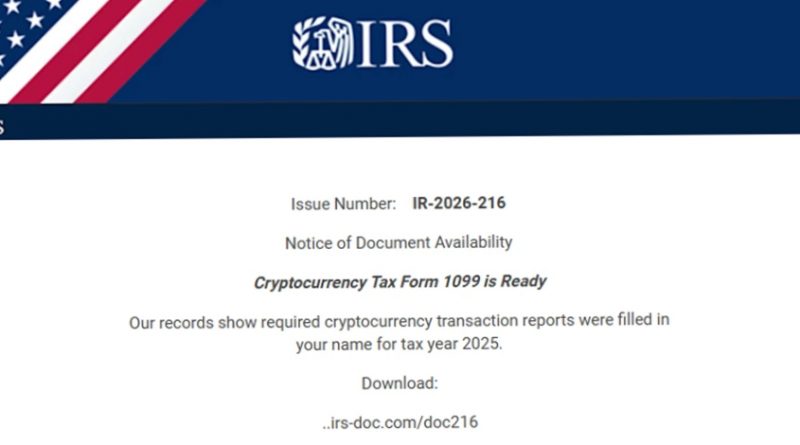

Según la información proporcionada por el equipo de inteligencia de amenazas de Microsoft, se ha detectado un repunte significativo de correos electrónicos maliciosos dirigidos tanto a organizaciones como a particulares estadounidenses. Estos mensajes, cuidadosamente diseñados, se presentan como notificaciones de reembolso, formularios de nómina, recordatorios de presentación de impuestos o incluso solicitudes de información por parte de supuestos profesionales fiscales. El objetivo principal es engañar al usuario para que entregue sus credenciales o descargue archivos adjuntos infectados.

Esta tendencia no solo afecta al sector financiero, sino que ha comenzado a extenderse a otros verticales como servicios profesionales, salud y educación, aprovechando cualquier entidad que gestione información fiscal o datos personales sensibles durante la campaña de la renta.

### Detalles Técnicos

En las campañas identificadas, los atacantes utilizan técnicas avanzadas de phishing (spear phishing), suplantación de identidad (spoofing) y envío de adjuntos maliciosos o enlaces a sitios fraudulentos. Entre los vectores de ataque más comunes se encuentran:

– **Adjuntos maliciosos**: Documentos ofimáticos (Word, Excel, PDF) que explotan vulnerabilidades conocidas, como CVE-2017-11882 (ejecución remota de código en Microsoft Office).

– **Enlaces a páginas de phishing**: Utilización de dominios typosquatting o páginas clonadas de agencias tributarias.

– **Uso de frameworks**: Se han identificado payloads generados mediante Metasploit y Cobalt Strike, especialmente diseñados para evadir soluciones EDR y antivirus.

– **Tácticas MITRE ATT&CK**: Principalmente TA0001 (Initial Access), T1566 (Phishing), T1204 (User Execution), T1059 (Command and Scripting Interpreter) y T1003 (Credential Dumping).

– **Indicadores de compromiso (IoC)**: URLs y hashes de archivos han sido publicados por Microsoft para facilitar la detección y respuesta.

En algunos casos, los correos emplean técnicas de “thread hijacking” (apropiación de hilos legítimos de correo), lo que incrementa la tasa de éxito al explotar la confianza entre remitentes y destinatarios.

### Impacto y Riesgos

El impacto potencial de estas campañas es elevado. Las consecuencias incluyen:

– **Robo de credenciales**: Acceso no autorizado a sistemas corporativos, VPNs y servicios cloud.

– **Despliegue de malware secundario**: Desde troyanos bancarios hasta ransomware, pasando por infostealers como Emotet o QakBot.

– **Pérdidas económicas**: El IRS reportó en 2023 fraudes fiscales por valor de más de 2.000 millones de dólares.

– **Incumplimiento normativo**: Violaciones de GDPR, NIS2 y legislación local sobre protección de datos personales.

– **Daño reputacional**: Pérdida de confianza de clientes y socios.

Se estima que cerca del 18% de los intentos de phishing durante la temporada fiscal logran comprometer al menos una cuenta en entornos corporativos, según datos de Proofpoint y Verizon DBIR.

### Medidas de Mitigación y Recomendaciones

Microsoft y los principales organismos de ciberseguridad recomiendan:

– **Formación continua**: Simulacros de phishing y campañas de concienciación para empleados y usuarios.

– **Autenticación multifactor (MFA)**: Restringir el acceso solo a usuarios autenticados mediante varios factores.

– **Revisión de políticas de correo electrónico**: Implementar DMARC, SPF y DKIM para reducir la suplantación.

– **Monitorización activa**: Incorporar reglas de detección YARA y despliegue de soluciones SIEM/SOAR para identificar IoC asociados.

– **Actualización de sistemas**: Parcheo inmediato de vulnerabilidades conocidas, especialmente en suites ofimáticas.

– **Restricciones de macros**: Bloqueo de macros en documentos externos y control de ejecución de scripts.

### Opinión de Expertos

Analistas de seguridad como Kevin Beaumont (ex-Microsoft) y centros de respuesta como el US-CERT advierten que la sofisticación y personalización de estos ataques han aumentado significativamente. “El uso combinado de técnicas de thread hijacking y malware polimórfico dificulta la detección tradicional basada en firmas”, señala Beaumont. Otros expertos destacan la importancia de combinar inteligencia de amenazas actualizada con una estrategia de Zero Trust para minimizar la superficie de ataque.

### Implicaciones para Empresas y Usuarios

Las empresas deben considerar la campaña fiscal como un periodo crítico y reforzar la supervisión de todo el tráfico de correo electrónico y accesos remotos. La exposición reputacional y económica es significativa, especialmente ante las nuevas obligaciones de notificación de brechas bajo NIS2 y la presión regulatoria del GDPR en el tratamiento de datos fiscales.

Para los usuarios, la recomendación es doble: extremar la prudencia ante cualquier comunicación relacionada con impuestos y nunca compartir credenciales o descargar archivos no verificados. La colaboración entre departamentos de IT, legal y recursos humanos es clave para responder con agilidad ante posibles incidentes.

### Conclusiones

La explotación de la campaña de la renta por parte de cibercriminales es ya un clásico en el calendario de amenazas. La evolución de sus tácticas y herramientas obliga a organizaciones y profesionales a mantenerse en constante alerta, adoptando medidas técnicas y procedimentales robustas. El refuerzo de la formación, el uso de autenticación avanzada y la integración de inteligencia de amenazas son la mejor defensa ante un vector de riesgo que, lejos de decrecer, continúa sofisticándose año tras año.

(Fuente: feeds.feedburner.com)