**Ciberdelincuentes emplean IA para acelerar ataques de ransomware eludiendo controles de seguridad**

—

### 1. Introducción

El ecosistema de amenazas de ciberseguridad experimenta una transformación significativa con la irrupción de la inteligencia artificial (IA) como herramienta en manos de actores maliciosos. Recientes investigaciones han revelado cómo grupos de ransomware están utilizando IA para optimizar la velocidad, precisión y evasión de sus ataques, logrando sortear soluciones de seguridad convencionales e incrementando el riesgo para organizaciones de todos los tamaños. El aprovechamiento de credenciales legítimas y la focalización en la exfiltración de datos críticos marcan una nueva etapa en la sofisticación del ransomware, exigiendo una respuesta técnica y estratégica por parte de los equipos de ciberdefensa.

—

### 2. Contexto del Incidente o Vulnerabilidad

Durante los últimos meses, múltiples informes de análisis de incidentes han evidenciado un notable aumento en la automatización de fases clave de ataques de ransomware, impulsada por herramientas de IA generativa y algoritmos avanzados de machine learning. Según datos proporcionados por firmas especializadas como Sophos y CrowdStrike, los atacantes ahora son capaces de reducir en más de un 60% el dwell time (tiempo desde la intrusión hasta la detonación del ransomware), pasando de una media de 10 días en 2023 a menos de 4 días en 2024. Esta evolución pone en jaque la eficacia de los sistemas tradicionales de detección y respuesta, que se ven superados por la agilidad y adaptabilidad de los nuevos TTP (tácticas, técnicas y procedimientos).

—

### 3. Detalles Técnicos

Los vectores de ataque más empleados en esta nueva ola de incidentes se centran en la explotación de credenciales válidas, obtenidas mediante phishing avanzado, info-stealers con capacidades de IA o ataques de fuerza bruta asistidos por modelos de lenguaje natural. La explotación de vulnerabilidades conocidas (CVE), como la recientemente documentada CVE-2024-30122 (privilegios elevados en servicios de autenticación de Windows Server 2019 y 2022), suele combinarse con movimientos laterales automatizados y técnicas de living-off-the-land, dificultando la identificación de actividad anómala.

En cuanto a los frameworks utilizados, se ha constatado el uso de versiones modificadas de Cobalt Strike y Metasploit, integrando módulos de IA para la evasión de EDR (Endpoint Detection & Response) y la identificación automatizada de activos críticos mediante análisis de patrones de acceso a ficheros. En relación a MITRE ATT&CK, las técnicas más observadas incluyen el abuso de T1078 (Valid Accounts), T1566 (Phishing), T1027 (Obfuscated Files or Information) y T1486 (Data Encrypted for Impact). Los indicadores de compromiso (IoC) más relevantes incluyen conexiones anómalas a servidores C2 mediante protocolos cifrados y ejecución de scripts PowerShell con payloads generados dinámicamente.

—

### 4. Impacto y Riesgos

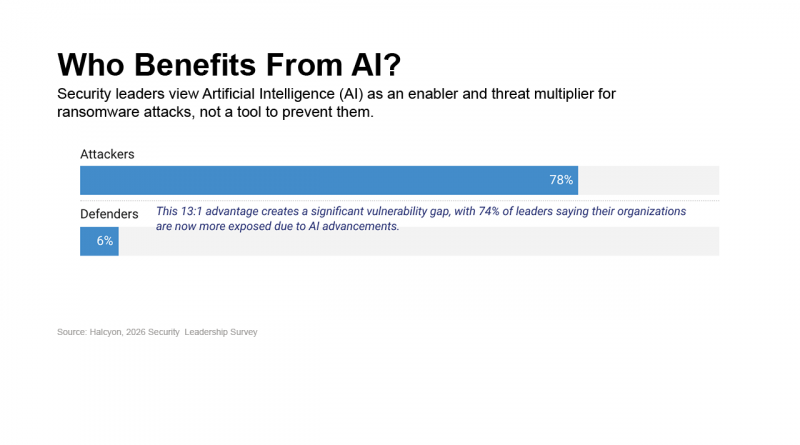

El uso de IA en el ciclo de vida de los ataques ha incrementado la tasa de éxito de los cibercriminales y la cantidad de datos exfiltrados antes del cifrado final. Según el último informe de ENISA, se estima que el 78% de los incidentes recientes de ransomware en Europa involucraron el uso de credenciales legítimas, dificultando enormemente la respuesta y contención. A nivel económico, el coste medio de recuperación tras un ataque de estas características supera ya los 1,5 millones de euros por incidente, sin considerar posibles sanciones bajo el marco GDPR o los nuevos umbrales de notificación exigidos por la Directiva NIS2.

—

### 5. Medidas de Mitigación y Recomendaciones

Frente a este escenario, los expertos recomiendan reforzar los controles de identidad y acceso mediante la implantación de MFA robusto, la monitorización continua de privilegios y la adopción de soluciones de detección basadas en comportamiento (UEBA). Es crucial actualizar de forma inmediata los sistemas afectados por CVEs recientes y limitar el uso de cuentas privilegiadas, segmentando las redes y restringiendo los movimientos laterales.

La formación avanzada en phishing y la simulación periódica de ataques mediante Red Teaming, empleando herramientas como Atomic Red Team para reproducir técnicas de IA adversaria, permiten mejorar la capacidad de respuesta de los SOC. Además, la integración de threat intelligence actualizado, con fuentes específicas sobre TTPs habilitados por IA, resulta fundamental para anticipar nuevas variantes.

—

### 6. Opinión de Expertos

Especialistas en ciberseguridad, como José Manuel Ortega (CTO en CyberSec Labs), advierten: “El salto cualitativo que supone la IA para los grupos de ransomware obliga a revisar los modelos de defensa en profundidad. La detección basada en firmas ha quedado obsoleta; sólo la correlación de eventos en tiempo real y la inteligencia contextual pueden frenar ataques tan veloces y adaptativos”.

Por su parte, la Agencia Española de Protección de Datos (AEPD) subraya la importancia de la notificación temprana y la documentación exhaustiva de los incidentes, ante el riesgo de sanciones agravadas por exposición de datos personales.

—

### 7. Implicaciones para Empresas y Usuarios

El auge de ataques de ransomware potenciados por IA incrementa la presión sobre los CISOs y responsables de seguridad, que deben justificar inversiones en tecnologías avanzadas de defensa y reforzar la cultura de ciberseguridad corporativa. Las empresas afectadas no sólo enfrentan interrupciones operativas y pérdidas económicas, sino también daños reputacionales y obligaciones legales más estrictas en virtud de la GDPR y NIS2.

Para los usuarios, la recomendación es mantener buenas prácticas de higiene digital, emplear gestores de contraseñas y activar siempre la autenticación multifactor, incluso en servicios internos.

—

### 8. Conclusiones

La integración de inteligencia artificial en los ataques de ransomware representa un cambio de paradigma para el sector de la ciberseguridad. La velocidad, precisión y capacidad de evasión de los atacantes exige una revisión urgente de los mecanismos actuales de protección, priorizando la detección proactiva, la gestión avanzada de identidades y la inteligencia de amenazas adaptativa. Las organizaciones que no evolucionen sus estrategias quedarán expuestas a incidentes con consecuencias cada vez más graves, en un entorno regulatorio más exigente y con adversarios tecnológicamente más avanzados.

(Fuente: www.darkreading.com)