El eslabón más débil del SOC: la paradoja que expone a las empresas a amenazas avanzadas

Introducción

En el entorno actual de ciberseguridad, donde las amenazas evolucionan a gran velocidad y los atacantes afinan cada vez más sus técnicas, la eficacia del Security Operations Center (SOC) se ha convertido en un factor crítico para la defensa de las organizaciones. Sin embargo, existe una realidad incómoda que muchos responsables de seguridad (CISOs) conocen bien: el personal encargado de la detección inicial de amenazas suele ser el menos experimentado del equipo. Esta paradoja, que podríamos denominar “el eslabón más débil del SOC”, plantea serios desafíos operativos y estratégicos para cualquier organización que aspire a mantener una postura de seguridad robusta y resiliente.

Contexto del Incidente o Vulnerabilidad

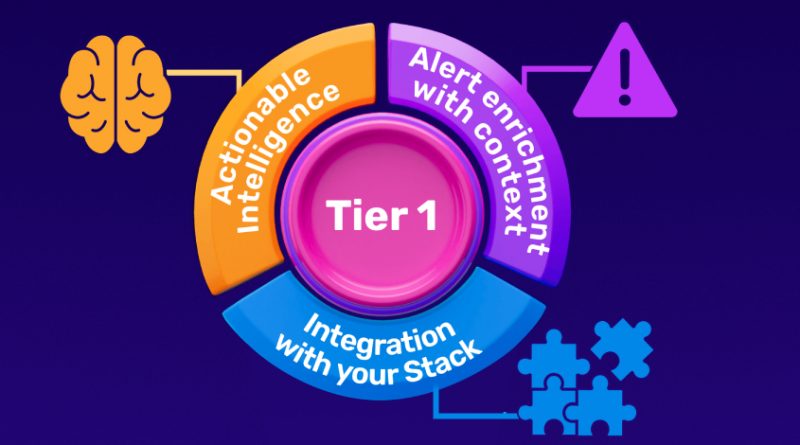

La estructura tradicional de un SOC se basa en una jerarquía de niveles o “tiers”. Los analistas de nivel 1 (Tier 1) constituyen la primera línea de defensa, monitorizando alertas, clasificando eventos y escalando incidentes según la gravedad percibida. Su labor es fundamental, ya que de sus decisiones depende que las amenazas sean detectadas y gestionadas con eficacia antes de que escalen a compromisos mayores. Sin embargo, la presión constante, la sobrecarga de alertas y la escasa experiencia suelen convertirles en el punto más vulnerable del proceso de defensa.

En los últimos años, se han documentado incidentes en los que ataques sofisticados —como los perpetrados por grupos APT (Amenazas Persistentes Avanzadas)— han logrado evadir la detección inicial precisamente por la falta de pericia o fatiga de los analistas menos experimentados. Según un estudio de Ponemon Institute (2023), el 67% de las brechas de seguridad analizadas tuvieron su origen en errores cometidos durante la fase de detección y respuesta temprana.

Detalles Técnicos

Las amenazas modernas emplean vectores de ataque cada vez más sutiles, desde técnicas de phishing altamente personalizadas (MITRE ATT&CK: T1566) hasta movimientos laterales (T1075) y exfiltración de datos mediante canales cifrados (T1041). Herramientas como Metasploit Framework, Cobalt Strike o incluso kits de explotación específicos para vulnerabilidades zero-day (como las asociadas a CVEs recientes: CVE-2023-23397 en MS Outlook o CVE-2024-21412 en Windows) son ya habituales en campañas dirigidas contra entornos empresariales.

Los Indicadores de Compromiso (IoC) asociados a estos ataques pueden ser extremadamente discretos: conexiones C2 (Comando y Control) en horarios anómalos, procesos hijos inusuales, o cambios sutiles en archivos de configuración. La capacidad de detectar estos patrones depende en gran medida del conocimiento y la experiencia del analista, así como de la correcta correlación de eventos en plataformas SIEM (Security Information and Event Management).

Impacto y Riesgos

La falta de experiencia y la presión organizativa afectan directamente a la tasa de falsos positivos/negativos. Un error de interpretación puede suponer la ignorancia de una brecha real, permitiendo que el atacante permanezca en la red durante semanas o meses (dwell time). Según datos de IBM Security (Cost of a Data Breach Report 2023), el tiempo medio de detección de una intrusión es de 204 días, con un coste medio de 4,45 millones de dólares por incidente.

Además, la rotación de personal en los SOCs es elevada (hasta un 38% anual según ISACA), lo que dificulta la consolidación de equipos con experiencia y genera una dependencia excesiva de la capacitación continua. Todo ello se traduce en un mayor riesgo de incumplimiento de normativas como el GDPR o la inminente NIS2, que exigen a las empresas demostrar diligencia y capacidad de respuesta ante incidentes de seguridad.

Medidas de Mitigación y Recomendaciones

Para mitigar estos riesgos, los expertos recomiendan una combinación de medidas técnicas y organizativas:

– Automatización inteligente: Implementar playbooks SOAR (Security Orchestration, Automation and Response) para la gestión de alertas repetitivas y tareas de bajo valor.

– Formación continua: Establecer programas de mentoring y simulacros de ataque (red teaming y purple teaming) para acelerar la curva de aprendizaje de los analistas Tier 1.

– Rotación de tareas: Favorecer la movilidad interna y la supervisión cruzada para reducir la fatiga y el síndrome de burnout.

– Integración de IA y ML: Utilizar algoritmos de aprendizaje automático para priorizar alertas y correlacionar eventos, minimizando la carga cognitiva sobre los analistas.

– Revisión de métricas: Evaluar el desempeño del SOC no solo en función del volumen de alertas gestionadas, sino también de la calidad y eficacia en la respuesta.

Opinión de Expertos

Según Javier Martínez, CISO de una multinacional tecnológica, “la clave está en equilibrar la eficiencia operativa con la formación. No podemos esperar que recién titulados gestionen incidentes críticos sin un acompañamiento adecuado. La automatización y la inteligencia artificial son aliados, pero nunca sustitutos del criterio humano experimentado”.

Por su parte, María López, analista senior de un MSSP, señala: “La presión sobre Tier 1 es enorme. Si las empresas no invierten en formación y bienestar, el riesgo de fatiga y fuga de talento es real, y eso se traduce en brechas que podrían haberse evitado”.

Implicaciones para Empresas y Usuarios

Para las empresas, esta paradoja supone un dilema estratégico: ¿cómo escalar la capacidad de respuesta sin sacrificar la calidad? La inversión en tecnología debe ir acompañada de una política clara de capacitación y retención del talento. Los usuarios finales, por su parte, también se ven afectados, ya que una detección tardía de amenazas puede desembocar en filtraciones de datos personales o interrupciones de servicio, con el consiguiente impacto reputacional y legal.

Conclusiones

La paradoja del SOC —poner la responsabilidad de la primera detección de amenazas en manos de los menos experimentados— es un riesgo sistémico que las organizaciones no pueden permitirse ignorar. La profesionalización del sector, el uso inteligente de la automatización y la apuesta por la formación continua son imprescindibles para transformar este eslabón débil en una auténtica fortaleza defensiva.

(Fuente: feeds.feedburner.com)