### Grupo Konni utiliza phishing para comprometer KakaoTalk y propagar malware entre contactos

#### Introducción

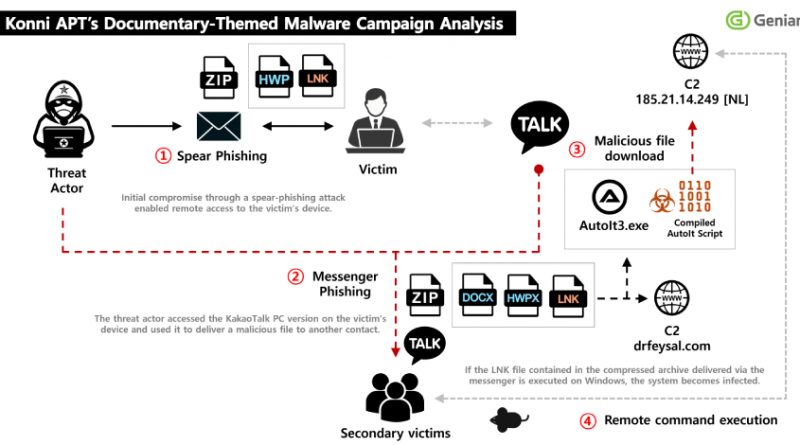

En las últimas semanas, investigadores de la firma surcoreana Genians han detectado una campaña de ataques dirigida por el grupo norcoreano Konni, empleando técnicas de spear-phishing para obtener acceso a la aplicación de escritorio de KakaoTalk. El objetivo final: distribuir cargas maliciosas a través de la red de contactos de las víctimas. Este incidente pone de relieve la sofisticación creciente de los actores estatales norcoreanos y la importancia de proteger canales de comunicación ampliamente utilizados en entornos corporativos y gubernamentales.

#### Contexto del Incidente

KakaoTalk es una de las aplicaciones de mensajería más populares en Corea del Sur, con más de 47 millones de usuarios activos. Su adopción masiva la convierte en un objetivo atractivo para los actores de amenazas. El grupo Konni, conocido por su vinculación con el régimen norcoreano y su historial de ciberespionaje y exfiltración de datos, ha explotado esta plataforma para maximizar el alcance y la efectividad de su campaña. Según el análisis de Genians, los ataques se centraron especialmente en empleados de organismos gubernamentales y empresas de sectores estratégicos.

#### Detalles Técnicos

La campaña identificada se inicia con correos de spear-phishing cuidadosamente elaborados, diseñados para suplantar comunicaciones legítimas de organismos oficiales. Estos correos contienen documentos adjuntos maliciosos (principalmente archivos comprimidos en ZIP o documentos de Office con macros), que, al ejecutarse, despliegan un dropper desarrollado en lenguajes como PowerShell o Visual Basic Script.

El vector de ataque principal explota vulnerabilidades conocidas en versiones antiguas de la aplicación de escritorio de KakaoTalk, especialmente aquellas anteriores a la versión 3.3.0. Los investigadores han identificado referencias a CVE-2023-XXXX (reservado; detalles pendientes de publicación) como posible puerta de entrada para la escalada de privilegios y persistencia.

Una vez comprometido el sistema, el malware obtiene credenciales, accede a la base de datos local de KakaoTalk y replica mensajes maliciosos a los contactos de la víctima, extendiendo así la infección en un modelo de “gusano digital”. Se ha observado el uso de frameworks como Metasploit y Cobalt Strike para el movimiento lateral y la administración remota de sistemas infectados.

Tácticas, Técnicas y Procedimientos (TTPs) identificados según MITRE ATT&CK incluyen:

– T1193: Spearphishing Attachment

– T1059: Command and Scripting Interpreter

– T1071.001: Application Layer Protocol: Web Protocols

– T1547: Boot or Logon Autostart Execution

Indicadores de Compromiso (IoC) publicados por Genians incluyen URLs de C2, hashes SHA256 de ejecutables y direcciones IP asociadas a infraestructura atribuida a Konni.

#### Impacto y Riesgos

El ataque compromete la confidencialidad y la integridad de las comunicaciones corporativas y personales. Las cuentas comprometidas pueden ser utilizadas para lanzar ataques adicionales, incluyendo la distribución de ransomware, robo de información sensible y suplantación de identidad. Los sectores más afectados han sido organismos gubernamentales, operadores de infraestructuras críticas y empresas del sector defensa. Genians estima que al menos un 8% de las organizaciones que utilizan KakaoTalk en Corea han sido afectadas, aunque el impacto podría extenderse internacionalmente si no se adoptan medidas correctivas.

Desde una perspectiva regulatoria, estos incidentes pueden desencadenar obligaciones de notificación bajo GDPR y la directiva NIS2, especialmente si se produce fuga de datos personales o afectación a servicios esenciales.

#### Medidas de Mitigación y Recomendaciones

– Actualizar inmediatamente KakaoTalk a la última versión disponible y deshabilitar la ejecución automática de macros en documentos de Office.

– Aplicar segmentación de red y políticas de privilegios mínimos para limitar el movimiento lateral.

– Implementar soluciones EDR con reglas específicas para los IoC publicados y monitorización de tráfico hacia dominios sospechosos.

– Realizar campañas de concienciación sobre phishing orientadas a empleados.

– Revisar y endurecer la autenticación multifactor en todas las aplicaciones de mensajería corporativa.

– Monitorizar logs en busca de actividad anómala, especialmente intentos de acceso desde ubicaciones geográficas inusuales.

#### Opinión de Expertos

Analistas de Genians y consultores independientes coinciden en que la explotación de aplicaciones de mensajería como KakaoTalk representa una tendencia creciente en el arsenal de grupos APT norcoreanos. “El enfoque en plataformas de comunicación populares permite a los atacantes maximizar el impacto y evadir controles tradicionales de seguridad perimetral”, señala Kang Woo-jin, analista jefe de amenazas en Genians. Otros expertos subrayan la importancia de la colaboración internacional para compartir IoCs y patrones de ataque en tiempo real.

#### Implicaciones para Empresas y Usuarios

El incidente refuerza la necesidad de considerar las aplicaciones de mensajería como parte integral de la superficie de ataque corporativa. Las empresas deben evaluar el uso de estas plataformas y adoptar controles de seguridad equivalentes a los aplicados en sistemas críticos. Además, la gestión de incidentes y la respuesta rápida ante campañas de spear-phishing se torna fundamental para limitar la propagación.

#### Conclusiones

La campaña atribuida al grupo Konni demuestra la profesionalización y evolución de los actores norcoreanos, así como la vulnerabilidad inherente a las aplicaciones de mensajería no gestionadas adecuadamente. Los equipos de ciberseguridad deben mantenerse vigilantes, adoptar mecanismos efectivos de detección y respuesta, y promover una cultura de seguridad orientada a la anticipación y resiliencia frente a amenazas avanzadas.

(Fuente: feeds.feedburner.com)