**Malware camuflado con código basura generado por IA desafía los sistemas de detección tradicionales**

—

### 1. Introducción

La evolución de las amenazas cibernéticas continúa acelerándose, y la integración de la inteligencia artificial (IA) en el desarrollo de malware está marcando un nuevo hito en la sofisticación de los ataques. Investigadores de diversas firmas de ciberseguridad han detectado recientemente campañas maliciosas que utilizan grandes volúmenes de “junk code” (código basura) generado por IA para evadir los sistemas tradicionales de detección automatizada. Este avance complica enormemente la labor de los analistas de amenazas, los equipos SOC y los responsables de la seguridad de la información (CISOs), quienes deben adaptar sus estrategias frente a un adversario cada vez más innovador.

—

### 2. Contexto del Incidente o Vulnerabilidad

El uso de código basura no es una táctica nueva en el desarrollo de malware. Sin embargo, la novedad radica en la escala y el dinamismo que la IA aporta a esta técnica. Según los últimos análisis, los operadores de estas amenazas han empleado modelos de generación de código asistidos por IA (como GPT-4, Copilot o Bard) para insertar en los binarios grandes cantidades de secciones irrelevantes, difíciles de analizar y que aumentan significativamente el tamaño del ejecutable malicioso. El resultado: una reducción notable de la tasa de detección tanto por motores antivirus tradicionales como por soluciones EDR que dependen de firmas y heurísticas estáticas.

La campaña identificada en junio de 2024 afectó principalmente a entornos Windows, aunque también se observaron variantes para Linux, dirigidas a servidores web y dispositivos IoT. Los objetivos principales fueron organizaciones del sector financiero y tecnológico en la Unión Europea, pero la propagación se ha detectado a escala global.

—

### 3. Detalles Técnicos

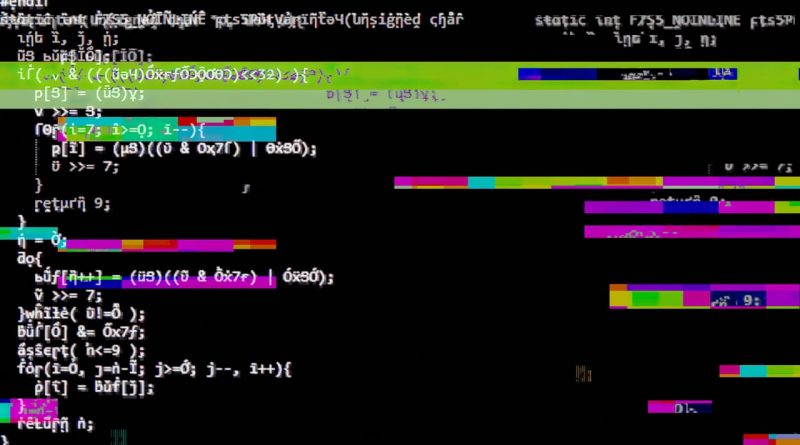

Las muestras analizadas presentan técnicas de ofuscación avanzadas, donde más del 60% del código corresponde a segmentos generados automáticamente y carentes de funcionalidad real. Los investigadores han asociado estos artefactos con la familia de malware **ShadowLoader**, aunque la metodología es extrapolable a otros troyanos y ransomware.

#### Vectores de ataque y TTPs

– **Vectores de ataque**: Correos phishing con adjuntos ejecutables (EXE, DLL), archivos ZIP con scripts ofuscados y campañas drive-by download.

– **TTPs (MITRE ATT&CK)**:

– T1059 (Command and Scripting Interpreter)

– T1027 (Obfuscated Files or Information)

– T1204 (User Execution)

– T1021 (Remote Services)

– **Indicadores de compromiso (IoC)**:

– Hashes SHA256 de muestras con tamaños anómalos (>50 MB)

– Rutas de instalación aleatorias en AppData y Temp

– Conexiones C2 a dominios recientemente registrados, empleando DGA (Domain Generation Algorithms)

Los exploits conocidos aprovechan vulnerabilidades como CVE-2023-38545 en bibliotecas de descompresión y CVE-2024-21412 en la gestión de macros de Microsoft Office. Se han identificado frameworks de post-explotación como Cobalt Strike y Metasploit para la fase de movimiento lateral y escalado de privilegios.

—

### 4. Impacto y Riesgos

Esta técnica incrementa drásticamente el tiempo y los recursos necesarios para el análisis forense. Los sandboxes automatizados pueden verse saturados o incluso fallar al intentar ejecutar binarios excesivamente grandes o complejos. Según estimaciones de la firma Kaspersky, el porcentaje de malware que utiliza IA para ofuscación ha crecido un 35% en el último trimestre.

El impacto potencial para las empresas incluye:

– **Aumento de infecciones no detectadas**: Reducción media del 20-30% en la tasa de detección inicial.

– **Costes de remediación**: Según Verizon DBIR 2024, el coste medio de contener incidentes de malware complejo supera los 350.000 euros por evento.

– **Compromiso de datos personales y cumplimiento normativo**: Riesgo elevado de infracciones del GDPR y sanciones asociadas, además de posibles implicaciones bajo la directiva NIS2.

—

### 5. Medidas de Mitigación y Recomendaciones

Frente a esta amenaza, los expertos recomiendan:

– **Adopción de soluciones de seguridad basadas en comportamiento**: El uso de EDR/XDR con análisis dinámico y machine learning entrenado para detectar patrones anómalos es esencial.

– **Análisis manual y desensamblado**: Complementar los análisis automatizados con revisiones manuales, empleando herramientas como Ghidra, IDA Pro o Radare2.

– **Implementación de listas blancas de aplicaciones**: Restringir la ejecución de binarios no firmados o fuera de rutas habituales.

– **Monitorización de tráfico de red**: Detección de comunicaciones C2 mediante inspección profunda de paquetes (DPI) y análisis de logs.

– **Formación y concienciación del usuario**: Reforzar campañas de phishing simulation y políticas de Zero Trust.

—

### 6. Opinión de Expertos

Según Daniel Suárez, analista principal de amenazas en S21sec, “el uso de IA para la generación masiva de código basura marca un antes y un después en la guerra contra el malware. Las soluciones tradicionales basadas en firmas o heurísticas estáticas están empezando a quedarse obsoletas frente a este tipo de amenazas polimórficas”.

Por su parte, Marta Gómez, CISO de una entidad bancaria europea, indica: “La adopción de IA por parte de los atacantes obliga a las empresas a acelerar la integración de inteligencia artificial en sus propias defensas. Es una carrera armamentística donde la agilidad y la capacidad de adaptación serán clave”.

—

### 7. Implicaciones para Empresas y Usuarios

El auge de malware asistido por IA representa un reto significativo para las estrategias de ciberseguridad corporativa y personal. Las empresas deben revisar sus planes de contingencia, invertir en tecnologías adaptativas y reforzar la colaboración con equipos de respuesta a incidentes (CSIRT). Para los usuarios finales, el riesgo de infección a través de canales convencionales (correo, descargas, dispositivos USB) se incrementa, por lo que la concienciación sigue siendo una barrera crucial.

Desde la perspectiva normativa, la detección tardía o la fuga de datos personales puede traducirse en sanciones multimillonarias bajo la GDPR y la NIS2, incrementando la presión sobre los departamentos de cumplimiento.

—

### 8. Conclusiones

El empleo de IA para camuflar la lógica maliciosa mediante código basura representa una nueva frontera en la sofisticación del malware. Los equipos de seguridad deben actualizar sus herramientas y procedimientos, priorizando un enfoque basado en comportamiento y detección proactiva. Solo mediante la integración de inteligencia artificial en las defensas y la formación continua de los profesionales se podrá hacer frente a este tipo de amenazas emergentes.

(Fuente: www.darkreading.com)