Nueva campaña de malware utiliza ClickFix y DeepLoad con obfuscación asistida por IA

Introducción

En el panorama actual de ciberamenazas, la ingeniería social sigue evolucionando y sofisticándose, incorporando nuevas tácticas y herramientas para sortear las defensas tradicionales. Un reciente informe de ReliaQuest ha sacado a la luz una campaña maliciosa que utiliza el método de ingeniería social conocido como ClickFix para distribuir un malware loader previamente desconocido, denominado DeepLoad. La campaña destaca por el empleo de técnicas de obfuscación asistida por inteligencia artificial (IA) y la capacidad de ejecutar robo de credenciales de manera inmediata, incluso si la carga primaria es bloqueada. Este artículo desglosa los aspectos técnicos y operativos de la amenaza, proporcionando información relevante para profesionales de ciberseguridad.

Contexto del Incidente

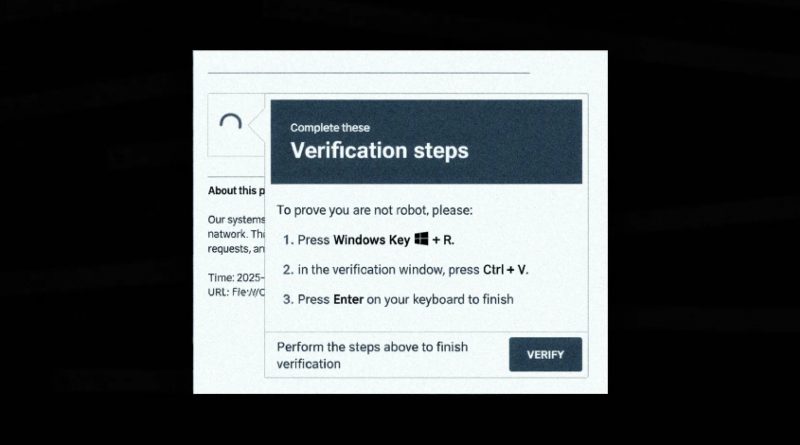

Desde el segundo trimestre de 2024, se ha observado un incremento significativo en el uso de ClickFix, una táctica de phishing que manipula a los usuarios para que realicen acciones correctivas aparentes en sus sistemas, bajo la falsa promesa de solucionar un problema urgente. La campaña identificada por ReliaQuest aprovecha este vector psicológico para inducir la descarga y ejecución de DeepLoad, un malware loader inédito hasta el momento. La amenaza se dirige específicamente a entornos corporativos, con un enfoque en cuentas con privilegios elevados y usuarios de sistemas Windows en versiones 10 y 11, si bien no se descarta la futura adaptación a otros sistemas operativos.

Detalles Técnicos

El loader DeepLoad se caracteriza por su capacidad de evadir mecanismos de detección basados en firmas y análisis estático, empleando para ello técnicas de obfuscación de código generadas mediante IA generativa. Este nivel de polimorfismo dificulta la identificación de patrones recurrentes por parte de motores antivirus y EDR convencionales.

– CVE asociado: Hasta la fecha, no hay un CVE específico asignado, dado que la amenaza explota debilidades en la capa humana (ingeniería social) y no vulnerabilidades técnicas concretas.

– Vectores de ataque: Principalmente correos electrónicos y mensajes instantáneos que simulan avisos de soporte técnico, con enlaces a sitios de descarga controlados por los atacantes.

– TTP (MITRE ATT&CK):

– T1566 (Phishing)

– T1027 (Obfuscated Files or Information)

– T1055 (Process Injection)

– T1110 (Brute Force – Password Spraying)

– IoC (Indicadores de Compromiso):

– Hashes SHA256 de muestras identificadas (pendiente de publicación)

– Dominios relacionados con ClickFix spoofeados

– Procesos anómalos inyectados en explorer.exe y chrome.exe

– Frameworks y herramientas utilizadas: Se ha detectado la integración de módulos compatibles con Metasploit y Cobalt Strike, facilitando la post-explotación y movimiento lateral en entornos comprometidos.

El malware inicia inmediatamente la exfiltración de credenciales, interceptando contraseñas almacenadas y sesiones activas, incluso si el loader es bloqueado posteriormente por alguna solución de seguridad. Este comportamiento se logra mediante técnicas de inyección de procesos en memoria, permitiendo la persistencia de módulos secundarios.

Impacto y Riesgos

La campaña presenta un riesgo elevado para organizaciones que dependan de la autenticación por contraseña y sesiones web persistentes. Según las estimaciones de ReliaQuest, el 18% de los objetivos iniciales sufrieron robo de credenciales antes de la detección del loader, facilitando accesos no autorizados a sistemas internos y servicios en la nube. El impacto potencial incluye:

– Compromiso de cuentas privilegiadas

– Acceso a datos confidenciales y propiedad intelectual

– Uso de credenciales robadas para ataques de escalada lateral

– Riesgo de incumplimiento de GDPR y NIS2, con posibles sanciones económicas superiores a los 10 millones de euros en casos de fuga de datos masiva

Medidas de Mitigación y Recomendaciones

Para prevenir y mitigar los efectos de DeepLoad y campañas basadas en ClickFix, los expertos recomiendan:

1. Formación continua en concienciación de phishing y técnicas de ingeniería social.

2. Implementación de soluciones EDR con capacidad avanzada de análisis en memoria y detección de procesos inyectados.

3. Configuración de autenticación multifactor para todas las cuentas críticas.

4. Bloqueo de dominios y direcciones IP asociadas a campañas de ClickFix (IoCs actualizados regularmente).

5. Monitorización activa de anomalías en procesos y sesiones de usuario.

6. Pruebas de penetración periódicas simulando ataques de ingeniería social y loaders polimórficos.

Opinión de Expertos

Thassanai, analista principal de amenazas en ReliaQuest, señala: “La integración de IA en la obfuscación del malware marca un punto de inflexión en la carrera armamentística entre atacantes y defensores. Las técnicas tradicionales de defensa perimetral resultan insuficientes frente a amenazas que mutan dinámicamente y priorizan la explotación de factores humanos”.

Implicaciones para Empresas y Usuarios

Las empresas deben reevaluar sus estrategias de defensa, priorizando la protección en profundidad y la seguridad centrada en el usuario. El auge de campañas como la de DeepLoad evidencia la necesidad de invertir en tecnologías adaptativas y en la mejora continua del factor humano. Por su parte, los usuarios deben extremar las precauciones ante cualquier solicitud de “arreglos” urgentes o descargas no solicitadas, pese a la aparente legitimidad de los mensajes.

Conclusiones

La campaña de distribución de DeepLoad mediante la táctica ClickFix representa una evolución significativa en el arsenal de los atacantes, combinando sofisticación técnica y manipulación psicológica. La integración de técnicas de obfuscación asistida por IA y la capacidad de robo inmediato de credenciales suponen un desafío relevante para los equipos de ciberseguridad. Solo una estrategia proactiva y multidisciplinar permitirá anticiparse a este tipo de amenazas emergentes.

(Fuente: feeds.feedburner.com)