### Phishing avanzado: campañas diseñadas para agotar a los analistas y eludir la defensa tradicional

#### Introducción

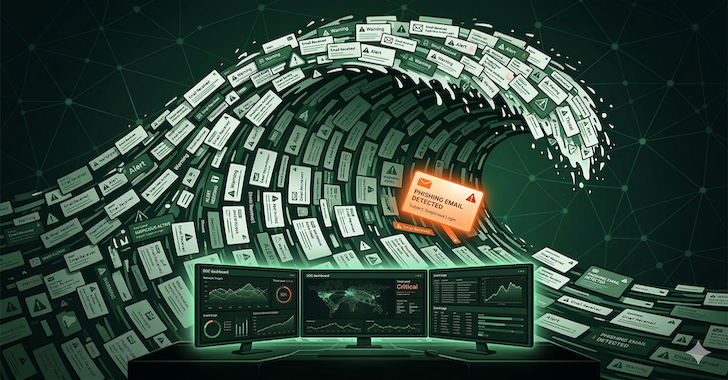

El panorama de amenazas de phishing ha evolucionado drásticamente en los últimos años. Si bien las técnicas clásicas buscaban engañar a empleados desprevenidos, los actores de amenazas más sofisticados han adaptado sus campañas para atacar un eslabón menos considerado, pero igualmente crítico: los propios equipos de respuesta y análisis. En este artículo, analizamos cómo estas campañas avanzadas buscan no solo burlar filtros y formaciones, sino también agotar a los analistas de ciberseguridad, incrementando el riesgo de que una investigación prolongada derive en una brecha importante.

#### Contexto del Incidente o Vulnerabilidad

Tradicionalmente, la defensa frente al phishing se ha centrado en la «puerta de entrada»: formación de usuarios, simulaciones periódicas y despliegue de gateways de correo electrónico con capacidades de filtrado avanzado. Sin embargo, nuevas campañas detectadas durante los últimos meses revelan que los atacantes están trasladando su foco hacia la “puerta trasera”: la fatiga de los analistas SOC y equipos de respuesta ante incidentes (IR).

Empresas de todos los tamaños han reportado un incremento en campañas de phishing que, en vez de buscar el acceso inmediato, están diseñadas para generar una carga de trabajo desproporcionada en los equipos de análisis. El resultado es un desgaste continuo que puede provocar errores operativos, tiempos de respuesta elevados y, en última instancia, una ventana de oportunidad para la materialización de brechas.

#### Detalles Técnicos

Estas campañas suelen caracterizarse por el uso combinado de técnicas avanzadas y una estrategia de saturación. Entre las tácticas, técnicas y procedimientos (TTP) documentados, destacan:

– **Automatización y personalización masiva:** Los atacantes emplean frameworks como Evilginx2 y GoPhish para lanzar oleadas de correos personalizados, cada uno con variaciones sutiles en los indicadores de compromiso (IoC), dificultando la correlación automática.

– **Distribución temporal y geográfica:** Los envíos se extienden en el tiempo y provienen de infraestructuras globales comprometidas (botnets), lo que complica el bloqueo mediante listas negras convencionales.

– **Uso de técnicas de living-off-the-land:** Integración de enlaces maliciosos con servicios legítimos (OneDrive, Google Docs, Dropbox), evadiendo detección por sandboxes y motores antivírus tradicionales.

– **CVE relevantes:** No siempre explotan vulnerabilidades directas, pero se han documentado campañas que aprovechan CVE-2023-23397 (Outlook) para escalar privilegios una vez obtenidas credenciales mediante phishing.

– **MITRE ATT&CK:** Estas campañas suelen alinearse con técnicas como T1566 (phishing), T1071 (application layer protocol) y T1105 (ingress tool transfer).

– **Herramientas y exploits:** Adicionalmente, se ha observado el uso de Cobalt Strike y Metasploit para el movimiento lateral, una vez que el acceso inicial se ha logrado.

#### Impacto y Riesgos

El impacto de estos ataques va más allá de la simple obtención de credenciales. Las investigaciones recientes señalan que, mientras una campaña tradicional puede resolverse en minutos, estas nuevas variantes requieren entre 8 y 12 horas de análisis, multiplicando el tiempo de exposición y la probabilidad de error humano. Según datos de SANS Institute, el 40% de los SOC encuestados reconoce haber sufrido incidentes donde la fatiga del equipo fue un factor decisivo en la contención fallida.

Las consecuencias económicas también son significativas. IBM estima que el coste promedio de una brecha derivada de phishing supera los 4,5 millones de dólares, sin contar sanciones regulatorias bajo normativas como GDPR o NIS2.

#### Medidas de Mitigación y Recomendaciones

Para contener este tipo de campañas, las recomendaciones pasan por:

– **Automatización avanzada:** Implementación de playbooks SOAR para agilizar la respuesta, priorizar incidentes y reducir la carga manual.

– **Detección basada en comportamiento:** Integrar EDR y soluciones XDR capaces de correlacionar eventos y detectar patrones anómalos, incluso cuando los IoC son variables.

– **Rotación y formación cruzada:** Evitar la sobrecarga de analistas, estableciendo turnos rotativos y simulacros específicos contra campañas de agotamiento.

– **Segmentación y privilegios mínimos:** Asegurar que el acceso a sistemas críticos esté restringido y monitorizado.

– **Actualización de políticas y cumplimiento:** Revisar las políticas de respuesta para alinearlas con los requisitos de NIS2 y GDPR.

#### Opinión de Expertos

Analistas de empresas como Mandiant y CrowdStrike advierten que la fatiga operativa será uno de los principales vectores de riesgo en 2024. “El adversario ya no solo busca vulnerar sistemas, sino también equipos humanos”, señala Elena Martínez, responsable de Threat Intelligence en una multinacional del IBEX 35. “La automatización y la inteligencia contextual serán claves para no sucumbir ante el volumen y la sofisticación de estas campañas”.

#### Implicaciones para Empresas y Usuarios

Las empresas deben asumir que la defensa basada únicamente en tecnología y formación de empleados ya no es suficiente. Es imprescindible reforzar la resiliencia operativa del SOC, invertir en automatización y priorizar la salud mental y la capacitación continua de los equipos de respuesta. Los usuarios, por su parte, continúan siendo el primer objetivo, pero ahora el reto reside en proteger también el “eslabón analista”.

#### Conclusiones

El phishing ha evolucionado y, con él, la necesidad de replantear la defensa en profundidad. Más allá de los filtros y la concienciación, los equipos deben prepararse para campañas cuyo objetivo principal es agotar la capacidad de respuesta. Solo mediante una combinación de automatización, inteligencia avanzada y gestión eficaz de los recursos humanos será posible contener el riesgo creciente que representan estas amenazas.

(Fuente: feeds.feedburner.com)