Agentes de IA Sombra: El Nuevo Riesgo Invisible para la Seguridad Empresarial en la Nube

Introducción

La adopción acelerada de herramientas de inteligencia artificial (IA) y automatización en entornos corporativos ha traído consigo una nueva amenaza: los agentes de IA sombra. Este fenómeno, caracterizado por la proliferación de instancias de IA no registradas ni gestionadas formalmente por los equipos de seguridad, está generando un vector de ataque difícil de detectar y controlar, especialmente en infraestructuras cloud. En este artículo, analizamos en profundidad cómo surgen estos agentes, sus riesgos técnicos y operativos, y las mejores prácticas para mitigar su impacto en el contexto de la seguridad empresarial actual.

Contexto del Incidente o Vulnerabilidad

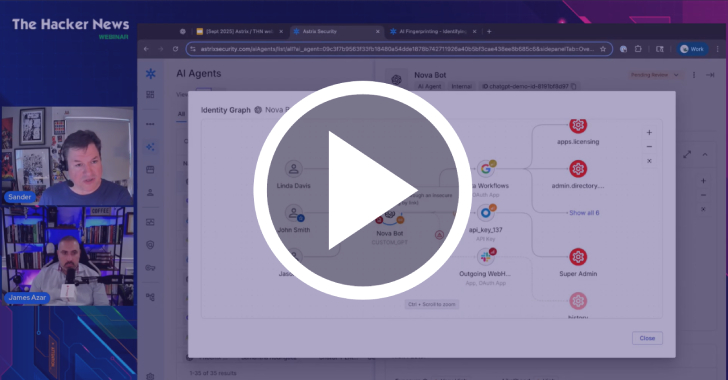

El auge de la IA generativa y los frameworks de automatización han propiciado que ingenieros, equipos de negocio y plataformas cloud desplieguen agentes de IA para tareas experimentales, reporting automatizado o integración de procesos. Aunque cada agente puede parecer inofensivo de manera aislada, el verdadero peligro radica en la acumulación descontrolada de estos agentes—conocidos como “Shadow AI Agents”—que operan fuera del marco de visibilidad y control de los departamentos de seguridad.

Al igual que ocurre con el shadow IT, donde aplicaciones y servicios no autorizados introducen riesgos desconocidos, los agentes de IA sombra pueden acceder a datos sensibles, ejecutar acciones críticas y abrir nuevos vectores de ataque. Todo ello, a menudo, sin que exista un inventario centralizado, una gestión de identidades o políticas de acceso definidas.

Detalles Técnicos

La problemática de los agentes de IA sombra se agrava por la complejidad técnica de su despliegue y operación. Estos agentes suelen estar basados en frameworks como LangChain, Auto-GPT, o integraciones nativas de plataformas cloud (AWS SageMaker, Azure OpenAI, Google Vertex AI). Se pueden desplegar mediante scripts, API Keys, contenedores Docker o servicios serverless, dificultando su detección por herramientas convencionales de seguridad.

Vectores de ataque

– Exposición de credenciales: Agentes configurados con permisos excesivos o hardcoded credentials pueden ser explotados por atacantes.

– Escalada de privilegios: Un agente mal diseñado puede acceder a recursos fuera de su alcance previsto, especialmente si no se aplican políticas de privilegio mínimo.

– Manipulación de flujos de trabajo: Un atacante puede introducir comandos maliciosos a través de prompts o cadenas de entrada, explotando vulnerabilidades de prompt injection (MITRE ATT&CK T1059).

– Persistencia y movimiento lateral: Si un agente sombra compromete una cuenta, puede propagarse a través de automatizaciones interconectadas (T1078, T1021).

– Exfiltración de datos: Agentes no monitorizados pueden extraer información sensible mediante canales cifrados o APIs externas.

Indicadores de compromiso (IoC)

– Creación de cuentas de servicio no documentadas.

– Tráfico inusual hacia endpoints de IA generativa externos.

– Cambios no autorizados en flujos de trabajo automatizados.

– Logs de actividad asociados a identidades desconocidas en la nube.

Impacto y Riesgos

El impacto potencial de los agentes de IA sombra es significativo. Según recientes estudios sectoriales, hasta un 42% de las organizaciones reconocen tener poca o ninguna visibilidad sobre los agentes automatizados desplegados en su infraestructura cloud. El coste medio de una brecha originada por automatizaciones no controladas supera los 4 millones de dólares, según cifras del último informe de IBM Security.

En el plano normativo, la presencia de agentes de IA sombra puede desencadenar incumplimientos de GDPR y NIS2, al poner en riesgo datos personales y procesos críticos sin las salvaguardas requeridas. Además, la proliferación descontrolada de agentes complica la respuesta ante incidentes y la investigación forense, al no existir trazabilidad clara sobre sus actividades.

Medidas de Mitigación y Recomendaciones

Para abordar este desafío emergente, se recomienda:

– Inventario y descubrimiento continuo: Utilizar herramientas de Cloud Security Posture Management (CSPM) y soluciones de descubrimiento de activos orientados a IA.

– Gestión centralizada de identidades: Aplicar políticas de Identity and Access Management (IAM) estrictas para cuentas de servicio y agentes automatizados.

– Zero Trust y privilegio mínimo: Limitar el alcance de los agentes mediante segmentación de redes y permisos granulares.

– Monitorización de logs y alertas: Correlacionar eventos de actividad inusual en SIEMs (Splunk, Sentinel, QRadar) y activar alertas ante comportamientos anómalos.

– Revisión periódica de workflows: Auditar y validar flujos de trabajo automatizados, implementando aprobaciones y segregación de funciones.

– Formación y concienciación: Sensibilizar a desarrolladores y usuarios sobre los riesgos de desplegar agentes no autorizados.

Opinión de Expertos

Según Javier Rubio, CISO de una multinacional tecnológica, “El principal reto de los agentes de IA sombra es la falta de trazabilidad y el potencial para introducir vulnerabilidades a gran escala. Las empresas deben tratar estos agentes como cualquier otro activo crítico, con inventario, monitorización y políticas claras”.

Por su parte, Ana Martínez, analista SOC, alerta: “Estamos viendo un crecimiento exponencial de flujos automatizados no documentados. Las técnicas de prompt injection y la explotación de credenciales son los principales vectores de ataque observados en el último año”.

Implicaciones para Empresas y Usuarios

Para las organizaciones, la gestión deficiente de agentes de IA sombra supone un riesgo directo para la confidencialidad, integridad y disponibilidad de los datos. La exposición a brechas, sanciones regulatorias y daño reputacional puede ser significativa. Los usuarios, por su parte, deben ser conscientes de que la automatización sin control puede poner en peligro su privacidad y la resiliencia de los servicios que utilizan.

Conclusiones

La proliferación de agentes de IA sombra en entornos corporativos representa una nueva frontera para la ciberseguridad. Es imprescindible que los equipos de seguridad adopten un enfoque proactivo, combinando tecnología, procesos y concienciación para identificar, monitorizar y controlar estos activos invisibles. Solo así se podrá mitigar el riesgo y aprovechar el potencial de la IA de forma segura y conforme a la normativa vigente.

(Fuente: feeds.feedburner.com)