### Ciberdelincuentes se hacen pasar por soporte IT y despliegan Havoc C2 en campaña dirigida a empresas

#### 1. Introducción

En las últimas semanas, investigadores de ciberseguridad han detectado una sofisticada campaña de amenazas en la que actores maliciosos se hacen pasar por personal de soporte técnico para infiltrarse en redes corporativas. Esta campaña, identificada por el equipo de Huntress en mayo de 2024, utiliza una combinación de ingeniería social y herramientas avanzadas como el framework Havoc C2 para establecer persistencia y preparar el terreno para ataques de exfiltración de datos o ransomware. El modus operandi observado pone de manifiesto el creciente nivel de profesionalización en ciberataques dirigidos, y subraya la urgencia de reforzar controles y concienciación en torno a las amenazas basadas en ingeniería social.

#### 2. Contexto del Incidente o Vulnerabilidad

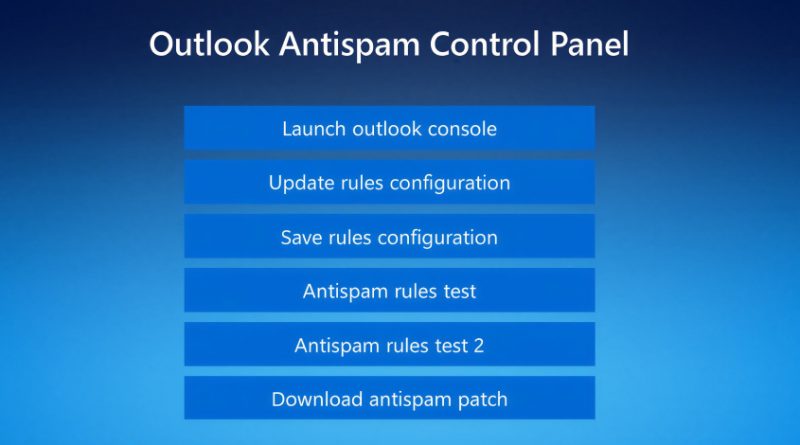

El incidente se inició con campañas de correo electrónico masivo (phishing) enviadas a trabajadores de al menos cinco organizaciones asociadas a Huntress. Los mensajes simulaban ser comunicaciones legítimas de soporte IT interno, solicitando la colaboración de los empleados para resolver supuestos problemas técnicos. Tras la recepción del correo, los atacantes daban un paso más e iniciaban una llamada telefónica, buscando incrementar la credibilidad de la estafa y guiar a la víctima en la ejecución de determinadas acciones en sus equipos.

Este enfoque híbrido, conocido como vishing (voice phishing) combinado con spear-phishing, es cada vez más habitual en ataques dirigidos a empresas, especialmente tras la proliferación del teletrabajo y el uso de dispositivos personales en contextos laborales. Su objetivo es sencillo: lograr que el usuario ejecute un payload malicioso, abriendo la puerta al despliegue de herramientas de control remoto y la posterior explotación del entorno comprometido.

#### 3. Detalles Técnicos: Havoc C2, Vectores de Ataque y TTPs

El elemento central de esta campaña es la utilización del framework Havoc como infraestructura de command-and-control (C2). Havoc, de código abierto y con funcionalidades similares a Cobalt Strike o Sliver, permite a los atacantes mantener acceso persistente, ejecutar comandos, mover lateralmente y exfiltrar información, dificultando la detección por parte de los mecanismos tradicionales de defensa.

Durante la intrusión, los atacantes emplearon correos electrónicos con documentos adjuntos o enlaces que, al ser abiertos, ejecutaban scripts PowerShell ofuscados. Estos scripts descargaban y desplegaban el agente Havoc Beacon en los sistemas de la víctima. La cadena de ataque observada se alinea con las técnicas documentadas en el framework MITRE ATT&CK, destacando:

– **T1566.001: Spearphishing Attachment**

– **T1204.002: User Execution**

– **T1059.001: PowerShell**

– **T1105: Ingress Tool Transfer**

– **T1219: Remote Access Tools**

Una vez establecido el C2, los atacantes desplegaron movimientos laterales utilizando herramientas legítimas del sistema y credenciales robadas, preparando el entorno para la posible implantación de ransomware o la extracción de datos sensibles.

Entre los indicadores de compromiso (IoC) destacan direcciones IP sospechosas asociadas a servidores de Havoc, hashes de los ejecutables beacon y artefactos inusuales en el registro de PowerShell y WMI. Huntress ha publicado una lista detallada de IoCs para facilitar la detección y respuesta.

#### 4. Impacto y Riesgos

La campaña ha afectado, al menos, a cinco organizaciones, aunque se estima que la cifra real podría ser significativamente mayor debido a la naturaleza silenciosa del ataque y la eficacia de la ingeniería social empleada. Los riesgos derivados incluyen:

– **Exfiltración de datos confidenciales** (propiedad intelectual, información personal, credenciales)

– **Implantación de ransomware** con potenciales pérdidas económicas superiores a los 500.000 euros por incidente, según estimaciones del sector

– **Interrupción operativa** y pérdida de confianza de clientes y socios

– **Posibles sanciones regulatorias** bajo el marco GDPR y la futura NIS2 debido a la filtración de datos personales y la falta de notificación

#### 5. Medidas de Mitigación y Recomendaciones

Para contrarrestar este tipo de campañas, los expertos recomiendan:

– **Actualizar sistemas y agentes de seguridad** para detectar variantes de Havoc y otros C2 emergentes

– **Implementar autenticación multifactor (MFA)** en todos los accesos remotos y sensibles

– **Monitorizar logs y actividad anómala** en PowerShell, WMI y conexiones de red salientes

– **Capacitar regularmente a empleados** en la identificación de correos y llamadas sospechosas

– **Desplegar soluciones EDR** con capacidad de respuesta automatizada ante nuevos artefactos y TTPs

– **Revisar y limitar permisos de usuario** para minimizar la explotación de credenciales comprometidas

#### 6. Opinión de Expertos

Analistas de Huntress y otros referentes del sector, como Red Canary o SANS Institute, subrayan que la madurez y personalización de este ataque confirma la tendencia a la profesionalización de grupos criminales. El aprovechamiento de frameworks de C2 de código abierto dificulta la atribución y permite a los atacantes adaptar rápidamente sus técnicas para evadir soluciones tradicionales. Advierten, además, de la importancia de combinar controles técnicos con una fuerte cultura de seguridad organizativa.

#### 7. Implicaciones para Empresas y Usuarios

Las empresas deben asumir que las campañas que combinan ingeniería social y herramientas avanzadas como Havoc van a seguir proliferando. El cumplimiento de la regulación (GDPR, NIS2) exige la notificación rápida de incidentes y la adopción de medidas proactivas para proteger datos personales y servicios críticos. Los usuarios, por su parte, deben ser conscientes de que el vector humano sigue siendo el eslabón más débil y que la educación continua es clave.

#### 8. Conclusiones

Este incidente es un recordatorio de la evolución constante de las amenazas, especialmente aquellas que explotan la confianza y la interacción humana. La combinación de técnicas de vishing, spear-phishing y frameworks C2 como Havoc hace imprescindible una defensa en profundidad, la actualización continua de herramientas y la formación de los empleados. La coordinación entre equipos técnicos, responsables de seguridad y usuarios finales será determinante para mitigar el impacto de estos ataques en el futuro cercano.

(Fuente: feeds.feedburner.com)