Aumentan un 81% las filtraciones de credenciales de IA: 29 millones de secretos expuestos en 2023

Introducción

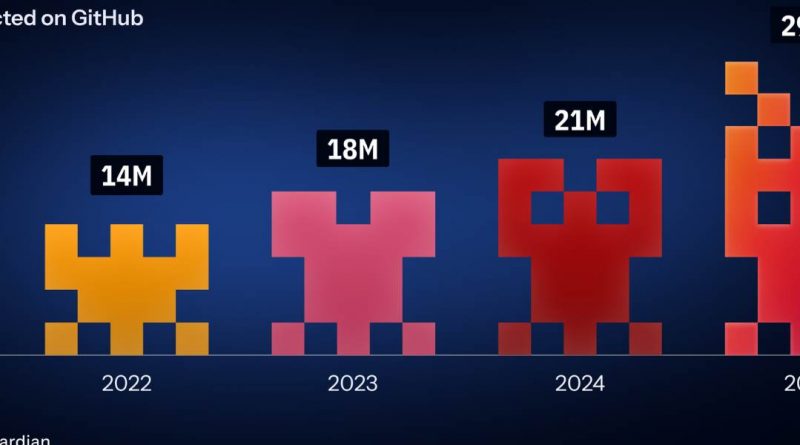

La creciente adopción de la inteligencia artificial (IA) en los entornos de desarrollo ha supuesto un cambio de paradigma para las empresas tecnológicas de todo el mundo. Sin embargo, esta transformación también ha traído consigo nuevos retos de ciberseguridad. GitGuardian, referente en seguridad de código y la aplicación número uno en el GitHub Marketplace, ha publicado la quinta edición de su informe anual “State of Secrets Sprawl”. Los resultados son alarmantes: en 2023 se detectó un aumento del 81% en la filtración de credenciales y secretos expuestos en repositorios públicos, alcanzando la cifra récord de 29 millones de incidencias. Este artículo analiza en profundidad el escenario actual, los vectores de ataque, los riesgos asociados y las recomendaciones para los profesionales de la seguridad.

Contexto del Incidente o Vulnerabilidad

El informe de GitGuardian pone de manifiesto una tendencia preocupante: la IA, lejos de resolver los problemas de seguridad en el desarrollo de software, está agravando la exposición de credenciales y secretos. La automatización en la generación de código y la integración continua facilitan la propagación inadvertida de contraseñas, claves API, tokens de acceso y certificados digitales en repositorios públicos de plataformas como GitHub. Esta exposición masiva no solo afecta a usuarios individuales, sino que compromete la infraestructura crítica de empresas de todos los tamaños y sectores.

Hasta hace pocos años, el principal vector de fuga era el error humano, con desarrolladores subiendo accidentalmente archivos sensibles. Sin embargo, con la irrupción de sistemas de IA generativa como Copilot y ChatGPT, que sugieren y completan fragmentos de código, se ha multiplicado la cantidad de secretos propagados por defecto o incluidos en ejemplos y plantillas. El informe destaca que el 90% de los incidentes detectados corresponden a credenciales no humanas asociadas a servicios, bots y pipelines CI/CD.

Detalles Técnicos: CVE, vectores de ataque, TTP MITRE ATT&CK, IoC

Aunque la filtración de secretos no se asocia a una CVE específica, sí constituye una vulnerabilidad crítica (CWE-798: Use of Hard-coded Credentials, CWE-522: Insufficiently Protected Credentials). Los vectores de ataque más frecuentes incluyen:

– Commits accidentales de archivos de configuración (.env, config.json, etc.) con claves y tokens.

– Plantillas de código generadas por IA que contienen secretos válidos o ficticios, pero funcionales.

– Repositorios públicos mal configurados, sin archivos .gitignore adecuados.

– Herramientas de CI/CD que exponen variables de entorno sensibles en logs o artefactos.

– Reutilización de credenciales entre proyectos y servicios.

En el marco de MITRE ATT&CK, los TTP más relevantes son:

– T1086 (PowerShell): Uso de scripts para extraer secretos.

– T1552 (Unsecured Credentials): Búsqueda y explotación de credenciales expuestas.

– T1606 (Forge Web Credentials): Utilización de secretos filtrados para movimiento lateral.

Entre los IoC más comunes destacan hashes de archivos con secretos, patrones de claves API y tokens OAuth.

Impacto y Riesgos

El informe cuantifica el alcance del problema: 29.000.000 de secretos expuestos en 2023, con un crecimiento interanual del 81%. Entre los tipos de credenciales filtradas, predominan las asociadas a AWS, Google Cloud, Azure, GitHub y servicios de mensajería como Slack y Discord. Un 60% de los incidentes afectan a empresas del sector tecnológico, financiero y sanitario.

El impacto va más allá del acceso no autorizado: los atacantes pueden pivotar hacia sistemas internos, desplegar ransomware, exfiltrar datos sensibles o realizar fraudes financieros. Las pérdidas económicas derivadas de un incidente de este tipo pueden superar los 4,45 millones de dólares de media (según IBM Cost of a Data Breach Report 2023). Además, la exposición de credenciales supone una violación directa del RGPD y la Directiva NIS2, con sanciones que pueden alcanzar hasta el 4% de la facturación anual global.

Medidas de Mitigación y Recomendaciones

Ante este escenario, GitGuardian y otros expertos recomiendan:

1. Integrar herramientas de escaneo de secretos (SAST, DAST, Secret Scanning) en los pipelines de CI/CD.

2. Establecer políticas de gestión de secretos (vaults, rotación automática, acceso mínimo necesario).

3. Capacitar a los desarrolladores en prácticas seguras de gestión de credenciales y uso responsable de la IA.

4. Desplegar controles de acceso granular y monitorización continua de repositorios públicos y privados.

5. Automatizar la revocación y rotación de secretos comprometidos en caso de incidente.

6. Aplicar frameworks de Zero Trust y segmentación de redes para contener el impacto.

Opinión de Expertos

Profesionales del sector, como CISOs y analistas SOC, coinciden en que la combinación de IA y DevOps sin controles de seguridad adecuados supone una tormenta perfecta. “La IA acelera el desarrollo, pero también la propagación de errores críticos. La detección temprana y la respuesta automatizada son esenciales”, afirma Laura Gómez, CISO de una multinacional tecnológica. El consenso general es que la seguridad debe integrarse desde las primeras fases del ciclo de vida del software (DevSecOps).

Implicaciones para Empresas y Usuarios

Para las empresas, el reto es doble: proteger la propiedad intelectual y evitar la exposición de datos críticos que puedan derivar en brechas, sanciones o pérdida de confianza. Los usuarios también se ven afectados, ya que credenciales filtradas pueden facilitar ataques de phishing, robo de identidad y suplantación.

El mercado está respondiendo con una adopción creciente de soluciones de gestión de secretos y escaneo automatizado, pero la tendencia seguirá al alza mientras la IA se consolide en los procesos de desarrollo.

Conclusiones

El informe “State of Secrets Sprawl” de GitGuardian es un toque de atención para el sector: la transformación digital y la IA deben ir acompañadas de una madurez en ciberseguridad. Solo la integración de controles proactivos, formación continua y respuesta automatizada permitirá reducir el creciente riesgo de exposición de credenciales en la economía digital actual.

(Fuente: www.cybersecuritynews.es)