Bloody Wolf intensifica su campaña de NetSupport RAT, ahora también ataca a Uzbekistán

Introducción

El panorama de amenazas en Asia Central ha experimentado una escalada significativa con la reciente expansión de la campaña maliciosa atribuida al grupo Bloody Wolf. Este actor de amenazas, identificado previamente por sus operaciones en Kirguistán, ha extendido en octubre de 2025 sus actividades hacia Uzbekistán, concentrándose en la distribución de NetSupport RAT. La sofisticación de los ataques y la evolución de las tácticas empleadas suponen una seria preocupación para los equipos de ciberseguridad en la región y para los profesionales encargados de la defensa de infraestructuras críticas.

Contexto del Incidente o Vulnerabilidad

Bloody Wolf fue detectado inicialmente en junio de 2025, cuando dirigió una serie de ataques contra entidades gubernamentales y organizaciones privadas en Kirguistán. El objetivo principal: el despliegue de NetSupport RAT, una herramienta de acceso remoto legítima a menudo aprovechada por actores maliciosos para el control persistente de sistemas comprometidos. Según la investigación publicada por Group-IB en colaboración con Ukuk, una entidad estatal, la campaña muestra una clara tendencia expansiva.

El patrón observado implica campañas de spear phishing diseñadas específicamente para los entornos geopolíticos y lingüísticos de los países objetivo. A partir de octubre de 2025, Uzbekistán ha sido incorporado como nuevo objetivo, lo que evidencia la capacidad del grupo para adaptar y diversificar sus tácticas.

Detalles Técnicos

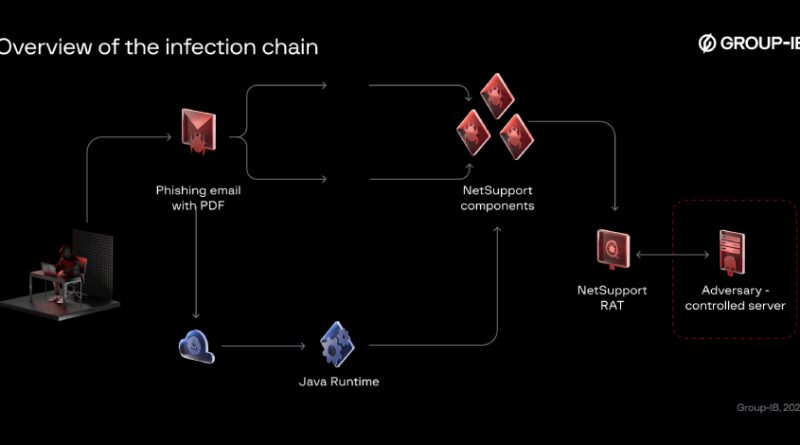

El vector de ataque principal identificado ha sido el correo electrónico de spear phishing, con documentos adjuntos maliciosos y enlaces a sitios comprometidos. Los archivos adjuntos, típicamente en formato .docx o .xls, explotan macros ofuscadas que, una vez habilitadas por el usuario, descargan y ejecutan cargas útiles secundarias.

Se ha observado el uso de NetSupport RAT, una herramienta legítima diseñada para administración remota pero frecuentemente empleada en campañas de cibercrimen. NetSupport RAT permite a los atacantes:

– Registrar pulsaciones de teclado (keylogging).

– Descargar y ejecutar archivos arbitrarios.

– Capturar pantallas y manipular archivos.

– Exfiltrar información sensible.

Indicadores de compromiso (IoC) revelan que Bloody Wolf emplea infraestructura dinámica, con dominios y direcciones IP rotativos, dificultando la atribución y el bloqueo tradicional. Se ha detectado la utilización de TTPs alineados con MITRE ATT&CK, en concreto:

– Initial Access: Spearphishing Attachment (T1566.001).

– Execution: User Execution (T1204).

– Persistence: Registry Run Keys/Startup Folder (T1547).

– Command and Control: Application Layer Protocol (T1071).

No se han publicado CVEs específicos explotados en esta campaña, aunque se recomienda especial vigilancia sobre vulnerabilidades recientes en visores de documentos de Microsoft Office.

Impacto y Riesgos

La campaña de Bloody Wolf presenta un riesgo elevado para organismos gubernamentales, operadores de infraestructuras críticas y empresas privadas tanto en Kirguistán como Uzbekistán. El uso de NetSupport RAT otorga a los atacantes control total sobre los sistemas afectados, exponiendo datos confidenciales, credenciales y comunicaciones internas.

Según estimaciones de Group-IB, al menos un 14% de las redes corporativas evaluadas en Kirguistán mostraron actividad relacionada con NetSupport RAT entre junio y octubre de 2025. El impacto económico potencial es significativo, especialmente considerando la posible interrupción de servicios esenciales y el riesgo de filtraciones bajo el marco normativo de protección de datos (GDPR para entidades asociadas a la UE, NIS2 para infraestructuras críticas).

Medidas de Mitigación y Recomendaciones

Para reducir la superficie de ataque y mitigar riesgos, los expertos recomiendan:

– Deshabilitar la ejecución automática de macros en Microsoft Office.

– Implementar filtros avanzados de correo electrónico y análisis de adjuntos en sandbox.

– Monitorizar tráfico de red para detectar comunicaciones con C2 asociados a NetSupport RAT.

– Desplegar soluciones EDR con capacidades de detección de RATs y movimiento lateral.

– Actualizar y parchear de forma proactiva todos los sistemas y aplicaciones ofimáticas.

– Realizar campañas de concienciación sobre phishing dirigidas a usuarios clave y personal administrativo.

Opinión de Expertos

Amirbek Kurbanov, investigador de Group-IB, subraya: “La adaptabilidad de Bloody Wolf y su capacidad para mimetizarse con el tráfico legítimo de red mediante herramientas comerciales plantea un desafío considerable. La detección temprana y la respuesta coordinada entre equipos SOC y CERT regionales son esenciales para contener la amenaza”.

Volen Kayo añade: “La colaboración entre entidades públicas y privadas, así como el intercambio ágil de IoCs, será clave para anticipar y frenar futuras expansiones de esta campaña en Asia Central”.

Implicaciones para Empresas y Usuarios

Las empresas deben revisar sus políticas de seguridad, incluidos los procedimientos de acceso remoto y segmentación de red. La dependencia de herramientas legítimas como NetSupport RAT por parte de los atacantes obliga a redefinir estrategias de monitorización y respuesta, priorizando la detección basada en comportamiento y el análisis contextual.

Para los usuarios, la formación continua en identificación de correos sospechosos y la aplicación estricta de buenas prácticas de higiene digital son fundamentales para reducir la probabilidad de infección inicial.

Conclusiones

La campaña de Bloody Wolf ejemplifica la evolución de los actores de amenazas en su uso de herramientas legítimas para evadir controles y maximizar el impacto. La expansión hacia Uzbekistán sugiere una estrategia sostenida y adaptable, que podría replicarse en otros países de la región. La respuesta debe ser igualmente dinámica, combinando tecnología, concienciación y colaboración internacional para frenar la propagación de NetSupport RAT y proteger los activos críticos de las organizaciones.

(Fuente: feeds.feedburner.com)