Campaña Contagious Interview amplía su alcance: paquetes maliciosos ahora afectan entornos Go, Rust y PHP

Introducción

El panorama de amenazas cibernéticas ha sido testigo de una alarmante expansión de la campaña Contagious Interview, atribuida a actores vinculados con Corea del Norte. Esta operación, conocida por su persistencia y sofisticación, ha evolucionado recientemente para incorporar nuevos vectores de ataque: la distribución de paquetes maliciosos en los ecosistemas de desarrollo Go, Rust y PHP. El objetivo es claro: comprometer desarrolladores y organizaciones a través de la cadena de suministro de software, aprovechando la confianza en repositorios de código abierto.

Contexto del Incidente

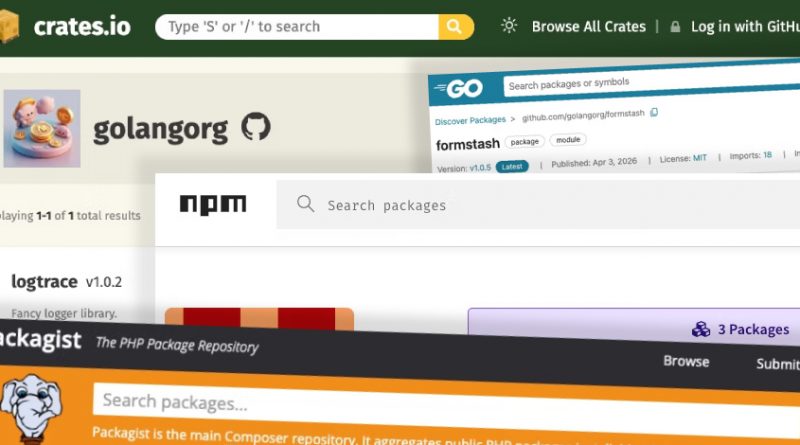

Contagious Interview es una campaña identificada desde 2022, caracterizada por ataques dirigidos a sectores tecnológicos y de defensa a nivel global. Tradicionalmente, sus tácticas incluían spear phishing y el uso de ofertas laborales falsas para comprometer a desarrolladores y reclutadores. No obstante, desde el primer trimestre de 2024 se ha observado un cambio táctico: la publicación de paquetes en repositorios oficiales como Go Modules, crates.io (Rust) y Packagist (PHP), camuflados como herramientas legítimas para desarrolladores.

Este movimiento se alinea con la tendencia creciente de ataques a la cadena de suministro de software, similar a incidentes recientes como el de SolarWinds y la campaña de SolarMarker. La elección de lenguajes modernos como Go y Rust, ampliamente adoptados en entornos de cloud y DevOps, evidencia la intención de maximizar el alcance y la persistencia del ataque.

Detalles Técnicos

La campaña utiliza paquetes que imitan a herramientas populares de desarrollo, incluyendo nombres similares a utilidades legítimas para dificultar su detección. Al instalarse, estos paquetes actúan como loaders de malware, descargando y ejecutando payloads adicionales en el sistema de la víctima. Según análisis recientes, los artefactos maliciosos implementan técnicas de evasión como la ofuscación de código y la carga en memoria (Living off the Land), dificultando su análisis forense.

Los indicadores de compromiso (IoC) identificados incluyen hashes de archivos maliciosos, dominios de comando y control (C2) registrados recientemente y direcciones IP asociadas con infraestructura norcoreana. Los TTPs (Tactics, Techniques and Procedures) observados corresponden a los identificadores MITRE ATT&CK T1195 (Supply Chain Compromise), T1059 (Command and Scripting Interpreter) y T1105 (Ingress Tool Transfer).

En cuanto a vulnerabilidades, aunque no se han asignado CVEs específicos a estos paquetes, su vector de ataque se basa en la explotación de la confianza en los repositorios oficiales y la falta de validación de dependencias. Se han detectado exploits que permiten la escalada de privilegios y la exfiltración de credenciales de entorno en sistemas comprometidos, con algunos módulos integrando capacidades para el despliegue de frameworks como Metasploit y Cobalt Strike.

Impacto y Riesgos

La rápida propagación de estos paquetes maliciosos ha generado preocupación en la comunidad de desarrolladores y equipos de seguridad. Se estima que, en las primeras semanas, los paquetes comprometidos sumaron más de 1.800 descargas combinadas antes de ser retirados, afectando principalmente a pequeños y medianos proyectos de software.

El impacto potencial incluye la implantación persistente de puertas traseras, robo de credenciales, exfiltración de código fuente confidencial y acceso no autorizado a infraestructuras cloud. Para organizaciones sujetas a regulaciones como GDPR y NIS2, una brecha originada en la cadena de suministro puede acarrear sanciones económicas que oscilan entre el 2% y el 4% de la facturación anual global, además de daños reputacionales significativos.

Medidas de Mitigación y Recomendaciones

Las principales recomendaciones incluyen:

– Implementar políticas de revisión estricta de dependencias, validando la autenticidad y procedencia de los paquetes antes de su integración.

– Monitorizar la instalación de nuevas dependencias mediante herramientas de control de versiones y escaneado periódico de paquetes (SCA).

– Utilizar soluciones de EDR y análisis de comportamiento en entornos de desarrollo para identificar actividad anómala.

– Aplicar el principio de mínimo privilegio en las cuentas de servicio y limitar el acceso a variables sensibles de entorno.

– Mantenerse actualizado con los IoC publicados por organismos y CERTs, integrando listas negras en los sistemas de protección perimetral.

Opinión de Expertos

Especialistas en ciberinteligencia como Mandiant y Recorded Future advierten que la sofisticación de la campaña Contagious Interview representa un salto cualitativo en la amenaza a la cadena de suministro. «El targeting selectivo de ecosistemas emergentes como Rust y Go demuestra una comprensión profunda de la industria de software y una capacidad adaptativa notable por parte de los actores norcoreanos», señala un analista de amenazas de ESET. El consenso es que la tendencia irá en aumento, especialmente en un contexto de creciente dependencia del software open source.

Implicaciones para Empresas y Usuarios

Para CISOs, responsables de SOC y DevSecOps, este incidente subraya la necesidad de adoptar un enfoque Zero Trust en la gestión de dependencias y fortalecer los procesos de revisión de código y auditoría de terceros. Los desarrolladores deben estar alertas ante paquetes sospechosos, incluso si provienen de fuentes aparentemente legítimas. Para las empresas, el refuerzo de la cadena de suministro digital y la sensibilización del personal técnico son medidas clave frente a esta amenaza.

Conclusiones

La campaña Contagious Interview ilustra el creciente riesgo de ataques a la cadena de suministro mediante la infiltración de paquetes maliciosos en repositorios de lenguajes de programación populares. El uso de técnicas avanzadas y la focalización en ecosistemas modernos obligan a reforzar los controles de seguridad y adoptar mejores prácticas de gestión de dependencias. La colaboración entre la comunidad de desarrolladores, los equipos de seguridad y los proveedores de repositorios será esencial para mitigar futuras campañas similares.

(Fuente: feeds.feedburner.com)