Campaña masiva de ingeniería social ClickFix explota Windows Terminal para propagar Lumma Stealer

Introducción

A comienzos de febrero de 2026, Microsoft alertó sobre una nueva campaña de ingeniería social, bautizada como ClickFix, que introduce un vector de ataque poco convencional: la explotación del terminal de Windows (Windows Terminal) para desencadenar una cadena de infección avanzada y desplegar el conocido malware Lumma Stealer. Este enfoque representa una evolución en las estrategias de ataque orientadas a la exfiltración de credenciales y datos sensibles en entornos corporativos y personales. En este artículo se analiza en profundidad el incidente, los aspectos técnicos subyacentes y las implicaciones para los profesionales de la ciberseguridad.

Contexto del Incidente

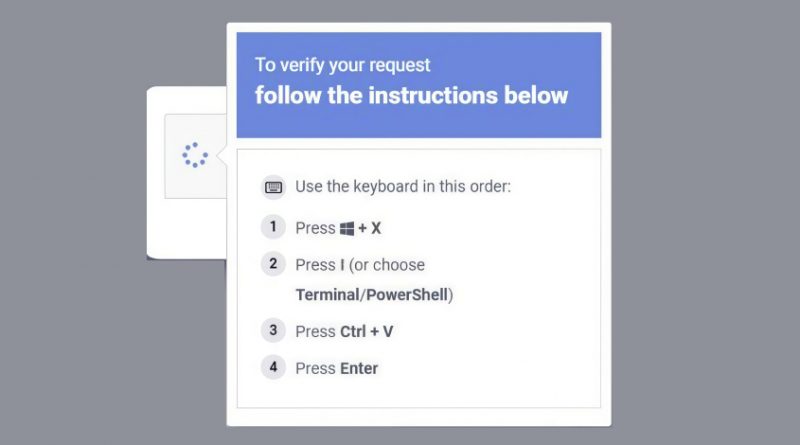

Hasta la fecha, la mayoría de campañas de ingeniería social orientadas a la ejecución de código malicioso solían instruir al usuario para que ejecutara comandos a través del diálogo “Ejecutar” (Win+R) o mediante PowerShell. Sin embargo, la campaña ClickFix ha innovado al guiar a los usuarios para que utilicen directamente la aplicación Windows Terminal, instalada por defecto en Windows 10 y Windows 11 desde sus últimas actualizaciones. Esta táctica permite evadir algunas soluciones EDR y mecanismos de monitorización de actividad sospechosa, además de explotar la creciente familiaridad de usuarios avanzados con este entorno.

Detalles Técnicos

La campaña ClickFix se distribuye principalmente a través de correos electrónicos de phishing y mensajes instantáneos que simulan ser soporte técnico de Microsoft o de departamentos internos de IT. El mensaje persuade al usuario para “arreglar” supuestos problemas críticos siguiendo un enlace o descargando un archivo adjunto. A diferencia de métodos tradicionales, el usuario es instruido para copiar y pegar un comando ofuscado en Windows Terminal.

El comando ejecuta un script PowerShell que descarga y ejecuta el payload principal: Lumma Stealer (también conocido como LummaC2). Este malware, activo desde 2022, está especializado en la sustracción de credenciales de navegadores, cookies, tokens de sesión y billeteras de criptomonedas.

El vector de ataque se alinea con las tácticas T1059 (Command and Scripting Interpreter), T1566 (Phishing) y T1204 (User Execution) del framework MITRE ATT&CK. Los Indicadores de Compromiso (IoC) observados incluyen URLs de descarga alojadas en dominios comprometidos y direcciones IP asociadas a servidores de comando y control (C2) relacionados con LummaC2.

Los investigadores han identificado scripts y plantillas de ataque que emplean Metasploit para establecer conexiones reversas, así como campañas que utilizan Cobalt Strike como segunda fase para el movimiento lateral y la persistencia en redes corporativas.

Impacto y Riesgos

El alcance de la campaña se considera global, con especial incidencia en sectores financiero, retail y administración pública. Se estima que, en las primeras semanas de actividad, el 22% de las detecciones de Lumma Stealer en entornos corporativos están vinculadas a este nuevo vector. Las consecuencias incluyen la pérdida masiva de credenciales, acceso no autorizado a sistemas críticos y exposición de información sujeta a regulaciones como el RGPD y NIS2.

El uso de Windows Terminal permite sortear restricciones aplicadas a PowerShell o al diálogo Ejecutar, lo que incrementa la superficie de ataque y dificulta la prevención mediante políticas tradicionales de whitelisting o GPO.

Medidas de Mitigación y Recomendaciones

– Restringir el acceso a Windows Terminal para usuarios no administradores mediante políticas de grupo (GPO) y AppLocker.

– Implementar EDRs con capacidades de monitorización de procesos anómalos asociados a Windows Terminal y PowerShell.

– Actualizar firmas de IDS/IPS y soluciones antimalware para detectar IoC y payloads relacionados con Lumma Stealer.

– Fomentar el entrenamiento continuo en concienciación sobre phishing y canales de soporte técnico auténticos.

– Revisar y limitar los privilegios de usuario, aplicando el principio de mínimo privilegio (PoLP).

– Auditar logs de eventos para identificar la ejecución de scripts sospechosos desde Windows Terminal.

– Aplicar segmentación de red que limite el movimiento lateral post-infección.

Opinión de Expertos

Analistas de Threat Intelligence de firmas como Mandiant y CrowdStrike han destacado que el aprovechamiento de Windows Terminal marca un punto de inflexión en campañas de ingeniería social. “Los atacantes están adaptando sus tácticas a los cambios en la experiencia de usuario y en las herramientas de administración modernas de Windows. Esto exige una revisión urgente de los controles de seguridad tradicionales”, señala Ana Gómez, CISO de una entidad financiera europea.

Implicaciones para Empresas y Usuarios

La campaña ClickFix subraya la importancia de revisar los controles de ejecución de terminales y herramientas administrativas, más allá de PowerShell. Para las empresas, la exposición a robo de credenciales puede traducirse en sanciones conforme al RGPD, además de riesgos operativos y reputacionales. Los usuarios particulares se enfrentan a la pérdida de acceso a cuentas bancarias y activos digitales.

Conclusiones

La sofisticación y alcance de ClickFix, junto con el aprovechamiento de Windows Terminal como vector de ataque, evidencian una evolución en las estrategias de ingeniería social y distribución de malware. La proactividad en la monitorización, la actualización de políticas de seguridad y la formación continua resultan imprescindibles para mitigar el riesgo. Las organizaciones deben anticiparse a la explotación de herramientas legítimas por parte de actores maliciosos, reforzando sus controles y adaptando sus capacidades de detección.

(Fuente: feeds.feedburner.com)