Ciberespionaje chino: CL-STA-1087 acecha a organizaciones militares del Sudeste Asiático desde 2020

Introducción

En el panorama global de la ciberseguridad, las operaciones de espionaje patrocinadas por estados continúan representando una de las amenazas más sofisticadas y persistentes para infraestructuras críticas y organismos gubernamentales. Un reciente informe de Unit 42, la división de inteligencia de amenazas de Palo Alto Networks, ha sacado a la luz una campaña de ciberespionaje de larga duración dirigida contra organizaciones militares del Sudeste Asiático. El grupo responsable, identificado bajo el nombre CL-STA-1087, ha mostrado un alto grado de sofisticación y paciencia operativa, lo que sugiere una motivación estratégica y recursos considerables, alineados con intereses estatales chinos.

Contexto del Incidente o Vulnerabilidad

La campaña atribuida a CL-STA-1087 ha estado activa, al menos, desde 2020 y se ha centrado en entidades militares de países del Sudeste Asiático, incluyendo fuerzas armadas y ministerios de defensa. El modus operandi del grupo se caracteriza por una persistente recolección de inteligencia, priorizando la permanencia dentro de los sistemas comprometidos y el sigilo sobre el volumen de datos exfiltrados a corto plazo. Esta aproximación está alineada con los intereses geopolíticos de China en la región, particularmente en relación a disputas en el Mar de China Meridional y la vigilancia de capacidades defensivas y movimientos estratégicos de sus vecinos.

Detalles Técnicos

El grupo CL-STA-1087 utiliza un conjunto de técnicas, tácticas y procedimientos (TTP) avanzados, que incluyen la explotación de vulnerabilidades conocidas (CVE) en software comúnmente empleado por entidades gubernamentales. Entre las CVEs identificadas destacan:

– CVE-2021-26855 y CVE-2021-26857 (vulnerabilidades en Microsoft Exchange Server, explotadas durante la ola ProxyLogon).

– CVE-2020-1472 (Zerologon), que permite la elevación de privilegios en controladores de dominio Windows.

– Varias vulnerabilidades en VPNs empresariales (Pulse Secure, Fortinet, Citrix).

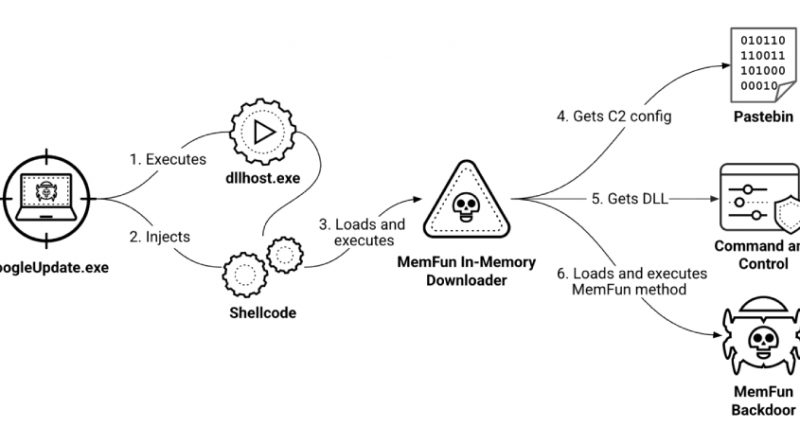

El vector inicial de ataque suele ser el spear phishing dirigido o la explotación de servicios expuestos a Internet. Una vez dentro del entorno de la víctima, los atacantes despliegan herramientas de acceso remoto (RATs) y frameworks de post-explotación como Cobalt Strike. También se han observado cargas personalizadas, incluyendo backdoors diseñados ad hoc y el uso de utilidades legítimas del sistema (Living off the Land Binaries – LOLBins) para evitar la detección.

Los indicadores de compromiso (IoC) recopilados incluyen dominios de comando y control (C2) registrados con identidades falsas en proveedores chinos y direcciones IP asociadas a infraestructuras previamente vinculadas a campañas APT con origen en China. Según el marco MITRE ATT&CK, las tácticas predominantes son Initial Access (TA0001), Persistence (TA0003), Defense Evasion (TA0005), Credential Access (TA0006) y Collection (TA0009).

Impacto y Riesgos

El impacto potencial de esta campaña es significativo. Entre los riesgos se encuentran la exfiltración de información clasificada sobre doctrina militar, capacidades estratégicas, planes de defensa y relaciones internacionales. La presencia prolongada en las redes de las víctimas permite a los atacantes reaccionar ante cambios en los sistemas y contramedidas defensivas, además de preparar ataques futuros más destructivos. Aunque el alcance total es difícil de cuantificar, se estima que al menos un 20% de las organizaciones militares principales de la región han sido afectadas en algún grado, con pérdidas potenciales de información que podrían influir en el equilibrio estratégico regional.

Medidas de Mitigación y Recomendaciones

Se recomienda a las organizaciones potencialmente expuestas que:

– Revisen y apliquen con urgencia los parches de seguridad para las CVEs mencionadas, especialmente en sistemas accesibles desde Internet.

– Refuercen los controles de acceso y segmentación de redes.

– Implementen monitorización avanzada de logs y telemetría de endpoints con EDRs capaces de detectar TTPs asociados a Cobalt Strike y LOLBins.

– Realicen auditorías de seguridad periódicas y simulacros de respuesta ante incidentes (red teaming).

– Actualicen las listas de IoCs y refuercen la colaboración con CERTs nacionales y alianzas internacionales.

Opinión de Expertos

Expertos en ciberinteligencia destacan que la paciencia operativa mostrada por CL-STA-1087 y su capacidad de adaptación ante medidas defensivas indican una amenaza persistente de primer nivel, potencialmente alineada con los intereses del gobierno chino. Según Pablo Fernández, analista de amenazas en una multinacional del sector defensa: “La sofisticación y el sigilo de estas campañas demuestran que no se trata de actores criminales comunes, sino de equipos con apoyo estatal y objetivos estratégicos a largo plazo”.

Implicaciones para Empresas y Usuarios

Aunque el objetivo principal son entidades militares, los vectores y las técnicas empleadas pueden extrapolarse fácilmente a otros entornos críticos, como infraestructuras energéticas, telecomunicaciones o proveedores de la cadena de suministro. Además, la actividad de grupos patrocinados por estados plantea desafíos legales y regulatorios significativos, especialmente bajo marcos como el GDPR y la nueva Directiva NIS2, que exige una mayor resiliencia frente a amenazas avanzadas y la notificación temprana de incidentes.

Conclusiones

La campaña de ciberespionaje atribuida a CL-STA-1087 subraya la necesidad de que tanto organismos públicos como empresas privadas refuercen sus capacidades de detección, respuesta y resiliencia frente a amenazas persistentes avanzadas (APT). La colaboración internacional, la inteligencia compartida y la actualización continua de las defensas serán claves para mitigar los riesgos de operaciones que, como en este caso, pueden prolongarse durante años sin ser detectadas.

(Fuente: feeds.feedburner.com)