Descubierto un paquete npm malicioso que suplanta a OpenClaw y distribuye un RAT para robo de datos

1. Introducción

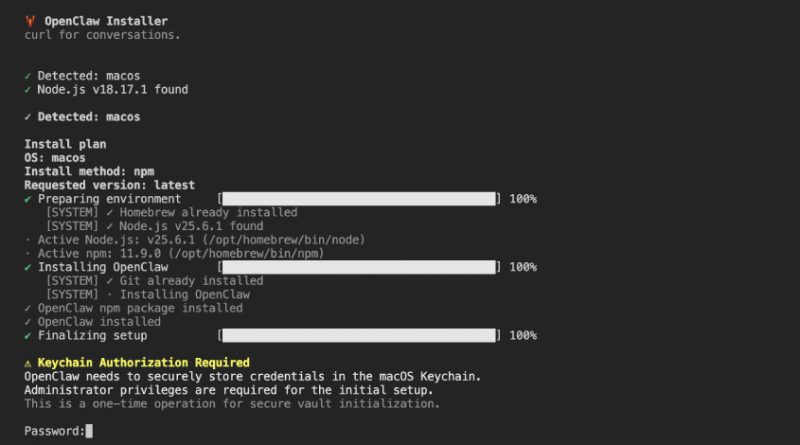

En el transcurso de la primera semana de marzo de 2026, investigadores en ciberseguridad han identificado un paquete npm malicioso que se hace pasar por un instalador legítimo de OpenClaw, con el objetivo de distribuir un troyano de acceso remoto (RAT) y exfiltrar información sensible de los sistemas comprometidos. Este incidente pone de manifiesto, una vez más, cómo los ecosistemas de paquetes open source continúan siendo vectores atractivos para campañas de software malicioso, afectando tanto a desarrolladores como a organizaciones que dependen de estos repositorios para la construcción de sus aplicaciones.

2. Contexto del Incidente

El paquete en cuestión, denominado «@openclaw-ai/openclawai», fue publicado en el registro oficial de npm el 3 de marzo de 2026 por un usuario bajo el alias «openclaw-ai». Desde su publicación, el paquete ha sido descargado 178 veces, según los registros públicos de npm. A pesar del bajo número de descargas en comparación con otros paquetes populares, el potencial de daño es significativo, ya que se aprovecha de la confianza de los desarrolladores en nombres de librerías aparentemente legítimos y relacionados con proyectos reconocidos como OpenClaw. Al cierre de este artículo, el paquete sigue estando disponible para su descarga, lo que incrementa el riesgo de nuevas infecciones.

3. Detalles Técnicos

El análisis del paquete revela que el código malicioso se oculta en los scripts de post instalación, una táctica común en la distribución de malware a través de npm. Al instalar «@openclaw-ai/openclawai», el script ejecuta una cadena de comandos que descarga y ejecuta un binario ofuscado, identificable como un RAT basado en Node.js con capacidades multiplataforma.

– **CVE y vectores de ataque:** Aunque este incidente aún no ha sido asignado un CVE individual, se alinea con las técnicas y tácticas catalogadas en el framework MITRE ATT&CK, concretamente T1059 (Command and Scripting Interpreter) y T1071 (Application Layer Protocol), ya que el RAT utiliza HTTP/HTTPS para la comunicación con su servidor de comando y control (C2).

– **Indicadores de compromiso (IoC):** Los IoC identificados incluyen hashes SHA-256 específicos del paquete malicioso, direcciones IP y dominios asociados al C2, y rutas de archivos generadas en los sistemas comprometidos.

– **Herramientas y frameworks usados:** El RAT muestra patrones de código que sugieren el uso o inspiración en proyectos como Metasploit y Cobalt Strike, especialmente en la gestión de módulos de post-explotación y persistencia.

– **Exploits conocidos:** Hasta la fecha, no se ha observado explotación de vulnerabilidades día cero; el vector principal es la ejecución del paquete npm malicioso por parte del usuario.

4. Impacto y Riesgos

La instalación de «@openclaw-ai/openclawai» permite al atacante obtener control remoto total del host afectado, incluyendo:

– Exfiltración de credenciales almacenadas en navegadores y archivos de configuración.

– Robo de tokens de sesión y variables de entorno, facilitando el movimiento lateral y la escalada de privilegios.

– Captura de pantallas, registro de pulsaciones de teclado y acceso a archivos sensibles.

– Potencial para desplegar cargas adicionales, como ransomware o mineros de criptomonedas.

La afectación, aunque limitada en número absoluto de descargas, es crítica para entornos de desarrollo y CI/CD, donde la instalación de dependencias automatizadas puede propagar el compromiso a sistemas centrales de la empresa.

5. Medidas de Mitigación y Recomendaciones

Desde el punto de vista de defensa, se recomienda:

– Auditar de inmediato cualquier sistema que haya instalado «@openclaw-ai/openclawai» y buscar los IoC proporcionados.

– Implementar controles de seguridad en pipelines de CI/CD que verifiquen la integridad y procedencia de las dependencias npm (por ejemplo, utilizando npm audit, Snyk u OSSAR).

– Bloquear los dominios y direcciones IP vinculados al C2 en los firewalls perimetrales y sistemas EDR.

– Actualizar las políticas de seguridad para exigir revisiones manuales de nuevas dependencias, especialmente aquellas con bajo historial de uso o mantenedores desconocidos.

6. Opinión de Expertos

Especialistas en análisis de amenazas, como los equipos de SANS Internet Storm Center y la comunidad de Open Source Security Foundation, advierten que este tipo de ataques a la cadena de suministro seguirán en aumento. “La dificultad de prevenir la suplantación de paquetes en ecosistemas abiertos requiere una combinación de automatización, educación y cooperación intersectorial”, afirma Ana García, consultora de ciberseguridad en SecureIT. Además, la tendencia a la utilización de técnicas avanzadas de ofuscación y persistencia en RATs multiplica el desafío para los equipos SOC y de respuesta a incidentes.

7. Implicaciones para Empresas y Usuarios

Las organizaciones que operan bajo regulaciones como GDPR o la Directiva NIS2 se ven especialmente expuestas, ya que un compromiso de datos personales puede acarrear sanciones económicas significativas (hasta el 4% de la facturación global en el caso de GDPR). El incidente subraya la necesidad de reforzar la gobernanza de dependencias open source y revisar los controles de acceso a los sistemas de desarrollo.

8. Conclusiones

El descubrimiento del paquete malicioso «@openclaw-ai/openclawai» en npm evidencia la importancia de la vigilancia continua sobre los repositorios de software abierto y la necesidad de estrategias proactivas de defensa en la cadena de suministro. La colaboración entre la comunidad de ciberseguridad, los equipos de desarrollo y los proveedores de plataformas será fundamental para mitigar estos riesgos de forma efectiva en el futuro.

(Fuente: feeds.feedburner.com)