Meta refuerza la seguridad en WhatsApp y Messenger con alertas antiestafa para videollamadas

Introducción

Meta ha anunciado el despliegue de nuevas funcionalidades de seguridad orientadas a mitigar el riesgo de fraudes y estafas en dos de sus principales plataformas de mensajería: WhatsApp y Messenger. Estas mejoras, que incluyen alertas contextuales durante el uso compartido de pantalla en videollamadas, responden a un incremento sostenido de campañas de ingeniería social y phishing que se aprovechan de la confianza del usuario y de las capacidades avanzadas de comunicación de estas apps. En este artículo analizamos en profundidad las novedades, su encaje técnico y el impacto real para los profesionales de la ciberseguridad y usuarios corporativos.

Contexto del incidente o vulnerabilidad

El ecosistema de la mensajería instantánea ha evolucionado en los últimos años, convirtiéndose en un vector crítico para ataques dirigidos a particulares y organizaciones. Según datos de Kaspersky de 2023, el 41% de los incidentes de phishing móvil detectados en Europa se originaron en plataformas de mensajería, con WhatsApp y Messenger entre las más afectadas. Los atacantes han perfeccionado técnicas para manipular a las víctimas y obtener datos sensibles mediante videollamadas, aprovechando funcionalidades como el uso compartido de pantalla para capturar credenciales, códigos de verificación y datos bancarios en tiempo real.

Detalles técnicos

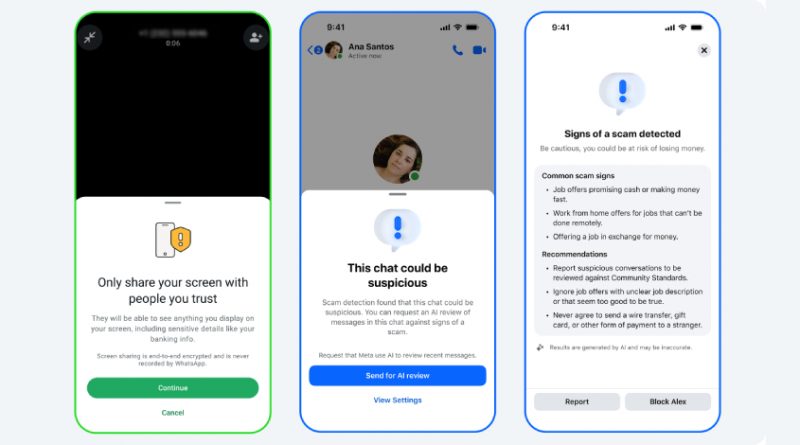

Meta ha anunciado la implementación de un nuevo sistema de alertas en WhatsApp que se activa cuando un usuario intenta compartir la pantalla con un contacto desconocido durante una videollamada. El mecanismo se basa en el análisis del contexto de la llamada (por ejemplo, ausencia de historial previo de comunicación, no pertenencia a grupos comunes y falta de verificación de identidad), mostrando advertencias explícitas sobre los riesgos de compartir información sensible.

Aunque Meta no ha publicado un CVE específico para esta funcionalidad, la amenaza que busca mitigar se alinea con técnicas recogidas en MITRE ATT&CK, como T1566 (phishing), T1204 (user execution) y T1059 (command and scripting interpreter, cuando se induce a la ejecución de scripts o comandos). Los indicadores de compromiso (IoC) asociados a estos ataques suelen incluir patrones de mensajes de texto persuasivos, solicitudes de cambio de canal de comunicación y peticiones de compartir pantalla bajo argumentos de soporte técnico falso o verificación de identidad.

En Messenger, Meta está desplegando un sistema opcional que permite a los usuarios activar advertencias adicionales ante posibles intentos de fraude en tiempo real, basadas en heurísticas de comportamiento y reputación del contacto.

Impacto y riesgos

El riesgo principal asociado a la ausencia de controles en el uso compartido de pantalla es la exposición involuntaria de secretos empresariales, credenciales de acceso a sistemas críticos o información financiera. En empresas bajo regulación estricta (GDPR, NIS2), la fuga de datos mediante este vector puede acarrear sanciones económicas de hasta el 4% de la facturación anual o 20 millones de euros, además de daños reputacionales.

Según el informe Verizon Data Breach Investigations Report 2024, el 18% de los incidentes de ingeniería social en el sector financiero implicaron videollamadas o screen sharing como técnica de escalada. Además, la facilidad de integración de frameworks como Metasploit o Cobalt Strike en campañas de spear phishing hace que el riesgo sea aún más elevado para usuarios corporativos y administradores de sistemas.

Medidas de mitigación y recomendaciones

Las nuevas funcionalidades de Meta deben complementar una estrategia integral de ciberseguridad. Se recomienda:

– Activar la autenticación multifactor (MFA) en todas las cuentas de WhatsApp y Messenger.

– Restringir el uso compartido de pantalla a contactos verificados y dentro del entorno corporativo.

– Formar a empleados y equipos de atención al cliente sobre los riesgos asociados a videollamadas no solicitadas.

– Monitorizar logs y alertas de actividad anómala en dispositivos móviles con EDRs compatibles (Microsoft Defender for Endpoint, CrowdStrike Falcon…).

– Actualizar de inmediato a las últimas versiones de WhatsApp y Messenger, que incorporan estas medidas (WhatsApp v2.24.12, Messenger v453).

– Configurar políticas de DLP (Data Loss Prevention) en dispositivos móviles, especialmente en organizaciones que permiten BYOD.

Opinión de expertos

Según Rubén Santamaría, CISO en una entidad bancaria española: “Las nuevas alertas de Meta son un avance relevante, pero no sustituyen a la concienciación. Los ataques de ingeniería social evolucionan muy rápido, y los atacantes buscan siempre el eslabón más débil: el usuario. Estas medidas dificultan los fraudes, pero la formación y la supervisión siguen siendo clave”.

Por su parte, Analía Gómez, analista SOC, señala: “Vemos un aumento del uso de screen sharing en ataques dirigidos, sobre todo en procesos de onboarding remoto o soporte técnico fraudulento. La visibilidad y el control en tiempo real son esenciales para frenar estas amenazas”.

Implicaciones para empresas y usuarios

Para las organizaciones, la obligación de proteger los datos bajo el marco GDPR y de la próxima NIS2 hace imprescindible adoptar tecnologías que minimicen la exposición en canales de comunicación cifrados. La integración de alertas contextuales y controles adicionales en WhatsApp y Messenger debe verse como una pieza más en el puzzle de la seguridad móvil y la prevención de fugas de información.

Para los usuarios, especialmente aquellos con privilegios elevados (administradores, responsables de IT), es fundamental mantener la alerta ante cualquier solicitud inusual de compartir pantalla, incluso si proviene de supuestos compañeros o proveedores.

Conclusiones

La decisión de Meta de fortalecer la protección contra fraudes en WhatsApp y Messenger refleja la creciente sofisticación de los ataques basados en ingeniería social y el uso compartido de pantalla. Si bien las nuevas alertas y advertencias suponen un avance para reducir el vector de ataque, la seguridad efectiva requiere una combinación de tecnología, procedimientos y formación continua. Las empresas y los profesionales deben revisar y adaptar sus políticas, aprovechando estas novedades para reforzar la resiliencia ante amenazas emergentes.

(Fuente: feeds.feedburner.com)