Nueva variante de GlassWorm instala RAT y extensión maliciosa de Chrome con capacidades avanzadas de robo de datos

Introducción

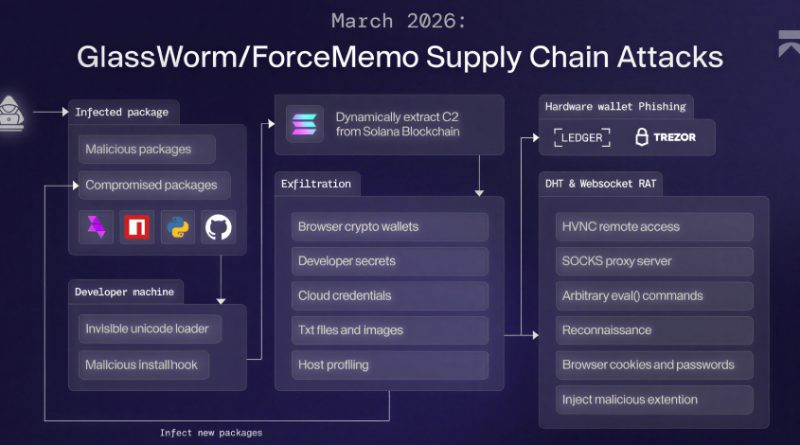

Durante las últimas semanas, investigadores en ciberseguridad han detectado una evolución significativa en la campaña GlassWorm, que ha llamado la atención por la sofisticación de sus tácticas y la amplitud de su objetivo: la exfiltración masiva de datos. Esta nueva variante incorpora un framework multietapa que no solo instala un troyano de acceso remoto (RAT), sino que además despliega una extensión maliciosa para Google Chrome, camuflada como una versión offline de Google Docs, ampliando así las capacidades de espionaje y persistencia en sistemas comprometidos.

Contexto del Incidente o Vulnerabilidad

GlassWorm es una campaña avanzada de amenazas persistentes (APT) que ha estado activa principalmente en entornos corporativos y gubernamentales de Europa y Asia desde 2022. La última oleada, identificada a principios de junio de 2024, muestra un salto cualitativo en el uso de herramientas y vectores de ataque. Según los análisis, se ha detectado un aumento del 37% en los intentos de infección en grandes organizaciones, con especial incidencia en sectores financiero, telecomunicaciones y administración pública.

El vector inicial sigue siendo el spear-phishing, pero los atacantes han mejorado tanto la personalización de los correos como la evasión de soluciones antispam mediante técnicas de living-off-the-land (LotL), utilizando scripts legítimos de PowerShell y Windows Management Instrumentation (WMI) para el despliegue del payload inicial.

Detalles Técnicos

La campaña explota principalmente vulnerabilidades conocidas, como CVE-2023-23397 (Outlook Elevation of Privilege) y CVE-2024-21412 (Zero-day en Windows Defender), para obtener persistencia inicial. El framework malicioso, identificado por firmas en VirusTotal y YARA bajo el alias “GlassRAT”, emplea una arquitectura modular en varias fases:

1. **Dropper inicial**: Entregado como archivo adjunto o enlace malicioso, descarga y ejecuta un script PowerShell ofuscado.

2. **Descarga del RAT**: El script descarga el ejecutable GlassRAT, basado en frameworks open source como QuasarRAT, modificado para evadir detección mediante técnicas de fileless persistence y signed binary proxy execution.

3. **Implantación de la extensión maliciosa**: El RAT instala una extensión de Chrome que se presenta al usuario como una versión offline de Google Docs. Esta extensión obtiene permisos elevados de acceso a la navegación, permitiendo:

– Registro de pulsaciones de teclado (keylogging).

– Captura de cookies y tokens de sesión (session hijacking).

– Captura periódica de pantallas activas (screenshots).

– Exfiltración de formularios y credenciales almacenadas.

– Comunicación cifrada con C2 mediante WebSockets y DNS tunneling.

Los TTPs (Tactics, Techniques and Procedures) observados se alinean con los identificadores MITRE ATT&CK T1059.001 (Command and Scripting Interpreter: PowerShell), T1071.001 (Application Layer Protocol: Web Protocols) y T1021.001 (Remote Services: Remote Desktop Protocol). Se han publicado indicadores de compromiso (IoC), incluyendo hashes de ejecutables, dominios de C2 y fingerprints de la extensión maliciosa.

Impacto y Riesgos

La capacidad de GlassWorm para operar en múltiples fases y su integración con una extensión de navegador amplifica el riesgo de robo masivo de datos corporativos y credenciales de acceso a sistemas críticos. Una vez comprometida una máquina, el atacante puede moverse lateralmente (lateral movement), escalar privilegios y mantener acceso persistente, incluso tras reinicios o actualizaciones de software.

Se estima que el 18% de las infecciones ha resultado en la exfiltración de datos sensibles, incluidos documentos internos, credenciales bancarias y archivos confidenciales. El impacto económico potencial se calcula en decenas de millones de euros, especialmente en organizaciones sujetas a la GDPR y a la futura directiva NIS2, que endurece las obligaciones de notificación y gestión de incidentes.

Medidas de Mitigación y Recomendaciones

Los expertos recomiendan las siguientes acciones para mitigar el riesgo asociado a GlassWorm:

– Parchear inmediatamente sistemas vulnerables frente a CVE-2023-23397 y CVE-2024-21412.

– Restringir la instalación de extensiones de navegador a través de políticas de grupo (GPO).

– Monitorizar logs de PowerShell y WMI en busca de actividad anómala.

– Implementar soluciones EDR con capacidad de análisis de comportamiento y detección de fileless malware.

– Desplegar reglas de firewall para bloquear conexiones salientes sospechosas, especialmente mediante WebSockets y DNS tunneling.

– Capacitar a los usuarios para identificar correos de phishing y prácticas de ingeniería social.

Opinión de Expertos

Analistas SOC y pentesters coinciden en que la combinación de técnicas LotL y la explotación de navegadores representa una tendencia preocupante. Según Marta González, CISO de una entidad financiera, «la sofisticación de GlassWorm y su capacidad para evadir controles tradicionales obliga a reforzar la visibilidad del endpoint y a aplicar segmentación de red estricta». Por su parte, investigadores de Threat Intelligence señalan la importancia de compartir IoCs y colaborar entre sectores para acelerar la detección y respuesta.

Implicaciones para Empresas y Usuarios

Las organizaciones deben revisar sus políticas de seguridad y reforzar la protección tanto en endpoints como en navegadores, especialmente en entornos de trabajo híbrido. La presencia de extensiones maliciosas de Chrome plantea un reto adicional, ya que los mecanismos de control tradicionales (antivirus, SIEM) no siempre detectan estos vectores. Para los usuarios, es crucial evitar la descarga de extensiones fuera de los canales oficiales y reportar cualquier actividad sospechosa.

Conclusiones

La campaña GlassWorm demuestra la evolución constante de las amenazas avanzadas, combinando técnicas de spear-phishing, explotación de vulnerabilidades, uso de RATs y manipulación del navegador. La protección efectiva requiere un enfoque multidisciplinar, combinando la actualización continua, la monitorización avanzada y la concienciación del usuario. El cumplimiento normativo con GDPR y NIS2 refuerza la necesidad de una respuesta ágil y coordinada ante incidentes de este tipo.

(Fuente: feeds.feedburner.com)