ScarCruft innova en la exfiltración: nuevas herramientas apuntan a redes aisladas y abusan de Zoho WorkDrive

Introducción

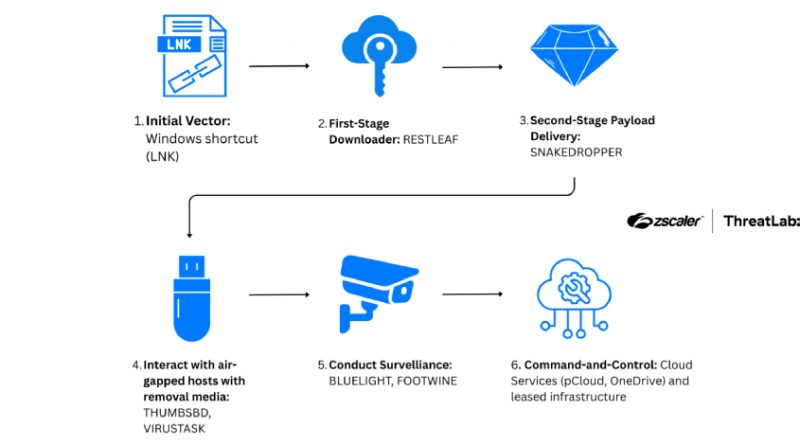

El grupo de amenazas persistentes avanzadas (APT) conocido como ScarCruft —también identificado como APT37 o Reaper—, vinculado al régimen norcoreano, ha sido relacionado recientemente con una campaña maliciosa que incorpora nuevas herramientas y técnicas de ataque. Según los hallazgos publicados por Zscaler ThreatLabz bajo el nombre en clave «Ruby Jumper», ScarCruft ha desplegado una combinación de puertas traseras (backdoors) y malware especializado para comprometer tanto redes convencionales como infraestructuras air-gapped. Destaca especialmente el uso innovador de Zoho WorkDrive como canal de comando y control (C2), así como el empleo de implantes que se aprovechan de dispositivos de almacenamiento extraíbles para transmitir órdenes y extraer información de entornos aislados.

Contexto del Incidente

ScarCruft es un actor conocido por sus operaciones dirigidas contra entidades gubernamentales, militares y organizaciones de sectores estratégicos, principalmente en Asia y Oriente Medio. En los últimos años, ha diversificado su arsenal y sofisticado sus técnicas, alineándose con las tendencias globales de APTs que buscan eludir la monitorización tradicional y explotar infraestructuras legítimas en la nube para sus comunicaciones C2.

La campaña Ruby Jumper se detectó durante el primer trimestre de 2024 y representa un salto cualitativo en la capacidad de ScarCruft para evadir mecanismos de defensa y comprometer incluso redes que supuestamente están protegidas por aislamiento físico (air gap).

Detalles Técnicos

El componente más llamativo de esta campaña es un backdoor que utiliza la plataforma de almacenamiento colaborativo en la nube Zoho WorkDrive como infraestructura de C2. Este método permite a los atacantes aprovechar los canales HTTPS legítimos de Zoho para enviar comandos, recibir respuestas y descargar payloads adicionales, dificultando la detección mediante técnicas tradicionales de análisis de tráfico.

El malware fue identificado principalmente en entornos Windows, afectando versiones desde Windows 7 hasta Windows 11 y Windows Server 2019. El implante inicial se despliega tras aprovechar vulnerabilidades conocidas en aplicaciones de ofimática y documentos maliciosos (vector de ataque: spear-phishing, T1566 de MITRE ATT&CK). Una vez dentro, el backdoor se instala y establece persistencia mediante técnicas como la manipulación de claves de registro (T1547) y la creación de tareas programadas (T1053).

Un segundo componente relevante es un implante modular diseñado específicamente para operar en entornos air-gapped. Este malware monitoriza la presencia de dispositivos USB conectados y, mediante técnicas de esteganografía, es capaz de almacenar y transferir instrucciones, así como extraer datos sensibles para ser exfiltrados posteriormente cuando el dispositivo USB se conecta a un sistema con acceso a Internet. Este enfoque está alineado con las técnicas T1092 y T1020 del framework MITRE ATT&CK.

Entre los indicadores de compromiso (IoC) detectados se encuentran archivos ejecutables con firmas digitales alteradas, conexiones salientes a dominios legítimos de Zoho WorkDrive, y artefactos en directorios temporales compatibles con cargas de payloads adicionales.

Impacto y Riesgos

El impacto potencial de esta campaña es elevado, especialmente para organizaciones que dependen de la segmentación física de redes como medida de protección principal. La capacidad de ScarCruft para atravesar air gaps mediante el uso de medios extraíbles representa un desafío significativo para infraestructuras críticas, como instalaciones gubernamentales, militares y proveedores de servicios esenciales.

El abuso de plataformas legítimas en la nube dificulta la identificación y el bloqueo de las comunicaciones maliciosas, ya que las políticas de filtrado convencionales suelen permitir el tráfico de servicios ampliamente utilizados como Zoho WorkDrive. El compromiso podría derivar en el robo de información estratégica, sabotaje de operaciones y potenciales sanciones regulatorias por la exposición de datos personales bajo normativas como el GDPR y la Directiva NIS2.

Medidas de Mitigación y Recomendaciones

Para limitar la exposición a este tipo de amenazas, se recomienda:

– Monitorizar el uso de servicios en la nube y restringir el acceso a plataformas no autorizadas mediante políticas de whitelisting.

– Implementar controles estrictos sobre el uso de dispositivos USB y otros medios extraíbles, incluyendo la desactivación física de puertos en sistemas críticos.

– Analizar el tráfico saliente en busca de patrones inusuales de comunicación con plataformas cloud, y correlacionar eventos con IoCs publicados por Zscaler y otros organismos de referencia.

– Mantener al día los sistemas operativos y aplicaciones, aplicando parches de seguridad de manera prioritaria.

– Capacitar a los empleados en la identificación de intentos de spear-phishing y técnicas de ingeniería social empleadas por actores APT.

– Desplegar soluciones EDR con capacidades avanzadas de detección de comportamiento y sandboxing.

Opinión de Expertos

Expertos del sector, como Fernando García, analista senior de amenazas en una empresa europea de ciberseguridad, han destacado que “el uso de plataformas SaaS legítimas para el C2, como Zoho WorkDrive en este caso, marca una tendencia creciente entre los grupos APT que buscan evitar la detección a través de infraestructura tradicionalmente monitorizada. La modularidad y la orientación a redes air-gapped suponen un desafío técnico considerable para la respuesta a incidentes”.

Implicaciones para Empresas y Usuarios

Las empresas deben revisar sus políticas de acceso a aplicaciones en la nube y reforzar los controles de seguridad en torno a los dispositivos extraíbles. El incidente subraya la necesidad de evolucionar desde modelos de seguridad perimetral hacia arquitecturas Zero Trust y segmentación lógica avanzada. Para los usuarios, la concienciación sobre los riesgos del spear-phishing y el manejo seguro de dispositivos USB es más crucial que nunca.

Conclusiones

La campaña Ruby Jumper revela la capacidad de adaptación y sofisticación de ScarCruft, que sigue explotando debilidades tanto humanas como tecnológicas. El abuso de servicios legítimos en la nube y la orientación a redes air-gapped requieren una revisión urgente de las estrategias de defensa y detección, especialmente en sectores críticos y regulados. La colaboración entre equipos de seguridad, intercambio de inteligencia y la adopción de soluciones avanzadas son pasos imprescindibles ante la evolución de las amenazas APT.

(Fuente: feeds.feedburner.com)