Exploit de kernel reutilizado en kit Coruna de iOS: relación directa con la campaña Triangulation

Introducción

El panorama de amenazas dirigido a sistemas iOS ha experimentado una evolución significativa en los últimos años, con la sofisticación creciente de los exploits y la reutilización de vulnerabilidades por parte de actores avanzados. Un reciente análisis de Kaspersky revela que el exploit de kernel utilizado en el kit de explotación Coruna —descubierto hace apenas unas semanas— es, en realidad, una versión actualizada del mismo exploit que fue empleado durante la conocida campaña Operation Triangulation en 2023. Este hallazgo supone una alerta importante para los profesionales de la ciberseguridad, ya que pone de manifiesto la persistencia de ciertos actores en explotar debilidades estructurales del ecosistema Apple.

Contexto del Incidente o Vulnerabilidad

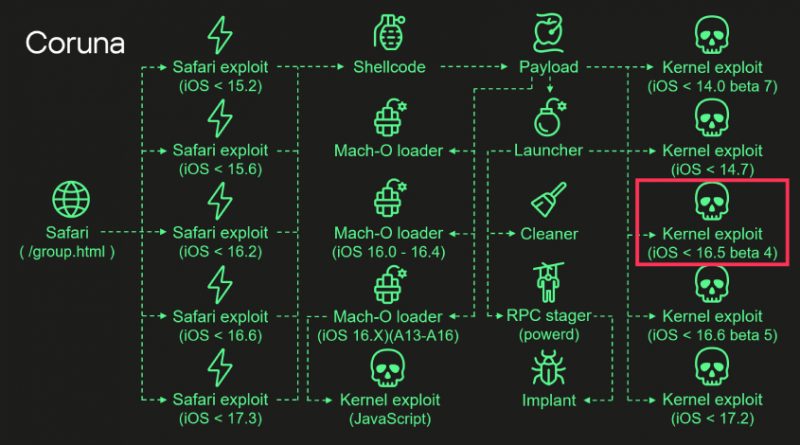

El kit Coruna fue identificado por primera vez en campañas dirigidas a dispositivos iOS de alto valor, caracterizándose por el empleo de exploits de día cero y cadenas de ataque altamente especializadas. Aunque inicialmente no existían pruebas concluyentes que vinculasen Coruna con campañas anteriores, la investigación de los expertos de Kaspersky ha permitido establecer una relación directa con Operation Triangulation, una ofensiva atribuida a grupos APT con capacidad técnica avanzada y objetivos de espionaje.

Operation Triangulation, detectada en 2023, utilizó una cadena de exploits que permitía la ejecución remota de código y la escalada de privilegios en versiones de iOS ampliamente desplegadas en entornos corporativos y gubernamentales. Las similitudes de código y los patrones de explotación han sido ahora confirmados, lo que evidencia la reutilización de recursos por parte de los atacantes.

Detalles Técnicos

El exploit de kernel actualizado en Coruna explota dos vulnerabilidades críticas (CVE-2023-32434 y CVE-2023-32439), ambas con un CVSS superior a 7,8. Estas vulnerabilidades permiten la ejecución de código arbitrario con privilegios de kernel, eludiendo las protecciones de sandboxing y el modelo de seguridad de iOS.

– CVE-2023-32434: Vulnerabilidad de corrupción de memoria en el kernel de iOS, explotable a través de entradas especialmente manipuladas desde el espacio de usuario.

– CVE-2023-32439: Fallo de validación de punteros que permite la escalada de privilegios desde procesos sin privilegios a nivel de kernel.

El vector de ataque habitualmente observado es la explotación remota a través de Safari, mediante la entrega de un payload desde páginas maliciosas o mensajes SMS. Posteriormente, se utiliza la explotación de estas CVEs para obtener persistencia y control total sobre el dispositivo comprometido. Según MITRE ATT&CK, las TTPs asociadas incluyen T1068 (Exploitation for Privilege Escalation) y T1190 (Exploit Public-Facing Application).

Los indicadores de compromiso (IoC) identificados incluyen hashes de payloads, direcciones IP de C2, y artefactos de persistencia en el sistema de archivos de iOS. Los exploits se han observado empaquetados tanto en frameworks personalizados como integrados en herramientas de post-explotación como Cobalt Strike y variantes adaptadas de Metasploit.

Impacto y Riesgos

El impacto de este tipo de ataques es crítico para organizaciones cuya operativa depende de dispositivos iOS. La explotación exitosa otorga a los atacantes acceso total al dispositivo, permitiendo la exfiltración de credenciales, datos sensibles, acceso a comunicaciones cifradas e incluso la manipulación remota de funciones del sistema. Se estima que, durante la campaña Triangulation, más de 1.200 dispositivos fueron comprometidos en Europa y Asia, con especial incidencia en sectores gubernamentales y tecnológicos.

En el plano económico, la explotación de estas vulnerabilidades podría acarrear sanciones por incumplimiento de GDPR y NIS2, además de daños reputacionales y la posible pérdida de propiedad intelectual.

Medidas de Mitigación y Recomendaciones

Apple ha publicado parches para ambas vulnerabilidades en versiones de iOS 16.5.1 y posteriores. Se recomienda a los administradores de sistemas y responsables de TI la actualización inmediata de todos los dispositivos a la última versión disponible.

Otras medidas recomendadas incluyen:

– Desactivar temporalmente la ejecución de JavaScript en Safari para usuarios de alto riesgo.

– Implementar soluciones de monitorización de tráfico (EDR/MDR) con capacidad para detectar IoC asociados a Coruna y Triangulation.

– Realizar análisis forense en dispositivos sospechosos y monitorizar el acceso a recursos internos desde dispositivos móviles.

Opinión de Expertos

Eugene Kaspersky, CEO de Kaspersky, advierte: “La reutilización de exploits demuestra la sofisticación y persistencia de ciertos actores APT. Es fundamental que las organizaciones mantengan una postura proactiva en la gestión de parches y la detección temprana de amenazas en dispositivos móviles”.

Especialistas en ciberseguridad móvil coinciden en que la exposición a este tipo de ataques seguirá creciendo, especialmente en contextos donde los dispositivos iOS se emplean como punto de entrada a redes corporativas.

Implicaciones para Empresas y Usuarios

La relación directa entre Coruna y Triangulation obliga a las organizaciones a revisar sus políticas de gestión de dispositivos, reforzando la segmentación de redes y minimizando el uso de dispositivos personales para acceso a información crítica. Los usuarios finales deben ser conscientes de los riesgos de hacer clic en enlaces desconocidos y de la importancia de mantener sus dispositivos actualizados.

Conclusiones

La reutilización de exploits en campañas avanzadas como Coruna y Triangulation subraya la necesidad de una vigilancia constante y la aplicación inmediata de parches de seguridad. El sector debe adoptar un enfoque holístico que combine la actualización tecnológica, la monitorización activa y la formación continua de usuarios y personal técnico para minimizar la superficie de ataque y anticipar futuras amenazas.

(Fuente: feeds.feedburner.com)