**Grave vulnerabilidad en Docker Engine permite eludir plugins de autorización bajo ciertas condiciones**

—

### Introducción

El ecosistema de contenedores continúa siendo un pilar fundamental para la infraestructura de TI moderna. Sin embargo, la seguridad de estas tecnologías sigue siendo un reto constante, especialmente cuando se detectan vulnerabilidades críticas en componentes clave como Docker Engine. Un reciente fallo de alta severidad, identificado como CVE-2026-34040, ha puesto en jaque los mecanismos de autorización, permitiendo evadir los controles de los plugins AuthZ en escenarios específicos. Este artículo desglosa el incidente, su trasfondo técnico y las implicaciones para los equipos de ciberseguridad encargados de proteger entornos basados en Docker.

—

### Contexto del Incidente

El 3 de julio de 2024, se hizo pública la vulnerabilidad CVE-2026-34040, con una puntuación CVSS de 8.8, que afecta a Docker Engine. Este fallo es especialmente relevante porque surge como consecuencia de un parche incompleto para la vulnerabilidad CVE-2024-41110, de severidad máxima, detectada previamente en el mismo componente durante junio de 2024. CVE-2024-41110 permitía a un atacante eludir completamente los controles de autorización definidos por plugins AuthZ, comprometiendo así el principio de mínimo privilegio en la gestión de contenedores.

A pesar de la rápida respuesta de los desarrolladores de Docker, el parche emitido demostró ser insuficiente, dando pie a un bypass alternativo que ha sido ahora formalmente registrado como CVE-2026-34040.

—

### Detalles Técnicos

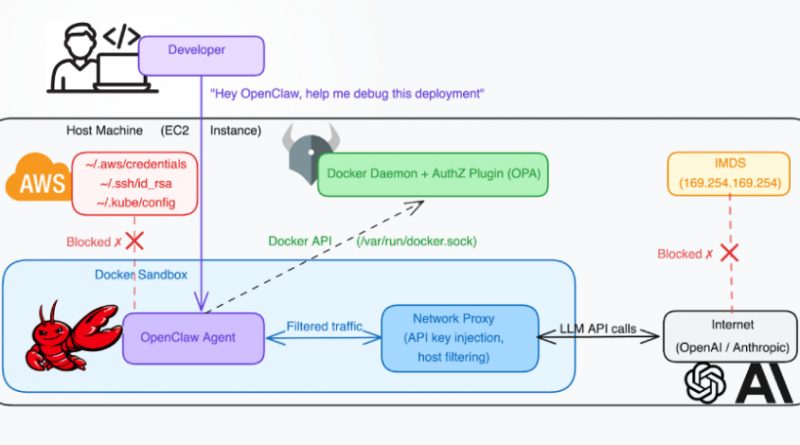

**CVE-2026-34040** afecta a las versiones de Docker Engine anteriores a la 24.0.7. El vector de ataque reside en el diseño e implementación de los Docker AuthZ plugins, concretamente en la forma en que Docker Engine valida las respuestas de los plugins de autorización ante ciertas solicitudes API.

#### Vectores de ataque

– **Bypass de AuthZ:** Un atacante con capacidad para interactuar con la API de Docker Engine puede manipular determinados parámetros y encabezados HTTP para hacer que una petición sea permitida, incluso cuando el plugin AuthZ debería denegarla.

– **Técnicas utilizadas:** El ataque aprovecha la ambigüedad en la interpretación de las respuestas de los plugins por parte de Docker Engine. Al explotar rutas no cubiertas por los controles del parche anterior, el atacante puede realizar operaciones administrativas (como la gestión de contenedores o volúmenes) sin los permisos adecuados.

– **TTPs MITRE ATT&CK:** Las tácticas asociadas incluyen “Initial Access” (TA0001) mediante explotación remota de servicios, y “Privilege Escalation” (TA0004) a través de la manipulación de políticas de autorización.

– **Indicadores de Compromiso (IoC):** Logs con solicitudes API inusuales, encabezados HTTP anómalos o la ejecución de comandos privilegiados sin trazabilidad adecuada.

#### Exploits conocidos

A fecha de publicación, se han identificado PoCs públicos que demuestran la viabilidad del ataque, algunos de ellos integrados en frameworks como Metasploit para la automatización de pruebas de penetración y red teaming.

—

### Impacto y Riesgos

El impacto de CVE-2026-34040 es considerable:

– **Escalada de privilegios:** Permite a usuarios autenticados eludir restricciones y ejecutar comandos con privilegios elevados en el host.

– **Compromiso de la infraestructura:** Un atacante podría desplegar contenedores maliciosos, modificar imágenes existentes o exfiltrar datos sensibles.

– **Cumplimiento normativo:** Organizaciones sujetas a GDPR o NIS2 pueden enfrentarse a sanciones por exposición de datos debido a brechas de control de acceso.

– **Superficie de ataque:** Según estimaciones de Shodan, más de 12.000 instancias de Docker expuestas en Internet podrían estar afectadas si no han aplicado los parches recientes.

—

### Medidas de Mitigación y Recomendaciones

– **Actualizar Docker Engine:** Es crucial implementar la versión 24.0.7 o superior, donde se ha solventado la vulnerabilidad.

– **Revisión de plugins AuthZ:** Verificar que los plugins de autorización utilizados estén alineados con las últimas directrices de seguridad y soporten las nuevas versiones de Docker.

– **Restricción del acceso a la API:** Limitar el acceso a la API de Docker Engine únicamente a redes de confianza y usuarios autenticados.

– **Monitorización y alertas:** Configurar alertas para detectar patrones anómalos en el uso de la API y revisar logs en busca de IoCs asociados.

– **Pruebas de penetración periódicas:** Simular escenarios de ataque aprovechando exploits públicos para validar la eficacia de las contramedidas.

—

### Opinión de Expertos

Investigadores de seguridad como Alexei Bulazel (Trail of Bits) y Marina Krotofil (ING Bank) coinciden en que este tipo de fallos evidencian una preocupante “deuda técnica” en proyectos open source críticos para la cadena de suministro de software. Destacan la importancia de auditar no solo el código de los componentes principales, sino también de los plugins y extensiones que amplían sus funcionalidades.

—

### Implicaciones para Empresas y Usuarios

Para equipos de seguridad y administradores de sistemas, este incidente subraya la necesidad de adoptar una estrategia de defensa en profundidad en entornos de contenedores. No basta con confiar en los controles nativos de Docker; es esencial reforzar la segmentación de red, la gestión de identidades y la monitorización continua. Además, las empresas deben considerar la integración de soluciones de escaneo de vulnerabilidades y posture management específicas para contenedores (como Aqua Security o Prisma Cloud).

—

### Conclusiones

CVE-2026-34040 es un recordatorio contundente de los riesgos asociados a la exposición de servicios críticos sin una gestión proactiva de vulnerabilidades. La rápida adopción de parches y la revisión exhaustiva de políticas de autorización son pasos ineludibles para proteger los activos empresariales en la era de la infraestructura como código.

(Fuente: feeds.feedburner.com)