Vulnerabilidad en el SDK de EngageLab expuso a millones de usuarios de wallets de criptomonedas en Android

Introducción

En las últimas semanas, han salido a la luz detalles sobre una vulnerabilidad crítica ya parcheada en EngageLab SDK, un kit de desarrollo de software de uso extendido en aplicaciones Android. Este fallo de seguridad, identificado por el equipo de Microsoft Defender, planteó riesgos severos para millones de usuarios de wallets de criptomonedas, al permitir a aplicaciones maliciosas escapar del sandbox de Android y acceder de forma no autorizada a datos privados almacenados por otras aplicaciones.

Contexto del Incidente o Vulnerabilidad

EngageLab SDK es ampliamente adoptado por desarrolladores de aplicaciones móviles, especialmente para integrar servicios de notificaciones push y mensajería. Su uso se ha popularizado en aplicaciones financieras, incluidas numerosas wallets de criptomonedas, debido a su facilidad de implementación y su soporte multiplataforma. Sin embargo, esta popularidad también ha convertido al SDK en un objetivo atractivo para los atacantes.

El equipo de investigación de Microsoft Defender identificó una vulnerabilidad de seguridad que afecta a versiones del EngageLab SDK anteriores a la 3.2.1. Este fallo permitía a cualquier aplicación instalada en el mismo dispositivo saltarse los mecanismos de sandboxing de Android, comprometiendo la confidencialidad e integridad de los datos sensibles gestionados por otras aplicaciones, como claves privadas y credenciales de acceso a wallets de criptomonedas.

Detalles Técnicos

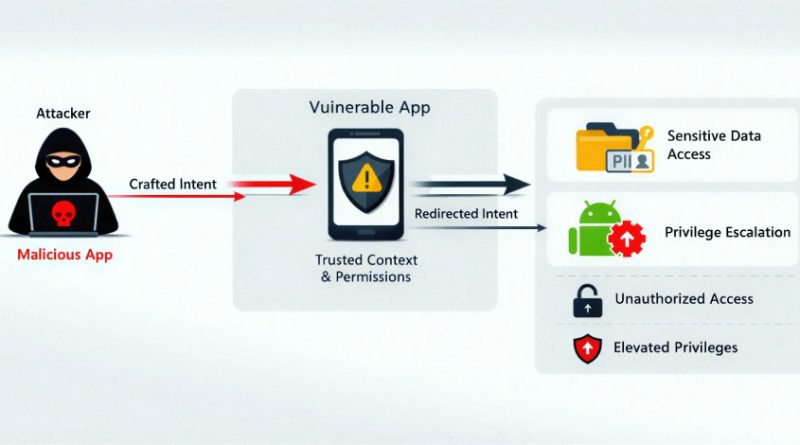

La vulnerabilidad, registrada como CVE-2024-24555, reside en la forma en que EngageLab SDK gestiona los permisos y el almacenamiento de datos interaplicación. A través de técnicas de ataque conocidas como Insecure Inter-Process Communication (IPC), un actor malicioso podía enviar solicitudes manipuladas que eran aceptadas y procesadas por el SDK vulnerable, permitiendo así el acceso a información privada almacenada en el sandbox de la aplicación víctima.

Vectores de ataque:

– Apps maliciosas instaladas en el mismo dispositivo que una wallet de criptomonedas vulnerable.

– Uso de técnicas de abuso de los mecanismos de Android Binder o Content Providers, aprovechando la falta de controles de autenticación y validación en el SDK.

– Explotación facilitada por frameworks de ataque como Metasploit, mediante módulos personalizados para IPC exploitation en Android.

TTP (MITRE ATT&CK):

– Tactic: Initial Access (TA0001)

– Technique: Exploit Public-Facing Application (T1190) y Inter-Process Communication Hijacking (T1559)

– Indicator of Compromise (IoC): Logs de acceso no autorizado a recursos privados, creación de canales IPC sospechosos, y tráfico inusual asociado a procesos de EngageLab.

Impacto y Riesgos

Se estima que más de 20 millones de usuarios de aplicaciones de criptomonedas podrían haber estado expuestos en todo el mundo, dados los datos de distribución del SDK. El impacto potencial incluye:

– Robo de claves privadas y credenciales de acceso, permitiendo la sustracción directa de fondos.

– Exfiltración de información sensible como seeds, direcciones y transacciones.

– Riesgo de fraude, suplantación de identidad y pérdida total de activos digitales.

Desde el punto de vista económico, los incidentes relacionados con la explotación de wallets de criptomonedas han causado pérdidas superiores a los 200 millones de dólares en los últimos años, según datos de Chainalysis. Un exploit masivo aprovechando esta vulnerabilidad habría incrementado significativamente esa cifra.

Medidas de Mitigación y Recomendaciones

EngageLab ya ha publicado parches de seguridad en la versión 3.2.1 del SDK y posteriores. Se recomienda encarecidamente a desarrolladores y responsables de seguridad:

– Auditar y actualizar de inmediato cualquier aplicación que integre EngageLab SDK a la versión más reciente.

– Analizar el código fuente en busca de llamadas inseguras a IPC y aplicar controles de autenticación robustos.

– Implementar mecanismos de detección de actividades anómalas en apps móviles (Mobile Threat Defense).

– Revisar los permisos concedidos a aplicaciones instaladas y restringir el acceso a recursos críticos.

– Realizar análisis forense de dispositivos que hayan ejecutado apps potencialmente vulnerables para identificar compromisos.

Opinión de Expertos

Especialistas como Sergio de los Santos, Director de Innovación en Ciberseguridad de Telefónica Tech, destacan la importancia de auditar componentes de terceros: “La cadena de suministro del software es uno de los vectores de ataque más explotados actualmente. Un SDK vulnerable puede servir de puerta trasera para miles de aplicaciones”.

Por su parte, investigadores de Kaspersky subrayan el crecimiento de ataques dirigidos a wallets móviles y la necesidad de combinar protección a nivel de aplicación y dispositivo, así como el cumplimiento de normativas como GDPR y NIS2 para proteger datos personales y evitar sanciones.

Implicaciones para Empresas y Usuarios

Las empresas que desarrollan o distribuyen wallets de criptomonedas deben revisar urgentemente sus procesos de integración de software de terceros y reforzar los controles de seguridad en sus aplicaciones. Los usuarios, por su parte, deben asegurarse de instalar siempre actualizaciones, limitar la instalación de apps desconocidas y utilizar soluciones de protección móvil.

Desde la perspectiva regulatoria, el incidente subraya la obligación de los responsables de tratamiento de datos de comunicar brechas de seguridad bajo el RGPD y la importancia de la gestión de vulnerabilidades en el marco de NIS2 para infraestructuras críticas y servicios esenciales.

Conclusiones

La vulnerabilidad en EngageLab SDK constituye un ejemplo paradigmático de los riesgos asociados al uso de componentes de terceros en el desarrollo de aplicaciones críticas como las wallets de criptomonedas. Una gestión proactiva de actualizaciones, auditorías de seguridad y concienciación de usuarios y desarrolladores es esencial para minimizar el impacto de futuras amenazas. La colaboración entre el sector privado y organismos reguladores será clave para reforzar la resiliencia frente a ataques cada vez más sofisticados en el ecosistema móvil.

(Fuente: feeds.feedburner.com)