Actor de amenazas Mr_Rot13 explota vulnerabilidad crítica en cPanel para desplegar backdoor Filemanager

1. Introducción

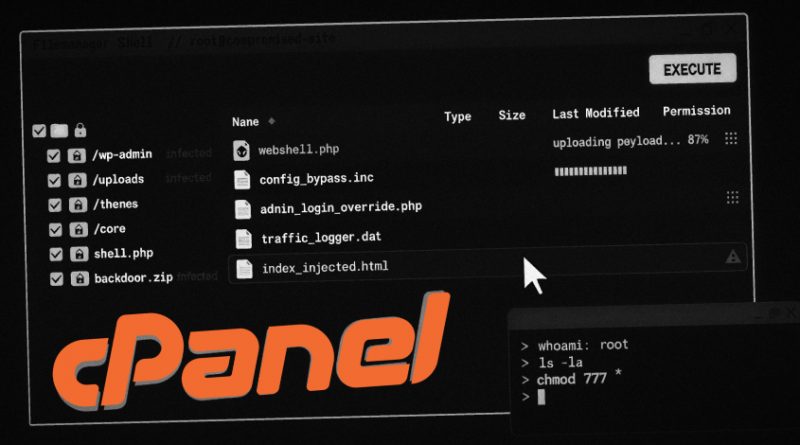

La seguridad de los paneles de control de hosting es fundamental para la integridad y disponibilidad de los servicios web. Recientemente, se ha detectado una campaña activa atribuida al actor de amenazas conocido como Mr_Rot13, quien está explotando una vulnerabilidad crítica recién divulgada en cPanel y WebHost Manager (WHM). El objetivo de estos ataques es la implantación de un backdoor sofisticado, identificado como Filemanager, en entornos comprometidos. Este incidente pone de manifiesto la importancia de la gestión proactiva de vulnerabilidades en infraestructuras de hosting compartido y servidores dedicados, especialmente ante el auge de ataques dirigidos contra plataformas ampliamente desplegadas como cPanel.

2. Contexto del Incidente o Vulnerabilidad

El vector de ataque pivota en torno a CVE-2026-41940, una vulnerabilidad de severidad crítica que afecta a cPanel y WHM en versiones aún ampliamente desplegadas en entornos productivos. Esta debilidad permite a un atacante remoto eludir los mecanismos de autenticación y, en consecuencia, obtener privilegios elevados sobre el panel de control. Dada la cuota de mercado de cPanel en el sector del hosting web, estimada en torno al 20% a nivel global según W3Techs, el impacto potencial es considerable, especialmente para proveedores de servicios gestionados (MSP) y empresas de alojamiento compartido.

La atribución a Mr_Rot13, un actor identificado previamente en foros clandestinos por actividades similares, se basa en análisis de infraestructura, patrones de TTP (tácticas, técnicas y procedimientos) y la reutilización de artefactos maliciosos en campañas previas. La operación fue detectada en el segundo trimestre de 2024, coincidiendo con la publicación pública del exploit para CVE-2026-41940.

3. Detalles Técnicos

CVE-2026-41940 es una vulnerabilidad de autenticación insuficiente en cPanel y WHM, que permite a un atacante remoto eludir los controles de acceso mediante la manipulación de determinadas cabeceras HTTP y parámetros del endpoint de autenticación. El exploit, ya disponible en repositorios de exploit públicos y frameworks como Metasploit, permite la ejecución remota de comandos arbitrarios como root en sistemas afectados.

La secuencia de ataque detectada, alineada con técnicas MITRE ATT&CK como «Exploitation for Privilege Escalation» (T1068) y «Valid Accounts» (T1078), implica:

– Detección automatizada de hosts vulnerables mediante escaneo masivo.

– Envío de payloads diseñados para eludir autenticación en el endpoint vulnerable.

– Implantación del backdoor Filemanager, que proporciona acceso persistente y capacidades de gestión remota de archivos.

– Utilización de mecanismos de evasión como ofuscación de payloads y borrado de logs locales.

Los indicadores de compromiso (IoC) observados incluyen artefactos PHP inusuales en rutas del sistema asociadas a cPanel, conexiones salientes a direcciones IP previamente vinculadas a infraestructura de Mr_Rot13, y la presencia de archivos denominados “filemanager.php” o variantes.

4. Impacto y Riesgos

El impacto de la explotación de CVE-2026-41940 es severo: permite el control total del entorno afectado, el robo o manipulación de datos alojados, la distribución de malware secundario y la potencial escalada lateral dentro de redes corporativas. Se han reportado incidentes en proveedores de hosting de Europa y América con pérdidas económicas estimadas en decenas de miles de euros por la interrupción de servicios y la gestión de incidentes.

A nivel normativo, la exposición de datos personales o información sensible podría implicar sanciones bajo el Reglamento General de Protección de Datos (GDPR) y, en el caso de operadores esenciales, bajo la Directiva NIS2.

5. Medidas de Mitigación y Recomendaciones

– Aplicar de inmediato los parches de seguridad proporcionados por cPanel para mitigar CVE-2026-41940.

– Auditar logs de acceso y autenticación en busca de patrones anómalos o accesos no autorizados.

– Implementar segmentación y restricciones de acceso a los paneles de control, limitando su exposición a direcciones IP de confianza.

– Desplegar soluciones EDR con capacidades de detección de webshells y comportamiento anómalo en servidores web.

– Mantener actualizado el inventario de activos y realizar análisis de vulnerabilidades periódicos.

6. Opinión de Expertos

Analistas de ciberinteligencia señalan que la rapidez con la que actores como Mr_Rot13 explotan vulnerabilidades de día cero en plataformas críticas demuestra la sofisticación y la monetización inmediata de estas campañas. Desde el equipo de respuesta a incidentes de S21sec advierten: “Las plataformas de hosting, por su naturaleza multiusuario y la criticidad de los servicios que soportan, deben priorizar la aplicación de parches y la monitorización activa de accesos.”

7. Implicaciones para Empresas y Usuarios

Para empresas que dependen de cPanel y WHM, este incidente subraya la necesidad de estrategias de parcheo acelerado y de una defensa en profundidad. Los clientes finales pueden verse afectados por la exposición de información personal y la indisponibilidad de servicios. Además, los proveedores de hosting pueden enfrentar reclamaciones y sanciones regulatorias bajo GDPR y NIS2 si no demuestran una gestión diligente de incidentes.

8. Conclusiones

La explotación de CVE-2026-41940 por parte de Mr_Rot13 y la implantación del backdoor Filemanager evidencian la urgencia de fortalecer la seguridad en plataformas de hosting. Mantener una postura de seguridad proactiva, combinando actualización continua, monitorización y respuesta rápida, es esencial para mitigar riesgos en un entorno donde la explotación automatizada de vulnerabilidades es cada vez más frecuente y devastadora.

(Fuente: feeds.feedburner.com)