Jenkins Marketplace comprometido: Detectan versión modificada del plugin AST de Checkmarx

Introducción

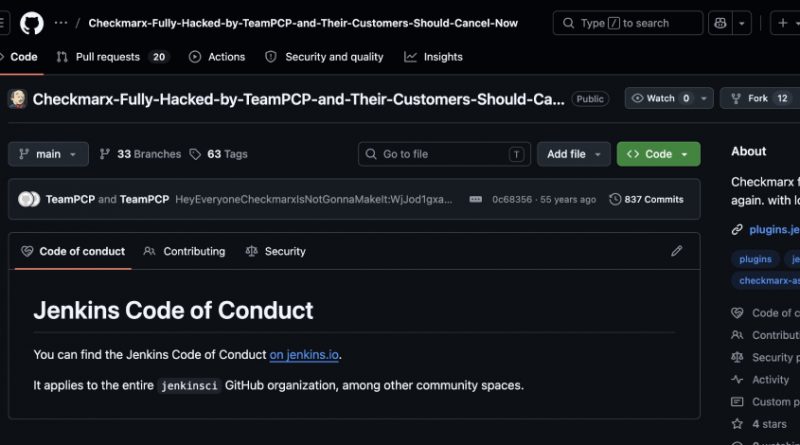

El ecosistema de Jenkins, ampliamente utilizado en la automatización de CI/CD, ha sido objeto de un incidente de seguridad relevante: la presencia de una versión modificada y maliciosa del plugin AST de Checkmarx en el Jenkins Marketplace. El incidente, confirmado recientemente por Checkmarx, pone de manifiesto los riesgos inherentes a la cadena de suministro de software y la importancia de la verificación continua de integridad en los componentes de terceros. En este artículo, realizamos un análisis técnico detallado dirigido a profesionales de la ciberseguridad para entender el alcance, las implicaciones y las medidas de respuesta ante esta amenaza.

Contexto del Incidente

El 17 de diciembre de 2023, Checkmarx detectó que una versión no autorizada de su plugin AST (Application Security Testing) fue publicada en el Jenkins Marketplace, plataforma oficial para la distribución de extensiones del popular sistema de integración continua. El incidente afecta a todas las organizaciones que hayan instalado o actualizado el plugin después de esa fecha, especialmente si no han verificado la integridad y procedencia de la versión instalada.

Checkmarx ha señalado que únicamente la versión 2.0.13-829.vc72453fa_1c16 publicada el 17 de diciembre de 2023 (o anteriores) son consideradas legítimas y libres de alteraciones maliciosas. El incidente pone en cuestión la seguridad del proceso de publicación de plugins en Jenkins y reabre el debate sobre la necesidad de controles más estrictos en los repositorios públicos de software.

Detalles Técnicos

Hasta la fecha, la versión modificada no cuenta todavía con un identificador CVE asignado, aunque se espera que se publique en breve dada la gravedad potencial del compromiso. Los análisis preliminares indican que la versión maliciosa incorpora código adicional no presente en los repositorios oficiales de Checkmarx, con funcionalidades orientadas a la exfiltración de datos y posible ejecución remota de comandos (RCE).

Vectores de ataque y TTP (MITRE ATT&CK):

– Initial Access: El atacante logró publicar una versión alterada del plugin en el Marketplace, facilitando la distribución a través de actualizaciones automáticas en Jenkins.

– Execution: El código malicioso es activado al utilizar flujos de CI/CD que dependan del plugin comprometido.

– Collection y Exfiltration: El plugin modificado puede recopilar variables de entorno, credenciales de Jenkins y tokens API, enviándolos a un servidor externo controlado por el atacante.

– Persistence: No se han observado mecanismos de persistencia adicionales más allá de la propia instalación del plugin.

Indicadores de compromiso (IoC):

– Hash SHA256 de la versión maliciosa (pendiente de publicación).

– URLs y dominios C2 observados: checkmarx-ast-updates[.]com, ast-jenkins[.]io

– Cambios en los archivos .groovy y .java no presentes en la release legítima.

– Conexiones salientes no autorizadas desde los nodos de Jenkins a direcciones IP ajenas a la infraestructura corporativa.

Impacto y Riesgos

La superficie de ataque expuesta es considerable. Según datos de Jenkins.io, el plugin AST de Checkmarx es utilizado por más de 3.500 organizaciones a nivel global, muchas de ellas en sectores críticos como banca, telecomunicaciones y administración pública. Un análisis de Shodan revela más de 1.200 instancias de Jenkins expuestas a Internet potencialmente vulnerables a este vector.

Los riesgos principales identificados son:

– Robo de credenciales, secretos y tokens de CI/CD.

– Compromiso de pipelines, con posibilidad de inyección de código malicioso en artefactos de producción.

– Cumplimiento normativo: potencial violación de GDPR y NIS2 por fuga de datos y falta de control en la cadena de suministro de software.

Medidas de Mitigación y Recomendaciones

Checkmarx recomienda realizar una auditoría inmediata de los plugins instalados en Jenkins. Los pasos concretos para mitigar el riesgo incluyen:

1. Verificar la versión instalada del plugin AST y desinstalar cualquier release posterior a la 2.0.13-829.vc72453fa_1c16.

2. Revisar logs de Jenkins en busca de conexiones salientes sospechosas e indicadores de compromiso.

3. Rotar todas las credenciales y secretos gestionados por el servidor Jenkins afectado.

4. Implementar restricciones de acceso y actualización automática de plugins únicamente desde fuentes verificadas.

5. Aplicar segmentación de red y limitar la exposición de Jenkins a Internet.

6. Suscribirse a alertas de seguridad del Jenkins Marketplace y repositorios oficiales de plugins.

Opinión de Expertos

Expertos en seguridad de la cadena de suministro como SANS y ENISA han alertado reiteradamente sobre el crecimiento de ataques que aprovechan la confianza en repositorios públicos. Para David Pérez, CISO de una multinacional tecnológica española, “este incidente refuerza la necesidad de firmar digitalmente todos los plugins y exigir verificaciones de integridad automáticas antes de cada despliegue en entornos críticos”.

Implicaciones para Empresas y Usuarios

El incidente subraya la importancia de adoptar una postura proactiva en la gestión de la seguridad en entornos DevOps. Más allá de la remediación puntual, las empresas deben revisar sus políticas de consumo de software de terceros, aplicar principios de zero trust y establecer procedimientos de respuesta ante incidentes alineados con las normativas GDPR y NIS2, que exigen la notificación temprana de brechas de seguridad.

Conclusiones

La publicación de una versión modificada y maliciosa del plugin AST de Checkmarx en el Jenkins Marketplace representa un claro recordatorio de la fragilidad de la cadena de suministro de software y la necesidad de controles de seguridad exhaustivos. La verificación de versiones, la monitorización de indicadores de compromiso y la formación continua de los equipos técnicos son pilares fundamentales para mitigar amenazas similares en el futuro.

(Fuente: feeds.feedburner.com)