Ataque de la cadena de suministro compromete paquetes npm vinculados a SAP con malware roba credenciales

Introducción

En las últimas semanas, varios equipos de investigación en ciberseguridad han detectado una sofisticada campaña de ataque a la cadena de suministro dirigida explícitamente a entornos que utilizan SAP y sus paquetes npm relacionados. El ataque, que se autodenomina «mini Shai-Hulud», ha sido reportado por firmas especializadas como Aikido Security, SafeDep, Socket, StepSecurity y Wiz (propiedad de Google), y ha puesto en jaque la integridad de los ecosistemas JavaScript y cloud de SAP. Este incidente pone de manifiesto la creciente exposición de las plataformas de desarrollo a ataques que buscan infiltrar malware en el ciclo de vida del software, comprometiendo la confidencialidad de credenciales y datos críticos para las organizaciones.

Contexto del incidente

La campaña «mini Shai-Hulud» se engloba dentro de la tendencia ascendente de ataques a la cadena de suministro, en la que actores maliciosos comprometen componentes de software ampliamente utilizados, como paquetes npm, para propagar código malicioso aguas abajo hacia entornos productivos empresariales. SAP, como uno de los principales proveedores mundiales de soluciones empresariales basadas en la nube y tecnologías JavaScript, se convierte en un objetivo de alto valor debido al acceso transversal que sus librerías y paquetes tienen dentro de las organizaciones.

El vector de ataque se centra en la publicación y manipulación de paquetes npm que aparentan estar relacionados con el ecosistema de SAP, aprovechando la confianza inherente que los desarrolladores depositan en los repositorios públicos y la dificultad de verificar manualmente la legitimidad de cada dependencia.

Detalles técnicos: CVE, vectores de ataque y TTP

Los análisis preliminares de los investigadores han identificado que los atacantes han publicado varios paquetes npm bajo nombres y descripciones aparentemente legítimas, emulando dependencias oficiales de SAP para JavaScript y aplicaciones cloud. Aunque aún no se ha asignado un identificador CVE específico al incidente, el TTP predominante se alinea con la técnica MITRE ATT&CK T1195.002 (Supply Chain Compromise: Compromise Software Dependencies and Development Tools).

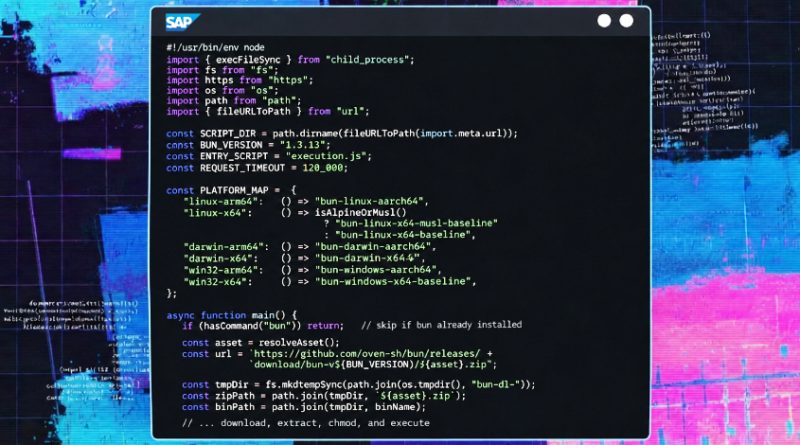

El malware introducido actúa principalmente como un stealer de credenciales, recolectando variables de entorno, archivos de configuración y tokens de acceso a servicios cloud. El payload malicioso se activa en la fase de instalación (postinstall) del paquete npm, ejecutando scripts ofuscados en Node.js diseñados para evadir soluciones EDR y mecanismos de detección tradicionales.

Entre los indicadores de compromiso (IoC) identificados se encuentran:

– Hashes SHA256 de los paquetes maliciosos.

– Dominios y direcciones IP de los servidores C2 utilizados para exfiltración.

– Strings y artefactos presentes en los scripts postinstall.

– Nombres de paquetes npm falsificados (ejemplo: “@sap-cloud-sdk/corex”, “sap-cloud-sdk-utils”).

Hasta la fecha, algunos exploits han sido publicados y adaptados rápidamente en frameworks como Metasploit para facilitar pruebas de concepto y auditorías internas.

Impacto y riesgos

El alcance del ataque es considerable, con una rápida propagación inicial antes de la intervención de los equipos de seguridad y la retirada de los paquetes comprometidos del repositorio npm. Según estimaciones de los investigadores, hasta un 7% de los proyectos JavaScript empresariales que integran SAP SDK podrían haberse visto expuestos, lo que implica centenares de organizaciones a nivel global.

El principal riesgo reside en la exfiltración de credenciales, claves de API y secretos de infraestructura cloud, lo que podría permitir a los atacantes pivotar hacia entornos internos, realizar movimientos laterales, comprometer servicios críticos y facilitar ataques de ransomware o extorsión. El incidente también puede activar obligaciones legales bajo normativas como GDPR y NIS2, dada la posible filtración de datos personales y empresariales.

Medidas de mitigación y recomendaciones

Las organizaciones deben:

– Auditar inmediatamente sus dependencias npm en busca de paquetes sospechosos o recientemente añadidos relacionados con SAP.

– Aplicar controles de lista blanca y verificación de integridad para todas las dependencias de terceros.

– Configurar sistemas de CI/CD que deshabiliten la ejecución automática de scripts postinstall, especialmente en entornos de producción.

– Implementar herramientas de escaneo de seguridad de dependencias como Snyk, Socket o dependabot.

– Monitorear logs de acceso y tráfico de red para identificar posibles exfiltraciones hacia dominios IoC reconocidos.

– Actualizar y rotar todas las credenciales y secretos potencialmente expuestos.

Opinión de expertos

Según Daniel Miessler, consultor de seguridad y autor del OWASP Top 10, “la cadena de suministro se ha convertido en el eslabón más débil en el desarrollo de software moderno. La confianza ciega en paquetes de terceros, especialmente en ecosistemas tan críticos como SAP, debe ser reevaluada mediante políticas de seguridad más restrictivas y automatizadas”. Por su parte, los responsables de Aikido Security destacan la rapidez con la que los atacantes adaptan técnicas de ataque, subrayando la importancia de la vigilancia continua y la colaboración sectorial.

Implicaciones para empresas y usuarios

El incidente refuerza la necesidad de que los equipos de seguridad y DevOps colaboren estrechamente en la adopción de mecanismos de validación y monitoreo de dependencias. Las empresas deben revisar sus políticas de adquisición e integración de software, priorizando la procedencia y autenticidad de los componentes utilizados. Los usuarios y desarrolladores, por su parte, deben ser formados en la identificación de señales de alerta y la notificación temprana de incidentes.

Conclusiones

El ataque “mini Shai-Hulud” evidencia que la cadena de suministro sigue siendo uno de los vectores más peligrosos y difíciles de controlar en el desarrollo de software moderno. La sofisticación y el impacto potencial de estos ataques obligan a las organizaciones a adoptar un enfoque proactivo, combinando tecnología, procesos y concienciación para mitigar riesgos y cumplir con las exigentes normativas europeas de ciberseguridad.

(Fuente: feeds.feedburner.com)