Campaña de ataque a la cadena de suministro explota paquetes «sleeper» en Ruby y Go para persistencia y robo de credenciales

1. Introducción

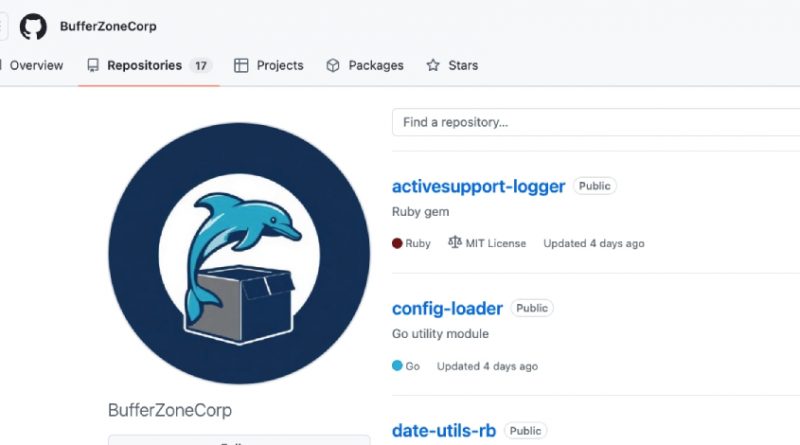

En las últimas semanas, se ha detectado una sofisticada campaña de ataque a la cadena de suministro de software que utiliza paquetes «sleeper» como vector para la distribución de cargas maliciosas. Esta táctica, que ha sido atribuida al usuario de GitHub “BufferZoneCorp”, se apoya en la publicación de repositorios que alojan gems de Ruby y módulos de Go adulterados. El objetivo de esta operación es múltiple: robo de credenciales, manipulación de flujos CI/CD mediante GitHub Actions y establecimiento de persistencia mediante el acceso SSH no autorizado.

2. Contexto del Incidente

La cadena de suministro de software sigue siendo uno de los puntos más críticos en la seguridad de las organizaciones modernas, especialmente con la creciente dependencia de paquetes de terceros. En esta campaña, los atacantes han optado por la técnica de sleeper packages, que consiste en distribuir paquetes aparentemente benignos que, tras un periodo de latencia o a partir de ciertas condiciones, activan cargas maliciosas. La operación fue identificada tras el análisis de varios repositorios sospechosos bajo la cuenta “BufferZoneCorp”, cuyo patrón de comportamiento encaja con campañas recientes de software supply chain attacks detectadas en 2023 y 2024.

3. Detalles Técnicos

La táctica empleada por “BufferZoneCorp” se centra en la distribución de gems Ruby y módulos Go contaminados, que permanecen inactivos hasta que ciertas condiciones de ejecución son satisfechas. Este enfoque dificulta la detección mediante análisis estático y automatizado.

– **CVE y vectores de ataque:** Aunque no se ha publicado aún un CVE específico para esta campaña, la técnica de inyección maliciosa aprovecha la confianza implícita en repositorios públicos y gestores de dependencias (Bundler para Ruby, Go Modules para Go). El vector inicial es la instalación inadvertida del paquete comprometido, generalmente por desarrolladores o integraciones CI/CD.

– **TTP según MITRE ATT&CK:**

– T1195.002 (Supply Chain Compromise: Compromise Software Dependencies & Development Tools)

– T1059 (Command and Scripting Interpreter)

– T1078 (Valid Accounts)

– T1562 (Impair Defenses)

– **Exploits y frameworks empleados:** La carga maliciosa incluye scripts que extraen credenciales, modifican flujos de trabajo en GitHub Actions (workflow tampering) y establecen puertas traseras SSH. Se han detectado indicadores de uso de frameworks como Metasploit para la obtención y explotación de shells, así como técnicas de persistencia y movimiento lateral.

– **IoC relevantes:**

– Repositorios GitHub: “BufferZoneCorp/XXXX”

– Gems: “bufferzone-util”, “bufferzone-core”

– Go modules: “github.com/bufferzonecorp/util”

– Hashes de archivos y direcciones IP de C2 (disponibles en informes de threat intelligence actualizados)

4. Impacto y Riesgos

El alcance potencial de la campaña es significativo, especialmente para organizaciones que automatizan la gestión de dependencias o emplean flujos CI/CD basados en GitHub Actions. El riesgo se multiplica por la posibilidad de robo de credenciales (tanto de usuarios como de servicios), manipulación de procesos de integración continua y la persistencia mediante SSH, que permite a los atacantes mantener el acceso incluso si se detecta la intrusión inicial.

Según estimaciones recientes, hasta un 30% de los proyectos empresariales utiliza dependencias Ruby o Go de repositorios públicos, lo que amplifica el riesgo de exposición. Además, la manipulación de pipelines CI/CD puede suponer una violación de la integridad de la cadena de suministro, con impacto directo en la seguridad de los productos finales y la privacidad de datos protegidos bajo GDPR y NIS2.

5. Medidas de Mitigación y Recomendaciones

– **Revisión de dependencias:** Auditar exhaustivamente los paquetes y módulos de Ruby y Go, validando su procedencia y reputación.

– **Bloqueo de dependencias indirectas:** Configurar gestores de paquetes para evitar la instalación automática de dependencias no verificadas.

– **Monitorización de flujos CI/CD:** Implementar controles sobre los workflows de GitHub Actions, restringiendo permisos y monitorizando cambios inesperados.

– **Detección y respuesta:** Desplegar reglas específicas de EDR/SIEM para identificar IoC asociados y comportamientos anómalos en el tráfico SSH y actividades de repositorios.

– **Política de rotación de credenciales:** Restablecer credenciales potencialmente expuestas y aplicar autenticación multifactor en todos los accesos críticos.

6. Opinión de Expertos

Analistas de distintas firmas de threat intelligence destacan la sofisticación de la campaña, señalando que la técnica de sleeper packages representa una evolución respecto a los ataques de typosquatting y dependency confusion. Según María Roldán, CISO de una multinacional tecnológica, “la persistencia mediante SSH y la manipulación de pipelines CI/CD convierten este ataque en una amenaza transversal que afecta tanto a la continuidad del negocio como a la integridad del desarrollo software”.

7. Implicaciones para Empresas y Usuarios

La campaña subraya la necesidad de adoptar una postura de seguridad zero trust en el consumo de software de terceros. Las empresas deben reforzar los procesos de revisión y validación de dependencias, así como educar a los equipos de desarrollo sobre los riesgos inherentes a la cadena de suministro. Para los usuarios finales, el impacto puede traducirse en brechas de privacidad y exposición de datos personales, lo que podría derivar en sanciones regulatorias conforme al GDPR y la nueva directiva NIS2.

8. Conclusiones

Los ataques a la cadena de suministro de software continúan su escalada en sofisticación y alcance, con campañas como la de “BufferZoneCorp” que explotan sleeper packages para evadir controles y maximizar el impacto. La detección temprana, la gestión proactiva de dependencias y la monitorización continua de entornos CI/CD son esenciales para mitigar este tipo de amenazas. El sector debe anticipar una mayor profesionalización de estas campañas, incrementando la necesidad de colaboración entre desarrolladores, equipos de seguridad y proveedores de software.

(Fuente: feeds.feedburner.com)