Campaña VENOMOUS#HELPER: Uso Malicioso de Software RMM Legitimo en Ataques de Phishing Multivector

Introducción

Desde abril de 2025, se ha detectado una sofisticada campaña de phishing, identificada como VENOMOUS#HELPER, que destaca por el uso innovador de software legítimo de Remote Monitoring and Management (RMM) para establecer accesos remotos persistentes en sistemas comprometidos. Según informes de Securonix, este grupo ha logrado afectar a más de 80 organizaciones, principalmente en Estados Unidos, aunque la amenaza es extrapolable a cualquier sector geográfico y vertical empresarial. El modus operandi de la campaña supone una evolución en las tácticas de abuso de herramientas legítimas, dificultando tanto la detección como la respuesta de los equipos de seguridad.

Contexto del Incidente o Vulnerabilidad

La campaña VENOMOUS#HELPER pone de relieve una tendencia creciente en la que los actores de amenazas reutilizan soluciones de administración remota ampliamente utilizadas por equipos de IT y soporte técnico. En este caso, los atacantes distribuyen binarios de RMM legítimos a través de campañas de phishing multivector, lo que les permite eludir muchas de las defensas tradicionales, como las listas blancas de aplicaciones y los sistemas de detección basados en firmas. El uso de aplicaciones legítimas como AnyDesk, Atera o ConnectWise Control complica la distinción entre actividad maliciosa y operaciones legítimas, incrementando la superficie de ataque y la persistencia.

Detalles Técnicos

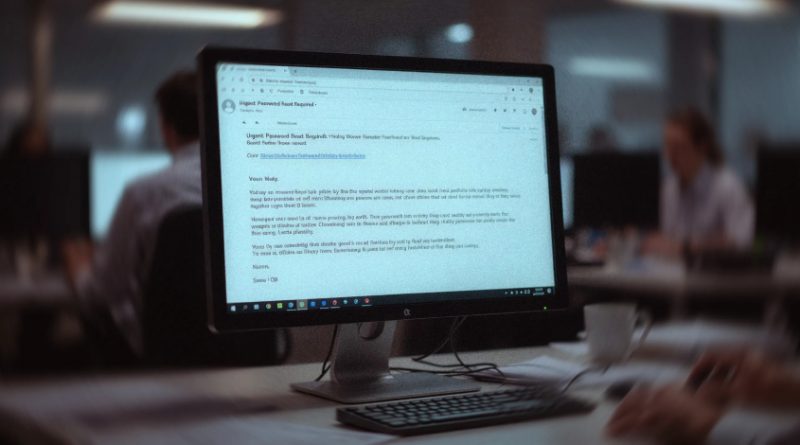

La campaña aprovecha distintos vectores de entrada, principalmente correos electrónicos de phishing que simulan ser comunicaciones internas o avisos de soporte IT. Los mensajes incluyen enlaces o ficheros adjuntos que, al ejecutarse, descargan e instalan software RMM legítimo, pero preconfigurado para comunicarse con servidores controlados por los atacantes.

– CVEs relevantes: Si bien el ataque explota funcionalidades legítimas y no vulnerabilidades específicas, se observa que en algunos casos se combinan con exploits de escalada de privilegios locales (p.ej. CVE-2023-38831, CVE-2024-21338) para asegurar la persistencia.

– TTPs MITRE ATT&CK: Las técnicas más representativas incluyen T1566.001 (Phishing: Spearphishing Attachment), T1219 (Remote Access Software), T1055 (Process Injection) y T1071 (Application Layer Protocol).

– IoCs (Indicadores de Compromiso): Se han identificado hashes de instaladores RMM, direcciones IP de C2 asociadas y dominios de phishing. Los artefactos suelen hallarse en rutas de usuario bajo nombres que simulan aplicaciones de confianza.

– Herramientas y Frameworks: Aunque el software RMM es legítimo, se ha visto la integración con frameworks como Metasploit para la post-explotación y movimiento lateral, y el uso de Cobalt Strike en fases avanzadas para el control de dispositivos.

Impacto y Riesgos

La campaña VENOMOUS#HELPER ha conseguido comprometer a más de 80 organizaciones, afectando a sectores como financiero, salud, manufactura y administración pública. La utilización de RMM legítimo permite a los atacantes mantener acceso persistente, realizar exfiltración de datos, desplegar ransomware y ejecutar ataques de supply chain. El impacto económico es significativo, con estimaciones que superan los 5 millones de dólares en daños directos e indirectos. Además, la dificultad para detectar la actividad maliciosa incrementa el tiempo medio de permanencia (dwell time) en los sistemas comprometidos, lo que agrava los riesgos de cumplimiento normativo, especialmente en el marco del GDPR y la Directiva NIS2.

Medidas de Mitigación y Recomendaciones

1. Auditoría y control de instalaciones de software RMM, limitando su uso únicamente a equipos y cuentas autorizadas.

2. Implementación de políticas de aplicación restrictivas (AppLocker, WDAC) que impidan la ejecución de binarios RMM fuera de contextos aprobados.

3. Monitoreo continuo de conexiones salientes hacia dominios y direcciones IP asociadas a IoCs publicados.

4. Refuerzo de campañas de concienciación para empleados sobre phishing avanzado y suplantación de soporte IT.

5. Uso de EDRs avanzados capaces de correlacionar el uso de software legítimo con patrones de comportamiento anómalos.

6. Segmentación de red y privilegios mínimos para reducir el radio de acción en caso de compromiso.

Opinión de Expertos

Especialistas en ciberseguridad como Jaime Beltrán, CISO de una multinacional europea, advierten: “La normalización del uso de herramientas RMM por parte de atacantes obliga a las empresas a revisar en profundidad sus procesos de gestión y monitorización de software. La detección basada únicamente en firmas es insuficiente; la analítica avanzada de comportamiento es clave para identificar estos ataques”. Por su parte, analistas de Securonix subrayan la necesidad de actualizar los playbooks de respuesta ante incidentes para contemplar la manipulación de herramientas legítimas.

Implicaciones para Empresas y Usuarios

El abuso de soluciones RMM legítimas plantea desafíos significativos para equipos SOC, administradores de sistemas y consultores de ciberseguridad. Las organizaciones deben adaptar sus controles a un entorno donde la línea entre lo legítimo y lo malicioso es cada vez más difusa, especialmente ante auditorías de cumplimiento GDPR o NIS2. La formación continua y la colaboración interdepartamental son esenciales para mitigar el riesgo.

Conclusiones

La campaña VENOMOUS#HELPER marca un punto de inflexión en la evolución de las amenazas avanzadas, demostrando que la seguridad debe ir más allá de la simple gestión de vulnerabilidades y centrarse en la detección de abusos en herramientas y procesos legítimos. Los equipos de seguridad deben reforzar sus capacidades de monitoreo e investigación para anticipar y responder a estos incidentes, adaptando su estrategia a un panorama de amenazas en constante transformación.

(Fuente: feeds.feedburner.com)