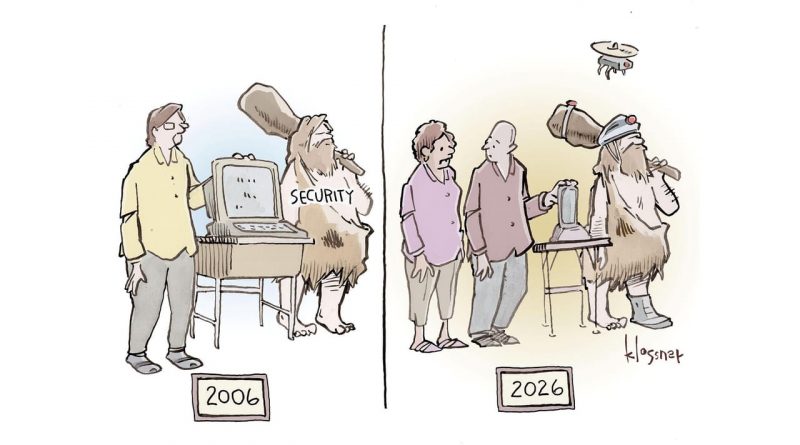

Las dos décadas que cambiaron el juego: lecciones aprendidas y amenazas persistentes en ciberseguridad

Introducción

El sector de la ciberseguridad ha experimentado en los últimos veinte años una transformación radical, impulsada tanto por la evolución de las amenazas como por el desarrollo de nuevas tecnologías defensivas y ofensivas. Desde la proliferación de gusanos como Blaster y Sasser a principios de los 2000, hasta la sofisticación actual de los ataques de ransomware y las APT (Advanced Persistent Threats), los profesionales del sector han debido adaptarse a un entorno cada vez más hostil y complejo. Este artículo realiza un análisis técnico y detallado de los hitos, tendencias y desafíos que han marcado las dos últimas décadas de ciberseguridad, con especial atención a los incidentes más relevantes, los marcos regulatorios vigentes y las implicaciones para organizaciones y usuarios.

Contexto del Incidente o Vulnerabilidad

Durante este periodo, la superficie de ataque se ha expandido exponencialmente. El auge de la computación en la nube, la adopción masiva de dispositivos IoT y el teletrabajo han creado nuevos vectores de ataque. Incidentes como el de SolarWinds en 2020, que comprometió a más de 18.000 organizaciones, o la vulnerabilidad crítica Log4Shell (CVE-2021-44228) que afectó a millones de sistemas, han puesto de manifiesto la insuficiencia de los enfoques tradicionales de seguridad perimetral. Además, la industrialización del cibercrimen y la profesionalización de los grupos de ransomware, como Conti o LockBit, han incrementado la frecuencia y el impacto de los incidentes.

Detalles Técnicos

Desde el punto de vista técnico, la sofisticación de las TTP (Tácticas, Técnicas y Procedimientos) documentadas por el marco MITRE ATT&CK ha obligado a los equipos de defensa a evolucionar sus estrategias. El uso de exploits de día cero (zero-day) —como los explotados por Metasploit o Cobalt Strike— y la automatización de ataques mediante frameworks ofensivos han facilitado campañas a gran escala. Por ejemplo, la explotación de vulnerabilidades como CVE-2017-0144 (EternalBlue) permitió el despliegue masivo de WannaCry, afectando a más de 230.000 equipos en 150 países. Los Indicadores de Compromiso (IoC), como direcciones IP maliciosas, hashes de archivos y patrones de tráfico anómalos, se han convertido en elementos esenciales para la detección proactiva de amenazas en los SOC (Security Operations Center).

Impacto y Riesgos

El impacto económico y reputacional de los ciberataques ha alcanzado cifras récord. Según datos de IBM, el coste medio de una brecha de seguridad en 2023 superó los 4,45 millones de dólares, un incremento del 15% respecto a cinco años atrás. El ransomware, además de las pérdidas directas, ha provocado interrupciones operativas críticas en sectores como la sanidad, la logística y la administración pública. A nivel regulatorio, normativas como el GDPR europeo y la directiva NIS2 han aumentado la presión sobre las organizaciones para la protección de datos y la gestión de incidentes, con sanciones de hasta el 4% de la facturación global en caso de incumplimiento.

Medidas de Mitigación y Recomendaciones

Ante este panorama, la defensa en profundidad y la adopción de arquitecturas Zero Trust se han posicionado como estrategias prioritarias. Los expertos recomiendan la segmentación de redes, la autenticación multifactor (MFA), la gestión proactiva de vulnerabilidades y la monitorización continua mediante EDR/XDR. La integración de threat intelligence y la automatización de respuestas mediante SOAR (Security Orchestration, Automation and Response) permiten reducir los tiempos de detección y contención. Es fundamental, además, formar y concienciar a los empleados, ya que el phishing y el spear-phishing continúan siendo vectores de entrada predominantes, responsables de más del 60% de las brechas según el último informe de Verizon.

Opinión de Expertos

Profesionales como Mikko Hypponen y Bruce Schneier coinciden en que la ciberseguridad es un proceso, no un estado. Hypponen destaca la necesidad de colaboración entre sectores público y privado y la importancia de compartir información sobre amenazas. Schneier, por su parte, insiste en el diseño de sistemas resilientes, asumiendo que la prevención absoluta es imposible y que la capacidad de respuesta y recuperación es tan relevante como la protección perimetral. Los SOC modernos, apoyados en machine learning y análisis de comportamiento, están mejor preparados, pero la escasez de talento cualificado sigue siendo un reto estructural.

Implicaciones para Empresas y Usuarios

Las empresas deben abordar la ciberseguridad como un riesgo de negocio transversal, integrando la gestión de la seguridad en la estrategia corporativa. La tendencia hacia el cumplimiento normativo, la externalización de servicios de ciberseguridad (MSSP) y la inversión en tecnologías emergentes como la IA y la automatización serán factores clave en los próximos años. Los usuarios, por su parte, deben asumir una mayor responsabilidad en la protección de sus datos personales y el uso seguro de dispositivos conectados, en línea con los principios de “privacy by design” y “security by default” exigidos por el GDPR.

Conclusiones

En los últimos veinte años, la ciberseguridad ha pasado de ser una preocupación técnica marginal a convertirse en un pilar esencial para la continuidad y competitividad empresarial. La adaptación continua, la colaboración y la formación especializada serán determinantes para afrontar las amenazas del futuro. La historia reciente demuestra que no existen soluciones mágicas, pero sí un camino claro hacia la resiliencia a través de la anticipación, la respuesta rápida y el aprendizaje constante.

(Fuente: www.darkreading.com)