**Las relaciones de confianza internas, nuevo vector prioritario de ataque en el cibercrimen corporativo**

—

### 1. Introducción

El panorama de la ciberseguridad corporativa está asistiendo a un cambio de paradigma: los atacantes, lejos de buscar vulnerabilidades técnicas explícitas, están explotando ahora las dinámicas internas y la confianza entre empleados para comprometer organizaciones. Así lo revela un reciente informe de Abnormal AI, que pone de manifiesto cómo los flujos rutinarios y las relaciones de confianza se han convertido en el principal objetivo para los cibercriminales. Este enfoque, más sutil y difícil de detectar, exige una revisión profunda de las estrategias defensivas de empresas y organismos.

—

### 2. Contexto del Incidente o Vulnerabilidad

Tradicionalmente, las amenazas más relevantes para los equipos de ciberseguridad estaban asociadas a exploits técnicos, como vulnerabilidades de día cero (zero-days), fallos en configuraciones o errores en el software (por ejemplo, las CVE de alta criticidad). Sin embargo, la madurez alcanzada por las organizaciones, la generalización de controles como EDR/XDR y la concienciación sobre la actualización de sistemas han obligado a los atacantes a pivotar su enfoque. Según Abnormal AI, ahora prevalecen las técnicas de ingeniería social avanzada, donde el objetivo principal es manipular la confianza preexistente entre usuarios legítimos.

En este contexto, los atacantes ya no buscan forzar la puerta, sino que se hacen pasar por alguien que tiene la llave, aprovechando rutinas legítimas: peticiones de transferencias, solicitudes internas de acceso, procesos de onboarding, o simples respuestas a hilos de correo electrónico existentes.

—

### 3. Detalles Técnicos (CVE, vectores de ataque, TTP MITRE ATT&CK, IoC…)

El modus operandi detectado se alinea con varias técnicas del framework MITRE ATT&CK, especialmente dentro de las categorías T1192 (Spearphishing via Service), T1071 (Application Layer Protocol), y T1566 (Phishing). Los atacantes monitorizan la actividad normal de la organización y, tras obtener acceso inicial (a menudo mediante compromiso de credenciales, T1078), pasan a interceptar o iniciar comunicaciones internas creíbles.

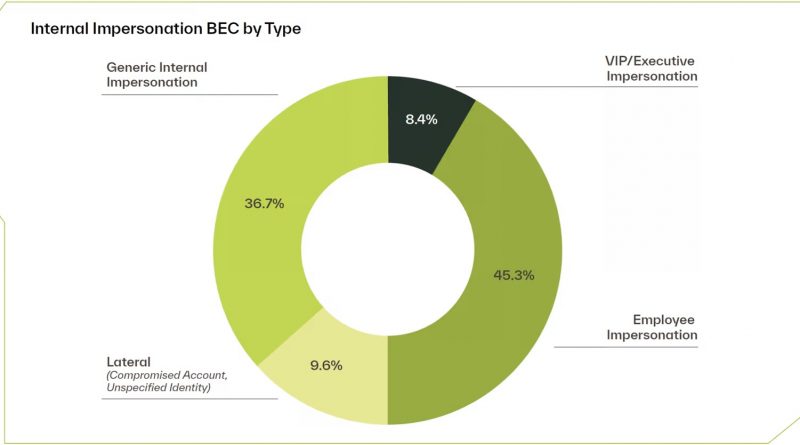

En lugar de depender de exploits técnicos (no se han reportado CVE específicos en este caso), el ataque se articula sobre la manipulación de la cadena de confianza. Por ejemplo, tras comprometer una cuenta de correo, pueden utilizar técnicas de «Business Email Compromise» (BEC), suplantando al CEO o responsables de finanzas para solicitar transferencias bancarias o datos confidenciales. Los indicadores de compromiso (IoC) más frecuentes incluyen cambios sutiles en las reglas de reenvío de correo, login desde ubicaciones anómalas y patrones inusuales de acceso a documentos internos.

El informe destaca que los atacantes emplean herramientas de automatización y frameworks de phishing para personalizar los mensajes, aunque no se han detectado, en estos casos, el uso directo de frameworks de explotación como Metasploit o Cobalt Strike. Sin embargo, la actividad posterior podría derivar en movimiento lateral (T1075) o exfiltración de información (T1041) si el ataque inicial no es detectado.

—

### 4. Impacto y Riesgos

El impacto de estos ataques es especialmente grave debido a la dificultad de su detección y a la confianza depositada en los flujos internos. Según datos de Abnormal AI, el 61% de los incidentes BEC en 2023 involucraron la manipulación de relaciones internas, con un coste medio por incidente que supera los 250.000 euros, según cifras del IC3 del FBI.

Estos ataques pueden derivar en robo de información confidencial, fraude financiero, daño reputacional y exposición a sanciones regulatorias, especialmente relevantes en el contexto del RGPD y la inminente NIS2, que refuerza obligaciones de notificación y medidas de seguridad para operadores de servicios esenciales.

—

### 5. Medidas de Mitigación y Recomendaciones

Para mitigar estos riesgos, los expertos recomiendan:

– Implementar autenticación multifactor (MFA) robusta y adaptativa.

– Monitorizar los patrones de comportamiento habituales mediante soluciones de UEBA (User and Entity Behavior Analytics).

– Revisar y auditar reglas de reenvío y delegación de correo electrónico.

– Realizar campañas de concienciación periódicas, enfocadas en la detección de solicitudes atípicas dentro de la organización.

– Adoptar una política de “zero trust”, limitando los privilegios y revisando permisos de acceso de forma regular.

– Integrar capacidades de detección de BEC en los sistemas de correo electrónico y SIEM/SOAR.

– Establecer canales de verificación fuera de banda para operaciones críticas, como transferencias o cambios de configuración.

—

### 6. Opinión de Expertos

Especialistas como Kevin Mitnick o los analistas de SANS Institute coinciden en que la ingeniería social sigue siendo el eslabón más débil de la seguridad corporativa. “Las soluciones técnicas son imprescindibles, pero la clave está en la vigilancia constante sobre los comportamientos internos y la formación continua de usuarios”, afirma Marta Sánchez, CISO en una entidad bancaria europea. Desde Abnormal AI advierten que los modelos basados en inteligencia artificial pueden detectar patrones anómalos que escapan a los controles tradicionales, pero requieren ajuste fino y capacitación multidisciplinar.

—

### 7. Implicaciones para Empresas y Usuarios

Las empresas deben revisar urgentemente sus protocolos internos y la gestión de la confianza digital. El mercado está reaccionando con un aumento del 18% en la inversión en soluciones de UEBA y seguridad del correo electrónico, según IDC. Sin embargo, la verdadera resiliencia pasa por la integración de tecnología, procesos y concienciación, así como por el cumplimiento de marcos regulatorios europeos cada vez más estrictos.

Para los usuarios, la principal recomendación es la desconfianza proactiva: verificar siempre las solicitudes inusuales, aunque provengan de contactos internos de confianza, y reportar cualquier anomalía a los responsables de seguridad.

—

### 8. Conclusiones

El abandono de los exploits técnicos en favor de la explotación de relaciones de confianza marca un antes y un después en la ciberseguridad empresarial. Las organizaciones deben afrontar este reto adaptando sus estrategias, priorizando la detección de anomalías conductuales y reforzando la cultura de seguridad desde dentro. Solo así podrán hacer frente a un adversario que ya no busca vulnerabilidades en el software, sino en las personas y los procesos.

(Fuente: www.securityweek.com)