El 60% de las contraseñas filtradas pueden descifrarse en menos de una hora, según Kaspersky

Introducción

Con motivo del Día Mundial de la Contraseña, los especialistas de Kaspersky han publicado un análisis exhaustivo sobre la seguridad de las contraseñas a partir de 231 millones de credenciales únicas extraídas de grandes filtraciones ocurridas entre 2023 y 2026. El estudio revela datos preocupantes para el ecosistema de la ciberseguridad: el 60% de las contraseñas analizadas pueden descifrarse en una hora o menos mediante técnicas automatizadas, y el 68% en menos de 24 horas. Estas cifras ponen de manifiesto la urgente necesidad de revisar las políticas de gestión de credenciales en organizaciones y usuarios finales.

Contexto del Incidente o Vulnerabilidad

Las filtraciones masivas de credenciales siguen siendo una constante en el panorama de amenazas global. En los últimos años, la exposición de bases de datos con cientos de millones de contraseñas ha facilitado que atacantes desarrollen diccionarios y tablas rainbow altamente eficaces. Los datos utilizados por Kaspersky proceden de leaks públicos y foros de la dark web, donde es habitual encontrar compilaciones como «RockYou2024», que integran credenciales de múltiples incidentes recientes.

El análisis de Kaspersky se apoya en filtraciones que afectan a servicios de correo electrónico, redes sociales, plataformas empresariales y sitios de comercio electrónico, abarcando un espectro que va desde credenciales personales hasta accesos corporativos críticos. El problema se agrava por la reutilización de contraseñas y la baja complejidad de muchas de ellas, factores que incrementan el riesgo de movimientos laterales y escalado de privilegios en entornos comprometidos.

Detalles Técnicos

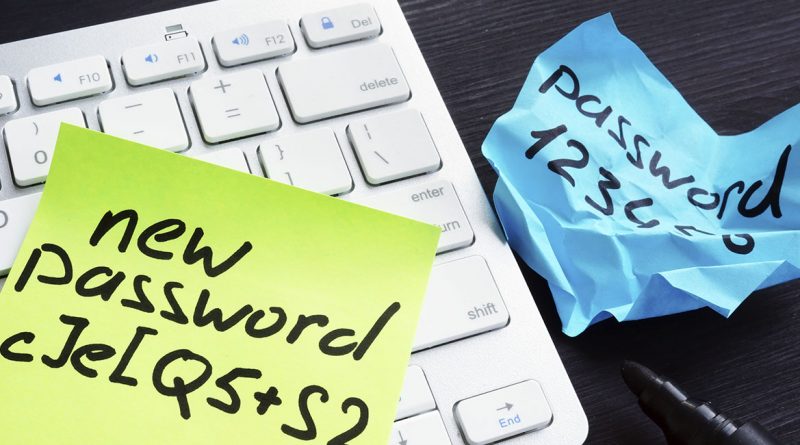

Las contraseñas analizadas muestran patrones recurrentes de debilidad. El 45% utiliza combinaciones alfanuméricas simples («123456», «password», «qwerty»), mientras que un 20% incorpora nombres propios o fechas de nacimiento. Tan solo el 12% de las contraseñas supera los 12 caracteres, y menos del 8% hace uso de caracteres especiales.

Desde la perspectiva de TTPs (Tactics, Techniques and Procedures), los atacantes emplean técnicas catalogadas en el framework MITRE ATT&CK como la T1110 (Brute Force) y T1110.001 (Password Guessing). El uso de herramientas como Hashcat, John the Ripper y módulos específicos de Metasploit acelera el descifrado mediante fuerza bruta y ataques de diccionario. Además, hay exploits y scripts automatizados que aprovechan APIs filtradas para validar credenciales en tiempo real.

Indicadores de Compromiso (IoC) relevantes incluyen la aparición de hashes MD5, SHA-1 y bcrypt en dumps publicados, así como direcciones IP asociadas a bots que realizan credential stuffing. Según el estudio, la mayoría de las contraseñas se encuentran hashadas con algoritmos obsoletos o incluso en texto plano, lo que facilita su explotación.

Impacto y Riesgos

El impacto potencial de estas credenciales expuestas es significativo. Un atacante con acceso a una sola contraseña puede aprovechar la tendencia a la reutilización para comprometer múltiples servicios, especialmente en entornos corporativos donde la segmentación de acceso es insuficiente. Según Kaspersky, el 27% de los incidentes de ransomware en 2023 tuvieron como vector inicial el uso de credenciales válidas obtenidas de filtraciones.

A nivel económico, Verizon estima que una brecha de credenciales cuesta de media 150.000 euros a las empresas europeas, sin contar las sanciones adicionales bajo el Reglamento General de Protección de Datos (GDPR) y la inminente Directiva NIS2, que endurece los requisitos de seguridad para operadores de servicios esenciales.

Medidas de Mitigación y Recomendaciones

Ante este panorama, los expertos recomiendan una estrategia de defensa en profundidad centrada en:

– Políticas de contraseñas robustas: mínimo 14 caracteres, mezcla de mayúsculas, minúsculas, números y símbolos.

– Implementación de autenticación multifactor (MFA) en todos los accesos críticos.

– Uso de gestores de contraseñas corporativos para evitar reutilización y facilitar la generación de credenciales aleatorias.

– Monitorización continua de credenciales expuestas mediante servicios de threat intelligence y alertas automatizadas.

– Formación recurrente a empleados para concienciar sobre ingeniería social y phishing.

Opinión de Expertos

Andrey Evdokimov, jefe de seguridad de la información en Kaspersky, subraya la importancia de abandonar la dependencia exclusiva en la contraseña: “La autentificación basada únicamente en contraseña es el eslabón más débil de la cadena de seguridad. Los datos demuestran que los atacantes necesitan menos de una hora para romper la mayoría de las contraseñas filtradas, lo que exige implementar MFA y monitorizar de forma proactiva la exposición de credenciales”.

Implicaciones para Empresas y Usuarios

Para los equipos de seguridad, este informe refuerza la necesidad de revisar y endurecer las políticas internas de gestión de credenciales. Los SOC deben añadir la monitorización de fugas de credenciales a su operativa diaria, y los CISOs deben contemplar la exposición de contraseñas como un riesgo estratégico, especialmente ante la llegada de NIS2, que amplía la responsabilidad legal de las organizaciones.

Los usuarios, por su parte, deben abandonar prácticas inseguras como el uso de contraseñas simples o la reutilización entre distintos servicios, adoptando soluciones de password manager y MFA allí donde sea posible.

Conclusiones

La investigación de Kaspersky deja claro que la seguridad de las contraseñas sigue siendo una asignatura pendiente en la mayoría de los entornos digitales. Con dos tercios de las contraseñas vulnerables en menos de un día y la mayoría expuestas en apenas una hora, las organizaciones deben acelerar la transición hacia mecanismos de autenticación más robustos y la monitorización proactiva de credenciales. La inminente entrada en vigor de NIS2 y el endurecimiento de las sanciones bajo GDPR hacen que la gestión de contraseñas ya no sea solo una cuestión técnica, sino estratégica y regulatoria.

(Fuente: www.cybersecuritynews.es)