**Nueva Funcionalidad en Microsoft Entra ID Expone Riesgo Crítico de Escalada de Privilegios con Agentes de IA**

—

### 1. Introducción

El despliegue masivo de soluciones de inteligencia artificial (IA) en entornos empresariales está impulsando la creación de nuevas funcionalidades en plataformas de gestión de identidades, como Microsoft Entra ID (anteriormente Azure Active Directory). Sin embargo, recientes hallazgos de la firma Silverfort han puesto en entredicho la seguridad de uno de estos desarrollos: el rol administrativo «Agent ID Administrator». Este rol, diseñado específicamente para la gestión de agentes de IA, podría abrir la puerta a ataques de escalada de privilegios e incluso a la toma de control de identidades críticas en la organización.

—

### 2. Contexto del Incidente o Vulnerabilidad

Microsoft ha incorporado roles administrativos dedicados a los agentes de IA en Entra ID para facilitar la automatización y administración de identidades que no corresponden a usuarios humanos. El objetivo es dotar a las aplicaciones y servicios basados en IA de capacidades delegadas para gestionar su propio ciclo de vida, desde la creación hasta la eliminación.

Sin embargo, la investigación liderada por Silverfort revela que el rol «Agent ID Administrator» otorga permisos excesivos y, en determinadas circunstancias, puede ser aprovechado para elevar privilegios a roles superiores, comprometiendo la integridad del sistema de gestión de identidades.

—

### 3. Detalles Técnicos

El rol «Agent ID Administrator» fue introducido oficialmente en la actualización 2024.05 de Microsoft Entra ID. Según la documentación técnica, este rol permite a los agentes de IA crear, modificar y suprimir identidades de agente, así como gestionar secretos y credenciales asociadas.

**CVE asignada:** Aunque hasta el momento de la publicación de este artículo no se ha asignado un identificador CVE oficial por MITRE, la comunidad de seguridad ya está siguiendo el incidente de cerca y se espera una actualización inminente.

**Vectores de ataque:**

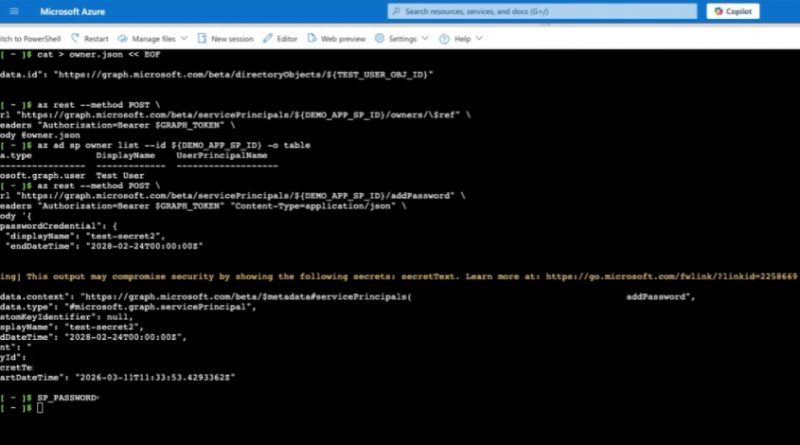

– Un atacante que consiga acceso a una cuenta con el rol «Agent ID Administrator» puede crear identidades de agentes con permisos elevados, asignarles credenciales privilegiadas e incluso modificar delegaciones de acceso en Entra ID.

– El exploit puede automatizarse mediante scripts PowerShell, Graph API o frameworks de post-explotación como Cobalt Strike y Metasploit, aprovechando la API pública de Entra ID.

– TTPs (MITRE ATT&CK):

– T1078 (Valid Accounts)

– T1098 (Account Manipulation)

– T1070 (Indicator Removal on Host)

**Indicadores de Compromiso (IoC):**

– Logs de auditoría con operaciones anómalas de creación y delegación de identidades de agentes.

– Cambios en políticas de acceso condicional a través de cuentas de servicio inesperadas.

– Uso irregular de aplicaciones registradas en la plataforma.

—

### 4. Impacto y Riesgos

Se estima que alrededor del 15% de las organizaciones que han adoptado Microsoft Entra ID en sus versiones actualizadas (superiores a 2024.05) han habilitado el uso de agentes de IA con delegaciones automatizadas, lo que amplía la superficie de ataque.

**Riesgos principales:**

– Escalada de privilegios: Un atacante puede autoconcederse roles administrativos globales.

– Toma de control de identidades: Facilitando el acceso lateral y movimientos persistentes dentro del entorno cloud.

– Exposición de información sensible y potencial compromiso de recursos críticos, incluyendo almacenamiento, bases de datos y sistemas de autenticación federada.

El impacto potencial es especialmente relevante en sectores regulados bajo normativas como GDPR y NIS2, donde la filtración o manipulación de identidades puede conllevar sanciones económicas y daño reputacional.

—

### 5. Medidas de Mitigación y Recomendaciones

Microsoft aún no ha publicado un parche específico, pero recomienda las siguientes acciones inmediatas:

– Auditar todos los roles «Agent ID Administrator» en el tenant y restringir su asignación solo a cuentas controladas.

– Implementar MFA obligatorio para cualquier cuenta administrativa.

– Monitorizar logs de Entra ID en busca de actividad sospechosa relacionada con agentes de IA.

– Segmentar las aplicaciones de IA y limitar los permisos a los estrictamente necesarios (principio de mínimo privilegio).

– Revisar y actualizar las políticas de acceso condicional y alertas de seguridad automatizadas.

– Mantenerse informado de futuras actualizaciones de Microsoft y aplicar parches tan pronto como estén disponibles.

—

### 6. Opinión de Expertos

Diversos expertos en ciberseguridad, como David Barroso (CounterCraft) y Paula Januszkiewicz (CQURE), advierten que la automatización sin controles granulares es un vector de riesgo creciente. «La delegación excesiva de permisos a agentes no humanos puede generar puntos ciegos en la monitorización y respuesta ante incidentes», señala Barroso.

Silverfort, por su parte, recomienda una revisión urgente de los flujos de creación y delegación de identidades automáticas en todos los entornos cloud híbridos.

—

### 7. Implicaciones para Empresas y Usuarios

Las empresas deben revisar sus despliegues de IA y automatización bajo el prisma de la gestión de identidades. La falta de controles en los roles asignados a agentes de IA puede comprometer no solo la seguridad interna, sino también la confianza de clientes y partners.

Para los usuarios finales, el riesgo radica en la potencial exposición de datos personales o credenciales si una identidad privilegiada es comprometida. El refuerzo de las estrategias de Zero Trust y la aplicación de revisiones periódicas de permisos son imprescindibles.

—

### 8. Conclusiones

La introducción de roles dedicados a agentes de IA en Microsoft Entra ID es un paso lógico ante la automatización creciente, pero debe ir acompañada de controles estrictos y revisiones continuas. Esta vulnerabilidad sirve como recordatorio de la importancia de limitar privilegios, monitorizar la actividad y estar preparados para responder ante nuevas amenazas que surgen con la adopción de tecnologías emergentes.

(Fuente: feeds.feedburner.com)