Operación “AccountDumpling”: Cibercriminales abusan de Google AppSheet para robar y revender 30.000 cuentas de Facebook

Introducción

En las últimas semanas, se ha detectado una campaña de ciberataques especialmente sofisticada y dirigida, protagonizada por actores de amenazas vietnamitas. Bajo el nombre en clave “AccountDumpling”, la operación ha sido identificada por el equipo de Guardio y destaca por el uso de recursos legítimos de Google, en concreto la plataforma AppSheet, como vector central para la distribución de correos de phishing orientados al compromiso masivo de cuentas de Facebook. El modus operandi no solo implica el robo de credenciales, sino también la posterior reventa de las cuentas a través de marketplaces ilícitos gestionados por los propios atacantes.

Contexto del Incidente

La campaña AccountDumpling emerge en un contexto donde el abuso de infraestructuras cloud legítimas para eludir controles de seguridad antiphishing es tendencia al alza. Los actores vietnamitas responsables han perfeccionado un esquema en el que emplean Google AppSheet, un servicio de desarrollo low-code/no-code ampliamente utilizado en entornos empresariales, como “relay” o intermediario para el envío de correos fraudulentos.

El objetivo principal son cuentas de Facebook, tanto personales como de negocio, que posteriormente son revendidas en foros clandestinos y tiendas online controladas por la misma organización. Se estima que hasta el momento se han visto comprometidas unas 30.000 cuentas, lo que evidencia tanto la escala como la eficacia de la campaña.

Detalles Técnicos

– CVE y Vectores de Ataque: Aunque no se ha atribuido a una vulnerabilidad CVE específica, la campaña explota la confianza en dominios legítimos (técnica T1192 según MITRE ATT&CK: “Spearphishing Link”), aprovechando la reputación de Google para evadir filtros de correo y gateways de seguridad.

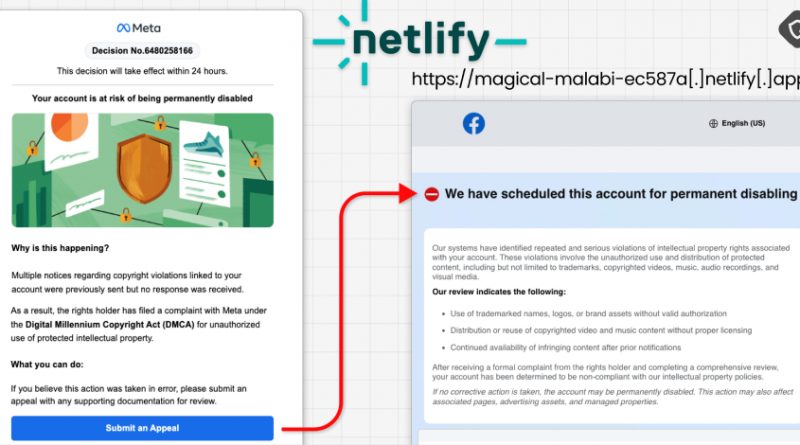

– Técnica principal: Los atacantes crean aplicaciones en AppSheet que generan enlaces y formularios personalizados, que después son distribuidos a través de campañas de phishing masivo vía email. Los enlaces redirigen a páginas de login falsas que simulan ser el portal legítimo de Facebook.

– Infraestructura: Los enlaces maliciosos alojados en AppSheet pasan sin problemas por la mayoría de soluciones de filtrado, ya que utilizan subdominios *.appsheet.com, considerados de confianza por defecto en muchas organizaciones.

– Herramientas y frameworks: No se han detectado exploits públicos ni uso de frameworks como Metasploit o Cobalt Strike en la fase inicial del ataque, aunque sí se han observado herramientas de automatización para la gestión masiva de credenciales robadas y la integración con sistemas de venta automatizada en la dark web.

– Indicadores de Compromiso (IoC): URLs de AppSheet inusuales, emails con asuntos relacionados con seguridad o verificación de Facebook, formularios que solicitan credenciales bajo pretexto de revisión de cuenta.

Impacto y Riesgos

El impacto de la campaña es significativo, especialmente para empresas que utilizan Facebook como canal de comunicación y marketing. La pérdida de control de cuentas puede desembocar en la publicación de contenido malicioso, extorsión o pérdida de reputación. A nivel global, se estima que la reventa de cuentas robadas puede generar ingresos ilegales superiores a los 100.000 euros mensuales para los operadores de este tipo de campañas.

El riesgo aumenta debido a la dificultad para detectar enlaces maliciosos alojados en servicios legítimos, lo que reduce la eficacia de soluciones tradicionales de filtrado y análisis de enlaces. Además, el acceso a cuentas de Facebook puede abrir la puerta a ataques de ingeniería social dirigidos, suplantación de identidad y acceso a otros servicios vinculados.

Medidas de Mitigación y Recomendaciones

– Revisar y actualizar las políticas de filtrado de correo, incluyendo la inspección profunda de enlaces a dominios de servicios cloud como AppSheet.

– Implementar autenticación multifactor (MFA) en todas las cuentas de Facebook, especialmente las asociadas a activos empresariales.

– Sensibilizar a los usuarios sobre la nueva técnica, alertando sobre emails que incluyen solicitudes de verificación de cuenta a través de servicios de terceros.

– Monitorizar logs y actividad sospechosa en cuentas de Facebook y servicios asociados.

– Añadir a las listas negras los IoC detectados (URLs y patrones de AppSheet utilizados en la campaña).

Opinión de Expertos

Según analistas de Guardio, “el uso de AppSheet marca un salto cualitativo en la sofisticación de las campañas de phishing, ya que permite a los atacantes aprovechar la reputación de Google y evadir la mayoría de defensas convencionales”. Otros expertos subrayan la necesidad de que los proveedores cloud refuercen sus sistemas de detección de abusos y mejoren los mecanismos de reporte para incidentes de este tipo.

Implicaciones para Empresas y Usuarios

El incidente pone de manifiesto la necesidad de revisar la confianza otorgada por defecto a dominios de grandes proveedores. Para las empresas sujetas a normativas como GDPR o la futura NIS2, la pérdida de control de cuentas y la posible filtración de datos personales podría acarrear sanciones significativas. El creciente mercado negro de cuentas robadas representa además un riesgo reputacional y financiero para organizaciones de todos los sectores.

Conclusiones

La campaña AccountDumpling ejemplifica la evolución de las TTP de los grupos cibercriminales, que cada vez recurren más a infraestructuras legítimas para maximizar el éxito de sus ataques y minimizar su exposición. Ante este nuevo escenario, las organizaciones deben reforzar tanto las medidas técnicas como la concienciación y los procesos de respuesta ante incidentes. El abuso de servicios como AppSheet no solo complica la detección, sino que obliga a replantear estrategias de defensa en profundidad y gestión de confianza en entornos cloud.

(Fuente: feeds.feedburner.com)