Ciberdelincuentes explotan una vulnerabilidad crítica de ejecución remota en MetInfo CMS

Introducción

En los últimos días, investigadores de VulnCheck han alertado sobre la explotación activa de una vulnerabilidad crítica en MetInfo, un sistema de gestión de contenidos (CMS) de código abierto ampliamente utilizado en entornos corporativos y de pequeñas empresas en Asia y otros mercados emergentes. La vulnerabilidad, identificada como CVE-2026-29014 y con una puntuación CVSS de 9,8, permite la ejecución remota de código arbitrario sin necesidad de autenticación previa, lo que supone un riesgo sustancial para la confidencialidad, integridad y disponibilidad de los sistemas afectados.

Contexto del Incidente

MetInfo, desarrollado y mantenido por MetInfo Co., Ltd., es un CMS popular para la creación y gestión de páginas web empresariales. Su uso es especialmente prevalente en organizaciones que buscan soluciones sencillas y económicas para la presencia online, sin los elevados costes asociados a otras plataformas líderes. Sin embargo, la base de usuarios de MetInfo, junto con la frecuencia de actualizaciones de seguridad limitada y una comunidad de desarrollo menos activa que la de otros CMS, lo convierte en un objetivo atractivo para los atacantes.

VulnCheck detectó la explotación activa de la vulnerabilidad CVE-2026-29014 a principios de junio de 2024, coincidiendo con un aumento notable en la actividad de escaneo y explotación automatizada orientada a servidores con versiones vulnerables. Según estimaciones de Shodan, más de 18.000 instancias de MetInfo expuestas públicamente podrían ser vulnerables, la mayoría ubicadas en China, el sudeste asiático y Sudamérica.

Detalles Técnicos

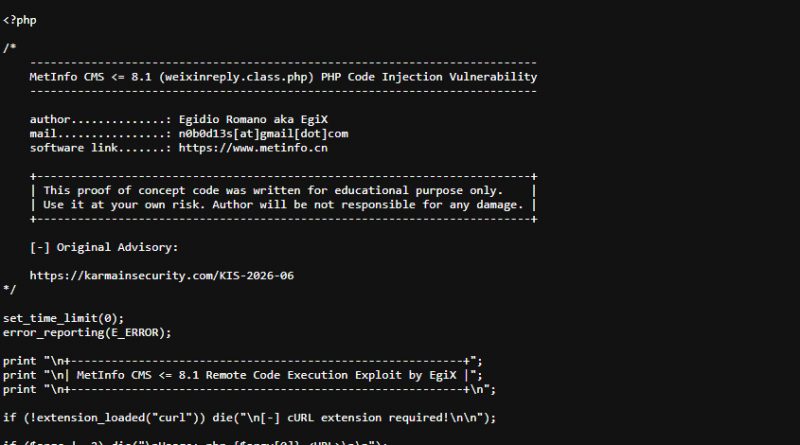

La vulnerabilidad CVE-2026-29014 afecta a las versiones 7.9, 8.0 y 8.1 de MetInfo CMS. El fallo reside en un endpoint PHP que no valida adecuadamente la entrada de datos, permitiendo a un atacante inyectar y ejecutar código PHP arbitrario mediante una petición HTTP especialmente manipulada. La explotación no requiere autenticación previa ni privilegios especiales, lo que amplifica el riesgo.

**Vectores de ataque**:

El vector de ataque principal consiste en el envío de una carga útil maliciosa a través de un parámetro vulnerable en las peticiones HTTP al endpoint afectado. Al no filtrar correctamente el contenido, el sistema ejecuta el código proporcionado por el atacante con privilegios de servidor web.

**TTPs y frameworks utilizados**:

Los actores de amenazas han empleado herramientas automatizadas y frameworks como Metasploit para desarrollar exploits funcionales. Se han observado cargas útiles que descargan webshells, backdoors o scripts de reconocimiento, permitiendo la persistencia y el movimiento lateral en la infraestructura comprometida.

**IoC (Indicadores de Compromiso)**:

– Peticiones HTTP POST sospechosas al endpoint `/admin/index.php`.

– Aparición de archivos PHP desconocidos en el directorio raíz del CMS.

– Conexiones salientes inusuales desde el servidor hacia direcciones IP asociadas a C2.

– Actividad de procesos PHP anómala o picos de uso de CPU.

Impacto y Riesgos

La explotación de CVE-2026-29014 concede al atacante el control total del sistema afectado, pudiendo ejecutar comandos arbitrarios, instalar malware, robar información confidencial o pivotar hacia otros sistemas internos. El riesgo se ve agravado por:

– La ausencia de autenticación, facilitando ataques masivos automatizados.

– El uso frecuente de MetInfo en entornos empresariales con protección limitada.

– La posibilidad de desfiguración de sitios web, robo de bases de datos y suplantación de identidad.

Según VulnCheck, ya se han reportado incidentes donde la explotación derivó en el despliegue de ransomware y troyanos bancarios, así como la inclusión de los servidores comprometidos en botnets de spam y DDoS.

Medidas de Mitigación y Recomendaciones

Se recomienda a los administradores:

1. **Actualizar inmediatamente** a la última versión disponible de MetInfo, que corrige la vulnerabilidad.

2. Aplicar reglas específicas de firewall (WAF) para bloquear peticiones maliciosas conocidas.

3. Auditar los registros de acceso en busca de patrones indicativos de explotación.

4. Eliminar cualquier archivo PHP no reconocido y cambiar todas las contraseñas asociadas al sistema.

5. Implementar segmentación de red y restringir el acceso público al panel de administración.

6. Realizar un análisis forense ante la sospecha de compromiso.

Opinión de Expertos

Javier Martín, CISO de una consultora de ciberseguridad española, destaca: “La explotación de vulnerabilidades en CMS poco actualizados y con comunidades pequeñas es una tendencia creciente. Los atacantes aprovechan la lentitud en la aplicación de parches y la falta de monitorización proactiva en estos entornos.”

Por su parte, desde el CERT Nacional se insiste en la importancia de la gestión de vulnerabilidades y la actualización continua, subrayando que “las plataformas menos populares no están exentas de ataques, y suelen ser las más descuidadas”.

Implicaciones para Empresas y Usuarios

Las empresas que utilicen MetInfo deben considerar el riesgo no solo desde la perspectiva técnica, sino también legal. Un incidente puede derivar en brechas de datos sujetas a la GDPR, con multas de hasta el 4% de la facturación global anual. Además, la directiva NIS2, que entrará en vigor en octubre de 2024, incrementará los requisitos de notificación y resiliencia para infraestructuras críticas y proveedores de servicios digitales.

Conclusiones

La vulnerabilidad CVE-2026-29014 en MetInfo CMS representa una amenaza crítica, facilitando la ejecución remota de código por parte de actores maliciosos. La explotación masiva y automatizada ya está en curso, lo que exige una respuesta inmediata por parte de administradores y responsables de seguridad. La actualización urgente, junto con una estrategia integral de detección y respuesta, es esencial para mitigar el riesgo y proteger la integridad de los activos digitales empresariales.

(Fuente: feeds.feedburner.com)