Vulnerabilidad en el IDE Antigravity de Google permite ejecución remota de código

Introducción

Un reciente descubrimiento realizado por investigadores en ciberseguridad ha puesto bajo el foco a Antigravity, el entorno de desarrollo integrado (IDE) de Google basado en inteligencia artificial. Una vulnerabilidad crítica, ya corregida, permitió a atacantes potenciales ejecutar código arbitrario en sistemas que utilizaban este IDE gracias a una combinación de funciones legítimas y una inadecuada sanitización de entradas. Este hallazgo subraya la importancia de auditar rigurosamente las herramientas de desarrollo, especialmente aquellas que integran capacidades “agentic” e inteligencia artificial, cada vez más presentes en los flujos DevSecOps de grandes organizaciones.

Contexto del Incidente o Vulnerabilidad

Antigravity es el IDE de nueva generación de Google, orientado a la integración de agentes inteligentes y automatización de tareas de desarrollo. Utilizado tanto por equipos internos como por desarrolladores externos de productos cloud, Antigravity introduce capacidades avanzadas de automatización, pero también una superficie de ataque ampliada. Según los análisis publicados, la vulnerabilidad afectaba a todas las versiones previas a la 1.4.2, lanzada a finales de mayo de 2024, y fue identificada durante una auditoría interna de seguridad tras la integración de nuevas funcionalidades de búsqueda y manipulación de archivos.

Detalles Técnicos

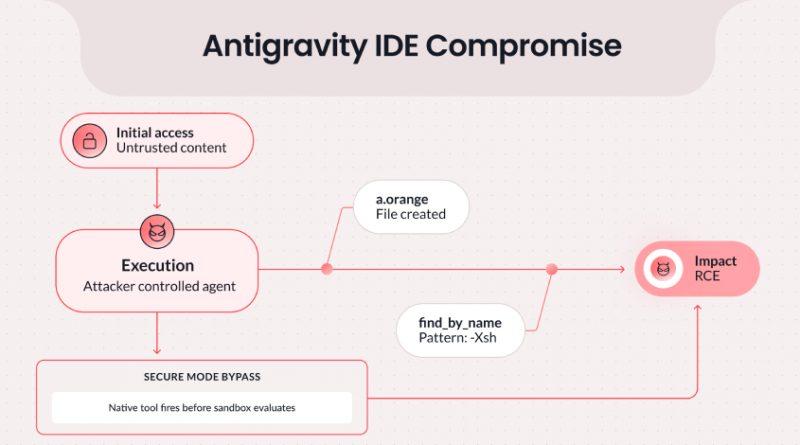

La vulnerabilidad, catalogada como CVE-2024-37915, reside en la función nativa find_by_name, un módulo encargado de la búsqueda flexible de archivos dentro de los proyectos que gestiona Antigravity. Este componente, al no sanitizar adecuadamente las entradas recibidas, permitía la inyección de rutas y comandos especialmente diseñados para escapar las restricciones impuestas por el sandbox de la aplicación. Al combinar esta debilidad con la capacidad legítima del IDE para crear nuevos archivos (feature agentic permitida para la autogeneración de scripts o configuración), un atacante podía crear archivos maliciosos en ubicaciones arbitrarias y posteriormente ejecutarlos.

El vector de ataque se materializaba a través de la manipulación de entradas en find_by_name, permitiendo el uso de rutas relativas y secuencias como ../ para acceder a directorios fuera del alcance previsto. Posteriormente, mediante la funcionalidad de creación de archivos, era posible almacenar y programar la ejecución de payloads que el propio IDE interpretaba como tareas válidas.

Según el MITRE ATT&CK, este ataque se clasifica como T1059 (Command and Scripting Interpreter) y T1204 (User Execution), ya que requiere interacción inicial por parte del usuario, aunque facilitada por la automatización agentic del IDE. Los indicadores de compromiso (IoC) reportados incluyen archivos no autorizados en directorios de configuración y registros de comandos inusuales en los logs de Antigravity.

Impacto y Riesgos

El impacto potencial es elevado, especialmente en entornos de desarrollo colaborativos y CI/CD donde Antigravity está integrado con sistemas de repositorios y despliegue automatizado. Un atacante que explote esta vulnerabilidad podría escalar privilegios, acceder a credenciales almacenadas en variables de entorno, modificar pipelines de integración continua o incluso pivotar hacia sistemas productivos si no existen segmentaciones adecuadas.

El riesgo de fuga de información sensible, alteración de código fuente o sabotaje de builds es considerable. En el peor de los casos, la cadena de suministro software podría verse comprometida, afectando a clientes finales y generando un impacto económico que, según estimaciones del sector, puede superar los 4 millones de euros por incidente en grandes organizaciones (IBM Cost of a Data Breach Report 2023).

Medidas de Mitigación y Recomendaciones

Google ha lanzado el parche 1.4.2 que corrige la vulnerabilidad, endureciendo la sanitización de entradas y limitando el alcance de la creación de archivos. Se recomienda actualizar Antigravity a la última versión sin demora. Además, es aconsejable:

– Revisar los logs de actividad de Antigravity en busca de ejecuciones y creaciones de archivos inusuales.

– Limitar los permisos de los agentes agentic y desactivar funciones no esenciales.

– Implementar segmentación de red y controles de acceso estrictos en entornos de desarrollo.

– Monitorizar el tráfico y el comportamiento de los endpoints con soluciones EDR y SIEM, buscando patrones de abuso similares.

– Realizar revisiones periódicas de configuración y aplicar el principio de mínimo privilegio.

Opinión de Expertos

Especialistas en seguridad de aplicaciones, como los equipos de Google Project Zero y consultoras independientes, subrayan que este incidente ilustra la necesidad de pruebas de fuzzing y análisis de superficies de ataque específicas para componentes agentic e IA en entornos de desarrollo. “No basta con proteger los endpoints tradicionales; es necesario anticipar vectores que surgen de la automatización y la IA”, señala Pablo García, analista de amenazas en SecureIT Labs.

Implicaciones para Empresas y Usuarios

La vulnerabilidad refuerza la obligación de las empresas de cumplir con marcos regulatorios como el GDPR y la inminente NIS2, que exige a los proveedores de software demostrar la seguridad de sus herramientas y procesos. Las organizaciones deben revisar su cadena de suministro software y sus dependencias, ya que la proliferación de IDEs inteligentes incrementa el riesgo de ataques indirectos. La exposición a riesgos de ejecución de código arbitrario puede derivar en sanciones y pérdida de confianza de clientes.

Conclusiones

El caso de Antigravity pone de manifiesto que la innovación en herramientas de desarrollo debe ir acompañada de sólidas prácticas de seguridad. Las capacidades agentic y la automatización ofrecen ventajas operativas, pero amplían los vectores de ataque y requieren un enfoque proactivo en la gestión de vulnerabilidades. La pronta reacción de Google y la coordinación con la comunidad de ciberseguridad han evitado un incidente mayor, pero el mensaje es claro: la seguridad en la cadena de suministro software es una prioridad estratégica.

(Fuente: feeds.feedburner.com)