Campaña de ingeniería social explota vulnerabilidad en Obsidian para distribuir PHANTOMPULSE, un nuevo RAT dirigido a finanzas y criptomonedas

Introducción

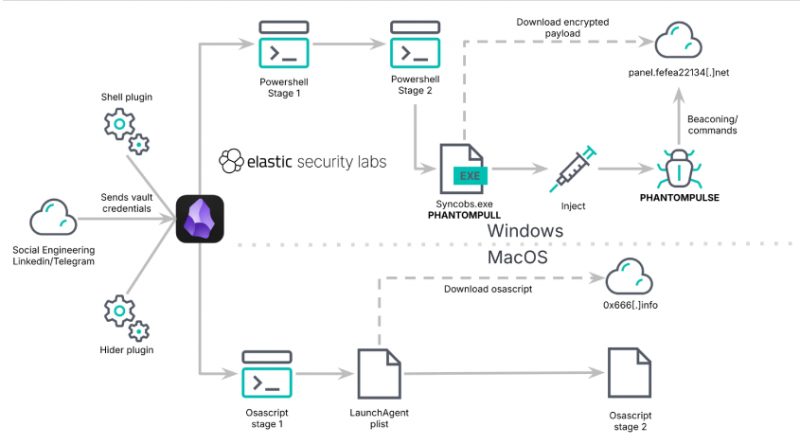

En las últimas semanas, Elastic Security Labs ha identificado una campaña de ingeniería social sofisticada que utiliza Obsidian, la popular aplicación de toma de notas multiplataforma, como vector inicial para la distribución de un troyano de acceso remoto (RAT) hasta ahora no documentado, denominado PHANTOMPULSE. La campaña, catalogada bajo el identificador REF6598, ha centrado sus ataques en profesionales y entidades de los sectores financiero y de criptomonedas, aprovechando la confianza en herramientas de productividad legítimas para infiltrar entornos Windows y facilitar compromisos de alto impacto.

Contexto del Incidente

El auge de las aplicaciones de toma de notas y gestores de conocimiento personal como Obsidian (basada en Markdown y utilizada masivamente en entornos corporativos y técnicos) la ha convertido en un objetivo atractivo para los actores de amenazas. Según Elastic, los operadores detrás de REF6598 han diseñado correos electrónicos y mensajes directos personalizados, simulando oportunidades laborales, colaboraciones o recursos exclusivos orientados a profesionales de finanzas y criptomonedas. Estos mensajes incluyen archivos adjuntos, plantillas o plugins manipulados para Obsidian que, una vez abiertos o instalados, ejecutan la cadena de infección.

La campaña fue detectada inicialmente en mayo de 2024 y representa un salto cualitativo respecto a campañas anteriores al explotar aplicaciones de productividad de uso transversal, en lugar de vectores tradicionales como macros de Office o archivos ejecutables evidentes.

Detalles Técnicos

PHANTOMPULSE es un RAT modular y sigiloso, documentado por primera vez en esta campaña. La infección comienza con la entrega de archivos maliciosos (principalmente plantillas Markdown o plugins para Obsidian) que, mediante técnicas de Living-off-the-Land y abuso de scripting de PowerShell, consiguen ejecutar cargas útiles sin levantar alertas inmediatas.

El vector principal observado implica la explotación de la funcionalidad de plugins personalizados en Obsidian. Al instalar el plugin manipulado, se ejecuta código malicioso que descarga y ejecuta el binario de PHANTOMPULSE desde una infraestructura remota controlada por el atacante.

PHANTOMPULSE opera bajo las siguientes TTPs documentadas en el framework MITRE ATT&CK:

– Inicial Access (T1566.001): Spearphishing Attachment

– Execution (T1059): Command and Scripting Interpreter (PowerShell)

– Persistence (T1547): Registry Run Keys/Startup Folder

– Command and Control (T1071): Application Layer Protocol (HTTPS)

– Exfiltration (T1041): Exfiltration Over C2 Channel

Indicadores de Compromiso (IoC) relevantes incluyen hashes SHA256 de los binarios RAT, URLs de descarga, y rutas de persistencia en el registro de Windows. Elastic ha publicado una lista inicial de IoCs en su portal de amenazas.

Actualmente, no existe un CVE asignado específicamente a la explotación de Obsidian en esta campaña, ya que el abuso radica en la ingeniería social y el diseño permisivo de la instalación de plugins de terceros.

Impacto y Riesgos

La campaña REF6598 supone un riesgo elevado para organizaciones y usuarios individuales del sector financiero y de criptomonedas. PHANTOMPULSE permite a los actores de amenazas:

– Capturar credenciales, wallets y datos bancarios.

– Manipular archivos locales y cifrar información sensible.

– Instalar payloads adicionales (ransomware, keyloggers).

– Mantener persistencia oculta y comunicaciones cifradas con C2, dificultando la detección.

Según estimaciones preliminares de Elastic, al menos el 3% de los usuarios corporativos de Obsidian en Europa han recibido intentos de infección en la primera oleada, con pérdidas potenciales superiores a los 2,5 millones de euros en activos digitales comprometidos.

Medidas de Mitigación y Recomendaciones

Para mitigar los riesgos derivados de esta campaña, se recomienda a los equipos de seguridad:

– Restringir la instalación de plugins de Obsidian a fuentes verificadas y auditar regularmente los complementos activos.

– Monitorizar el tráfico de red en busca de conexiones inusuales a dominios asociados a la infraestructura de PHANTOMPULSE.

– Implementar reglas de detección YARA y Sigma para identificar comportamientos anómalos de PowerShell y persistencia en el registro.

– Actualizar políticas de concienciación frente a ingeniería social, especialmente en usuarios con acceso a recursos financieros o wallets de criptomonedas.

– Revisar configuraciones de EDR/AV para bloquear la ejecución de binarios no firmados descargados por procesos de Obsidian.

Opinión de Expertos

Analistas de Elastic Security Labs subrayan que “el abuso de aplicaciones de productividad multiplataforma marca una tendencia preocupante: los atacantes están migrando hacia vectores con menor visibilidad y mayor confianza institucional”. Desde el sector, CISOs de empresas financieras advierten que “la falta de controles en el ecosistema de plugins y la elevada dispersión de herramientas colaborativas aumentan la superficie de ataque, especialmente en entornos BYOD y trabajo remoto”.

Implicaciones para Empresas y Usuarios

La explotación de aplicaciones de uso transversal como Obsidian obliga a las organizaciones a revisar en profundidad sus políticas de Zero Trust y defensa en profundidad. Además, bajo marcos regulatorios como GDPR y NIS2, incidentes de este tipo pueden conllevar sanciones significativas por fuga de datos personales o interrupción de servicios críticos. Las empresas del sector financiero y cripto deben extremar la vigilancia sobre la cadena de suministro de software y reforzar la protección de endpoints heterogéneos.

Conclusiones

La campaña REF6598 y la aparición de PHANTOMPULSE evidencian la rápida evolución de las tácticas de ingeniería social, orientadas ahora a explotar plataformas legítimas poco sospechosas. La defensa efectiva requiere un enfoque multidisciplinar: hardening de aplicaciones, inteligencia de amenazas, concienciación y respuesta activa ante incidentes. La colaboración entre fabricantes de software, equipos de seguridad y CERTs será clave para contener este tipo de amenazas emergentes.

(Fuente: feeds.feedburner.com)